Aqua Security lanza el nuevo Informe de amenazas nativas de la nube de 2022. El malware de criptominería sigue siendo el número uno, pero las puertas traseras y los gusanos ya representan más de la mitad de todos los ataques. Los atacantes se dirigen cada vez más a Kubernetes y la cadena de suministro de software.

Aqua Security, el líder en seguridad nativa en la nube, ha publicado su Informe de amenazas nativas en la nube de 2022: seguimiento de la cadena de suministro de software y estudio de técnicas y ataques de Kubernetes. El estudio fue preparado por Team Nautilus, la unidad de investigación de Aqua Security que se especializa en tecnología nativa de la nube, y tiene como objetivo proporcionar información sobre las tendencias y aprendizajes clave para los profesionales sobre el panorama de amenazas nativas de la nube.

Entre otras cosas, la investigación reveló que los atacantes utilizan cada vez más tácticas, técnicas y procesos nuevos para atacar específicamente los entornos nativos de la nube. Los atacantes también utilizan cada vez más múltiples componentes de ataque y cada vez más centran su atención en Kubernetes y la cadena de suministro de software.

Más que criptominería en mente

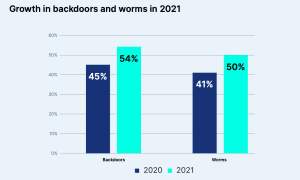

Si bien los criptomineros seguían siendo el malware observado con más frecuencia, Team Nautilus descubrió un mayor uso de puertas traseras, rootkits y ladrones de credenciales con una frecuencia cada vez mayor. Estas son señales de que los intrusos tienen más que criptominería en mente. Las puertas traseras, que permiten a un actor de amenazas acceder de forma remota a un sistema y permanecer en el entorno comprometido, se encontraron en el 54 por ciento de los ataques. Eso fue un 9 por ciento más que en la misma encuesta de 2020. Además, la mitad de las imágenes de contenedores maliciosos analizadas por los investigadores (51 por ciento) contenían gusanos, lo que permitió a los atacantes ampliar el alcance de su ataque con un esfuerzo mínimo.

Aquí también se registró un aumento significativo del 10 por ciento en comparación con 2020. En particular, los actores de amenazas también han ampliado sus objetivos a entornos CI/CD y Kubernetes. En 2021, el 19 por ciento de las imágenes de contenedores maliciosos analizadas se dirigieron a Kubernetes, incluidos kubelets y servidores API, un aumento del 9 por ciento con respecto al año anterior.

Otros resultados importantes del estudio

- Ha aumentado la proporción y la variedad de ataques observados en Kubernetes, lo que incluye una adopción más amplia del armado de las herramientas de interfaz de usuario de Kubernetes.

- Los ataques a la cadena de suministro representan el 14 por ciento de la muestra específica de imágenes de las bibliotecas de imágenes públicas. Esto demuestra que estos ataques continúan siendo un método efectivo para atacar entornos nativos de la nube.

- La vulnerabilidad de día cero de Log4j se explotó de inmediato. Team Nautilus descubrió varias técnicas maliciosas, incluido malware conocido, ejecución sin archivos, ejecuciones de shell inverso y archivos descargados de la memoria y ejecutados. Esto destaca la necesidad de protección en tiempo de ejecución.

- Los investigadores observaron los ataques de trampa de TeamTNT incluso después de que el grupo anunciara su retiro en diciembre de 2021. Sin embargo, no se utilizaron nuevas tácticas, por lo que no está claro si el grupo sigue activo o si los ataques en curso se originaron en una infraestructura de ataque automatizado. Independientemente, los equipos comerciales deben continuar tomando medidas preventivas contra estas amenazas.

Se utiliza la solución de sandbox de contenedor DTA

🔎 Las puertas traseras y los gusanos van en aumento: los atacantes tienen más en mente que la criptominería (Imagen: Aqua Security)

El equipo de Aqua, Nautilus, usó honeypots para investigar ataques en la naturaleza. Para analizar los ataques a la cadena de suministro en aplicaciones nativas de la nube, el equipo examinó imágenes y paquetes de registros y repositorios públicos, como DockerHub, NPM y Python Package Index. El equipo Nautilus utilizó el producto de análisis dinámico de amenazas (DTA) de Aqua para analizar cada ataque. Aqua DTA es la primera solución de sandbox de contenedores de la industria que evalúa dinámicamente el comportamiento de las imágenes de los contenedores para determinar si albergan malware oculto. Esto permite a las organizaciones identificar y mitigar ataques que los escáneres de malware estático no pueden detectar.

"Los resultados de este estudio subrayan el hecho de que los entornos nativos de la nube ahora son un objetivo para los atacantes y que las técnicas evolucionan constantemente", dijo Assaf Morag, jefe de análisis de datos e inteligencia de amenazas en Team Nautilus de Aqua. “La amplia superficie de ataque de un clúster de Kubernetes es atractiva para los actores de amenazas y, una vez dentro, buscan objetivos fáciles de atacar.

La conclusión clave de este informe es que los atacantes están más activos que nunca y se enfocan en las vulnerabilidades de las aplicaciones, el código abierto y la tecnología en la nube con una frecuencia cada vez mayor. Los profesionales de la seguridad, los desarrolladores y los equipos de DevOps deben buscar soluciones de seguridad diseñadas específicamente para la nube nativa. La implementación de medidas de seguridad proactivas y preventivas permite una seguridad más sólida y, en última instancia, protege entornos completos”.

Para garantizar la seguridad de los entornos en la nube, el equipo de Aqua en Nautilus recomienda implementar medidas de seguridad en tiempo de ejecución, un enfoque en capas para la seguridad de Kubernetes y escaneo en desarrollo. El Informe de amenazas nativas de la nube de 2022 de Aqua Security está disponible para su descarga gratuita.

Más en AquaSec.com

Acerca de Aqua Security Aqua Security es el mayor proveedor de seguridad nativa pura en la nube. Aqua brinda a sus clientes la libertad de innovar y acelerar su transformación digital. Aqua Platform proporciona automatización de prevención, detección y respuesta a lo largo del ciclo de vida de la aplicación para proteger la cadena de suministro, la infraestructura de la nube y las cargas de trabajo en curso, independientemente de dónde se implementen.