Manufacturer Progress Software acaba de lanzar la segunda actualización para MOVEit Transfer y MOVEit Transfer Cloud, por lo que la empresa ahora está agregando rápidamente un parche para una tercera vulnerabilidad. Solo un día antes, se dijo que no se esperaban más vulnerabilidades. Una vez más, se trata de una vulnerabilidad de inyección SQL: ¡un parche es esencial!

El mensaje es ahora Segunda vulnerabilidad aquí en B2B-Cyber-Security.de apareció, hay un mensaje sobre la tercera vulnerabilidad. Las empresas que utilizan MOVEit Transfer deben parchear la vulnerabilidad. El parche apropiado ya está disponible. Es posible que muchos usuarios y administradores ya estén confundidos sobre qué versiones de parches son las correctas. Progress Software brinda orientación sobre qué versiones requieren qué parche en consecuencia.

Los administradores apenas pueden mantenerse al día con los parches

Progress Software dijo que trabajó con expertos externos en ciberseguridad para revisar más a fondo el código existente. La segunda vulnerabilidad se encontró el 09 de junio de 2023. Dado que esto no se cierra con el primer parche, las empresas necesitan instalar urgentemente el segundo parche, para MOVEit Transfer y MOVEit Cloud. El tercer parche ahora probablemente se refiera a MOVEit Transfer nuevamente. Se deben cerrar las siguientes brechas:

Parche 1: CVE-2023-34362 (31 de mayo de 2023)

Parche 2: CVE-2023-35036 (9 de junio de 2023)

Parche 3: CVE-2023-35708 (15 de junio de 2023)

Grupo CLOP APT publica primeros nombres de empresas

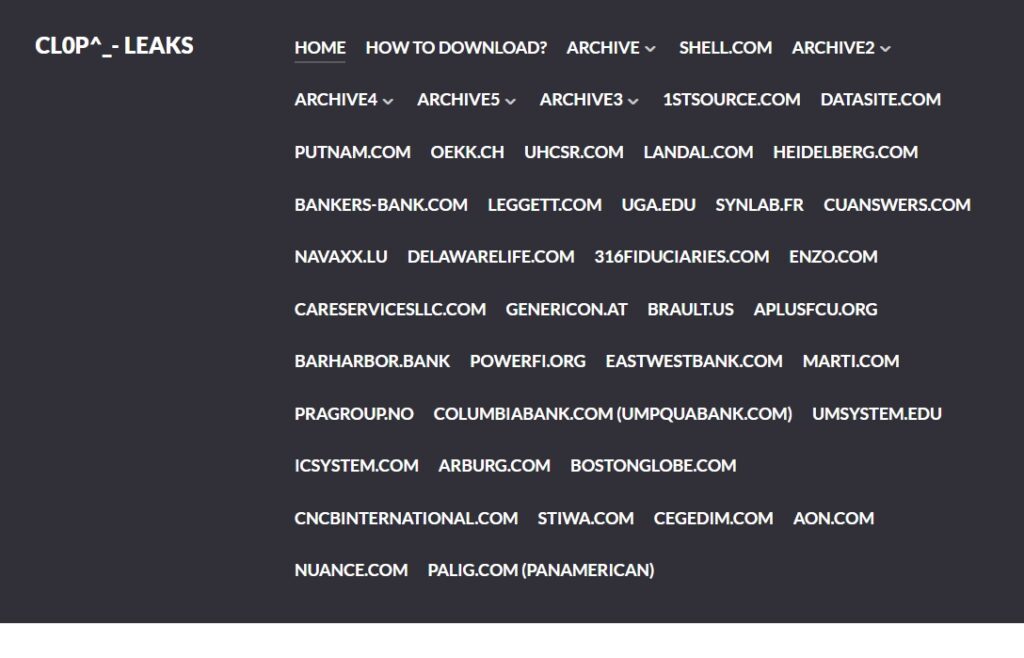

Progress Software presenta todas las dependencias y el historial de las vulnerabilidades en línea. Dado que el código aún se está probando, es posible que sigan más parches. Mientras tanto, el grupo CLOP APT sigue actualizando su página de filtraciones. Cada vez hay más nombres de empresas que se dice que están afectadas. Solo las empresas pueden confirmar si este es realmente el caso.

🔎 Según el Grupo CLOP, las empresas listadas perdieron datos a través de la vulnerabilidad MOVEit Transfer, pero no estaban dispuestas a pagar rescate. No se ha confirmado si esto es cierto. Las propias empresas aún no han publicado declaraciones (Imagen: B2B-CS).

Al mismo tiempo, el grupo anunció que había recibido muchos correos electrónicos de las autoridades porque allí también se habían filtrado datos. CLOP eliminaría inmediatamente estos datos ya que "tienen una motivación exclusivamente financiera y no se preocupan por la política". Mientras tanto, empresas de ciberseguridad como Tenable han informado que CLOP también había desnatado datos del gobierno de EE. UU.

Más en Progress.com