Muchas empresas esperan incorporar recursos externos para su seguridad de TI. Managed Detection and Response, o MDR para abreviar, es, por lo tanto, un servicio relativamente nuevo y cada vez más importante en la industria de la ciberseguridad.

Pero, ¿qué puede hacer MDR y qué se debe considerar al elegir un servicio? El artículo brinda tres consejos y pide estándares para MDR: acción proactiva, búsqueda de amenazas cibernéticas y disponibilidad de servicios las 24 horas, los 7 días de la semana.

¿MDR, MXDR, MEDR o solo detección y respuesta?

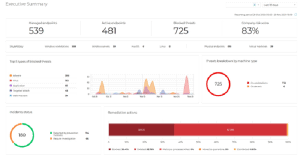

Existen numerosas definiciones diferentes de MDR y cuál podría decirse que se ajusta mejor es en gran medida una cuestión académica. Esto se debe a que los proveedores brindan servicios de MDR de diferentes maneras, lo que dificulta categorizarlos y compararlos. Sin embargo, las empresas y su seguridad de TI ya confían cada vez más en los servicios de MDR externos porque les resulta difícil mantenerse al día con más y más amenazas nuevas basándose únicamente en sus propios recursos: un SOC (Security Operations Center) promedio recibe más de 10.000 alertas Este número puede ser tan abrumador que muchos equipos SOC en realidad no pueden priorizar menos de la mitad de las alertas entrantes. La mayoría de los equipos SOC no solo carecen del tiempo o la mano de obra, sino que a menudo carecen de la experiencia para realizar un análisis completo de un incidente, lo que da como resultado respuestas inadecuadas. Los sistemas también se restauran de manera ineficaz. Aquí es donde entra MDR como servicio.

MDR resuelve un problema real

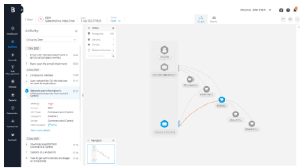

Las soluciones EDR modernas brindan una descripción general de la postura de seguridad en los puntos finales (Imagen: Bitdefender).

Nuevas tecnologías, tendencias, palabras de moda y jerga surgen constantemente en ciberseguridad. Y en respuesta al panorama de amenazas en constante evolución, están surgiendo nuevas ofertas que están diseñadas para mejorar la seguridad empresarial.En cierto modo, las palabras de moda para las nuevas tecnologías en evolución son inevitables. Pero MDR parece ser algo más que un relámpago. Los expertos de la industria y las firmas de analistas esperan que el mercado de servicios de MDR alcance los 2025 millones de dólares para 2,2. Según Gartner, más de la mitad de todas las empresas utilizarán los servicios de MDR para el mismo año. Este rápido crecimiento solo se puede lograr si un servicio realmente resuelve un problema y ofrece servicios de seguridad de TI que no tiene que administrar usted mismo. Las empresas buscan una oferta de este tipo para no contratar ellos mismos al personal, que de todos modos es difícil de encontrar en el mercado laboral.

Las tres características básicas de un servicio MDR

El objetivo de cada CISO es implementar nuevas tecnologías que protejan el negocio mejor que antes. Sin embargo, el mercado de las tecnologías de seguridad es muy difícil de entender para los CISO y, lo que es más, se está desarrollando muy rápidamente. Además, la falta de estandarización de términos, procesos y tecnologías dificulta la comparación, evaluación y selección de servicios, herramientas o tecnologías de proveedores. MDR es un buen ejemplo de esto, y es hora de acordar estándares de toda la industria que definan lo que constituye un servicio de respuesta y búsqueda de amenazas. Aunque los diferentes servicios MDR pueden exhibir una variedad de características diferentes, uno puede estar de acuerdo en estos tres componentes básicos de un servicio MDR: ser proactivo, buscar amenazas cibernéticas y disponibilidad 24/7.

Qué buscar al evaluar un servicio MDR

1. Actúa proactivamente

Los servicios de MDR se presentan como un equipo de expertos en seguridad que "vigila" a una organización las XNUMX horas del día, los XNUMX días de la semana. Estos prometen proteger los datos con un enfoque maduro e integral de la seguridad que puede detectar y responder a los ataques, incluso a los que ya están en la red. Eso suena bien, pero es importante comprender lo que los proveedores quieren decir con "respuesta". Algunos proveedores simplemente notifican a sus clientes sobre un incidente y luego dejan que se encarguen del ataque. En términos de reacción, por lo tanto, es importante preguntar explícitamente al posible proveedor de MDR:

- ¿Qué capacidades de respuesta proactiva están incluidas?

- ¿En qué medida están automatizadas estas medidas de respuesta?

- ¿Qué papel juega el cliente en las medidas de respuesta?

- ¿Cuál es el proceso de aprobación de las acciones de respuesta?

2. Buscar ciberamenazas

La búsqueda de tales amenazas es un componente importante de los servicios de MDR. Hecho correctamente, requiere un alto nivel de experiencia y datos relevantes y contextuales. La búsqueda de amenazas debe incluir una visión contextual de los posibles actores malintencionados y sus tácticas, técnicas y procedimientos, así como una comprensión clara del entorno empresarial y de TI que se debe defender. A la hora de evaluar el servicio, estas preguntas no deben quedar sin respuesta:

- ¿Cómo se define la caza de amenazas?

- ¿Cómo se mide esta búsqueda?

- ¿Qué indicadores de desempeño están disponibles?

- ¿Hasta qué punto está automatizada la búsqueda?

- ¿Cómo se integra la inteligencia de amenazas en el programa de caza de amenazas?

- ¿Cuáles son los objetivos y resultados del programa?

- ¿Qué desencadena un análisis de amenazas?

3. Operación 24/7

A primera vista, puede parecer fácil evaluar si un servicio MDR ofrece una operación 24/7. Pero incluso tal declaración puede significar muchas cosas. Las preguntas correctas brindan una comprensión completa de las operaciones, los niveles de personal y la ubicación de los analistas encargados de proteger sus datos. Deberías hacerte estas preguntas:

- ¿Existen procedimientos de recuperación fuera del horario comercial?

- ¿Está el personal de servicio fuera del horario comercial?

- ¿Los tiempos de implementación siguen “el sol” en las zonas horarias respectivas?

- ¿Se ofrecerá un SOC remoto, un SOC de fuente compartida o un SOC independiente de la región? Se trata de si un equipo de analistas trabaja de forma remota para una sola base de clientes o si diferentes SOC en regiones internacionales atienden a clientes de la misma región.

Conclusión: no se limite a elegir un servicio

Los servicios de MDR pueden ser un recurso adicional importante para las organizaciones que no tienen la experiencia o los recursos para desarrollar sus propias operaciones. También sirven como una red de seguridad cuando fallan otros controles. Un valor añadido central es la visión continua del entorno de una empresa y su situación de riesgo individual. Dado que aún no existen estándares de la industria MDR, es responsabilidad de las empresas hacer las preguntas correctas para evaluar los servicios y socios potenciales y mejorar la seguridad en la empresa a largo plazo.

Más en Bitdefender.com

Acerca de Bitdefender Bitdefender es líder mundial en soluciones de ciberseguridad y software antivirus, y protege más de 500 millones de sistemas en más de 150 países. Desde su fundación en 2001, las innovaciones de la compañía han brindado regularmente excelentes productos de seguridad y protección inteligente para dispositivos, redes y servicios en la nube para clientes privados y empresas. Como proveedor elegido, la tecnología de Bitdefender se encuentra en el 38 por ciento de las soluciones de seguridad implementadas en el mundo y cuenta con la confianza y el reconocimiento de profesionales de la industria, fabricantes y consumidores por igual. www.bitdefender.de