Desde que Microsoft anunció a principios de este año que bloquearía las macros de Internet, ha habido una tendencia en los delitos cibernéticos de usar formatos de archivo o imágenes de disco para infiltrarse en los sistemas con malware. La puerta de enlace número uno sigue siendo el correo electrónico.

En febrero de este año, Microsoft anunció que bloquearía las macros de Internet de forma predeterminada. Los atacantes han abusado de estas macros durante años para distribuir malware. Si bien la comunidad de seguridad especuló que los atacantes cambiarían a formatos alternativos debido a la decisión de Microsoft, Sophos ya confirmó este hecho con sus datos de telemetría.

Malware: nuevas rutas a través de otros formatos de archivo

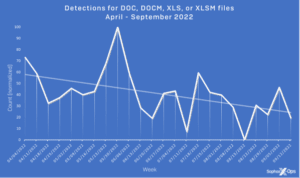

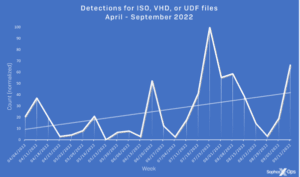

De abril a septiembre de este año, Sophos ha visto una fuerte caída en la cantidad de archivos maliciosos .doc, .docm, .xls y .xlsm, cuatro formatos populares de Office que se usan para propagar macros maliciosas. Al mismo tiempo, hubo un aumento constante en el uso de formatos de archivo oscuros (ACE, ARJ, XZ, GZ o LZH) hasta mediados de junio y un fuerte aumento en los formatos de archivo más comunes (ZIP, 7Z, CAB, TAR y RAR) a partir de septiembre. El uso de formatos de imagen de disco (ISO, VHD y UDF) para la distribución de malware también ha aumentado constantemente.

Los formatos de imagen de disco son particularmente atractivos para los actores de amenazas porque pasan por alto la nueva función Mark of the Web (MOTW) de Microsoft. Microsoft usa MOTW para determinar si una macro es o no de Internet; si este es el caso, se bloquea automáticamente.

Omitir formatos de imagen de disco Verificar

Los productos de seguridad también deberían poder desempaquetar múltiples formatos de archivo e imagen de disco, incluidos formatos impopulares, para escanear correctamente estos archivos adjuntos en busca de malware. Para mitigar aún más los riesgos, los filtros de correo electrónico se pueden configurar para bloquear ciertos formatos de archivo de forma predeterminada. Los correos electrónicos siguen siendo uno de los principales vectores de ataque.

Los correos electrónicos siguen siendo peligrosos

🔎 La cantidad de formatos de archivos de almacenamiento para ataques está aumentando significativamente (Imagen: Sophos).

Chester Wisniewski, científico investigador principal de Sophos, dice: “Llevamos años dando el mismo consejo sobre la seguridad del correo electrónico. Cosas como 'no hagas clic en este enlace' o 'no abras archivos adjuntos peligrosos'. La realidad es que el panorama de la ciberseguridad cambia constantemente. Es poco probable que los ciberdelincuentes abandonen las macros por completo, ya que es muy probable que se adapten a estas últimas medidas de seguridad de Microsoft. Las empresas deberían hacer lo mismo. La buena seguridad del correo electrónico debe gestionarse de forma centralizada, con equipos de seguridad centrados en los aspectos técnicos, p. B. qué extensiones de archivo son peligrosas. También es importante educar a los usuarios sobre cómo evitar caer en la engañosa ingeniería social de los ciberdelincuentes”.

Más en Sophos.com

Acerca de Sophos Sophos cuenta con la confianza de más de 100 millones de usuarios en 150 países. Ofrecemos la mejor protección contra amenazas informáticas complejas y pérdida de datos. Nuestras soluciones integrales de seguridad son fáciles de implementar, usar y administrar. Ofrecen el costo total de propiedad más bajo de la industria. Sophos ofrece soluciones de cifrado galardonadas, soluciones de seguridad para terminales, redes, dispositivos móviles, correo electrónico y web. También cuenta con el soporte de SophosLabs, nuestra red global de centros de análisis patentados. Las oficinas centrales de Sophos se encuentran en Boston, EE. UU. y Oxford, Reino Unido.