La mayoría de las medianas empresas aún no han llegado al fondo del problema de Log4j o Log4Shell. Sólo el 40 por ciento ha abordado el problema. Tenable advierte que las empresas medianas todavía tienen una superficie de ataque inmensamente grande.

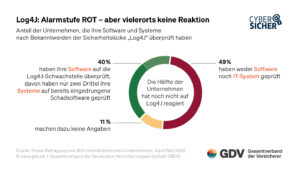

Según informa la Asociación General de la Industria Alemana de Seguros (GDV), solo el 40 por ciento de las medianas empresas han revisado su software para ver si está afectado por la vulnerabilidad Log4j. Incluso menos empresas (28 por ciento) declararon que habían revisado sus sistemas en busca de malware intruso como resultado de que la vulnerabilidad se conociera en diciembre de 2021.

“Cuando Log4Shell (CVE-2021-44228) se identificó por primera vez hace más de seis meses, sacudió a la comunidad de seguridad de TI. El hecho de que más de medio año después, más de la mitad de las medianas empresas alemanas todavía no saben si su software se ve afectado y, por lo tanto, un riesgo de seguridad es preocupante.

La advertencia no fue escuchada en gran parte de la clase media.

"Las empresas no deben simplemente ignorar tal vulnerabilidad y las fuertes y claras advertencias al respecto", dice el gerente general de GDV, Jörg Asmussen. Después de que se conociera la brecha de seguridad en diciembre de 2021, la Oficina Federal de Seguridad de la Información (BSI) declaró el nivel de alerta más alto y habló de una "situación de amenaza extremadamente crítica". "Cualquiera que no reaccione ante esto es demasiado descuidado cuando se trata de seguridad de TI, o tiene muy poco conocimiento", dice Asmussen. En caso de duda, las empresas también podrían perder su cobertura de seguro cibernético si los piratas informáticos atacan a través de una brecha de seguridad de TI que se conoce desde hace mucho tiempo pero que aún no se ha cerrado.

Alto esfuerzo para más seguridad

El problema es que, si bien es realmente difícil filtrar todas las aplicaciones y servicios que usan la biblioteca vulnerable, también es fácil para los delincuentes explotarlos si lo hacen. En diciembre, cuando se identificó la vulnerabilidad por primera vez, la telemetría de Tenable encontró que el 10 % de todos los activos evaluados eran vulnerables; no es el 10 % de las organizaciones, sino el 10 % de las aplicaciones y los dispositivos asociados implementados allí, incluida una variedad de servidores, web aplicaciones, contenedores y dispositivos IoT. En ese momento, cada décimo elemento de nuestra infraestructura digital tenía el potencial de abuso por parte de Log4Shell.

Dada la facilidad de explotación y la amplia superficie de ataque disponible, los atacantes seguirán utilizando la vulnerabilidad para afianzarse y desencadenar infracciones de seguridad específicas o automatizar ataques oportunistas de ransomware, a menos que las organizaciones finalmente adopten un enfoque proactivo para Log4j”, dijo Roger Scheer, Regional. Vicepresidente para Europa Central en Tenable.

Más en Tenable.com

Acerca de Tenable Tenable es una empresa de exposición cibernética. Más de 24.000 53 empresas en todo el mundo confían en Tenable para comprender y reducir el riesgo cibernético. Los inventores de Nessus han combinado su experiencia en vulnerabilidades en Tenable.io, entregando la primera plataforma de la industria que brinda visibilidad en tiempo real y asegura cualquier activo en cualquier plataforma informática. La base de clientes de Tenable incluye el 500 por ciento de Fortune 29, el 2000 por ciento de Global XNUMX y grandes agencias gubernamentales.