Todavía no hay confirmación oficial de un ataque de piratería de LockBit en Continental. Si el registro de chat en la página de fugas de LockBit es genuino, entonces se negoció la transferencia de 40 TB de datos. Según el hacker, la lista de archivos puros de los datos debería tener un volumen de 8 GB.

Recientemente se encontró un registro de chat en la página de LockBit. En algún momento, quienquiera que estuviera chateando con los piratas informáticos de LockBit simplemente dejó de responder. Primero, sin embargo, hubo una conversación en la que el hacker habló sobre los datos y el negociador desconocido, quizás encargado por Continental, quería tener una prueba de los datos capturados. Según el chat, el hacker compila una lista de archivos para él y le ofrece enviarle un enlace especial. Sin embargo, eso llevaría tiempo, ya que la lista de archivos y directorios ya sería un archivo con 8 GB.

El chat simplemente se interrumpe.

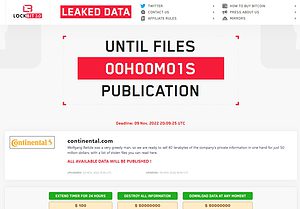

🔎 Crear presión: el contador de LockBit caduca y quiere mostrar datos. Solo Continental sabe si estos son genuinos (Imagen: B2B-CS).

En algún momento, la contraparte del hacker simplemente deja de responder. El hacker siguió amenazando con publicar los datos en el chat e instó a pagar el rescate. Pero no hubo más respuesta del otro lado. Mientras tanto, el sitio de fuga indicó que LockBit publicará los datos. Pero los hackers no se han dado por vencidos por completo. Mientras continúa la cuenta regresiva, hay botones debajo del reloj para extender la cuenta regresiva. Solo $ 100 es suficiente para otras 24 horas. Además, los datos se ofrecen para su descarga por 50 millones de dólares o para su eliminación por 50 millones de dólares.

Como evidencia, los piratas informáticos muestran 4 capturas de pantalla que se dice provienen de la recopilación de datos; Probablemente se trate de equipos de automóviles. Aunque en algunas pantallas se puede encontrar la nota “Confidencial”, no se puede decir si los datos son genuinos. Si realmente son 40 TB de datos de Continental permanece abierto.

la cuenta regresiva se esta acabando

Poco después de que expirara el contador, la página de fugas de LockBit se volteó y mostró la nota "Los archivos están publicados". Sin embargo, ningún otro archivo era visible al principio. La página sigue mostrando nuevas cuentas atrás, pero sin datos. Así es como quiere mantener la presión sobre Continental. Sin embargo, los chantajistas no han tenido éxito hasta el momento. Comportamiento de Continental al no pagar el atentado es acertado según la mayoría de los expertos, como muestra este artículo.

¿Puerta de acceso al antiguo ataque?

“El ataque de ransomware en Continental es otro ejemplo de por qué es tan importante dar el paso simple hacia la contención de las brechas de seguridad. Incluso si las organizaciones creen que han detenido el ransomware en un área, no pueden garantizar que no se haya propagado ya a otras partes de la organización. La detección y la respuesta por sí solas no son suficientes, ahora estamos en un momento en el que la contención de las infracciones de seguridad es la máxima prioridad.

El ransomware está más generalizado que nunca: nuestro estudio muestra que el 79 % de las empresas alemanas se han visto afectadas por un ataque de ransomware; sin embargo, como nación, todavía estamos demasiado centrados en prevenir o frustrar los ataques. Está claro que nunca podremos prevenir y detectar todos los ataques, por lo que las prácticas de seguridad deben evolucionar para aumentar la resiliencia. Eso significa que debemos estar preparados para las brechas de seguridad y emplear tecnología para mitigar el impacto de los ataques”. Según Alexander Goller, ingeniero sénior de sistemas en Illumio.