El nuevo informe de amenazas globales de CrowdStrike muestra un aumento en el ransomware y las operaciones disruptivas. El informe muestra que los atacantes están utilizando operaciones de "bloqueo y fuga" y que los proveedores de servicios en la nube están siendo atacados cada vez más por ciberactores afiliados a Rusia.

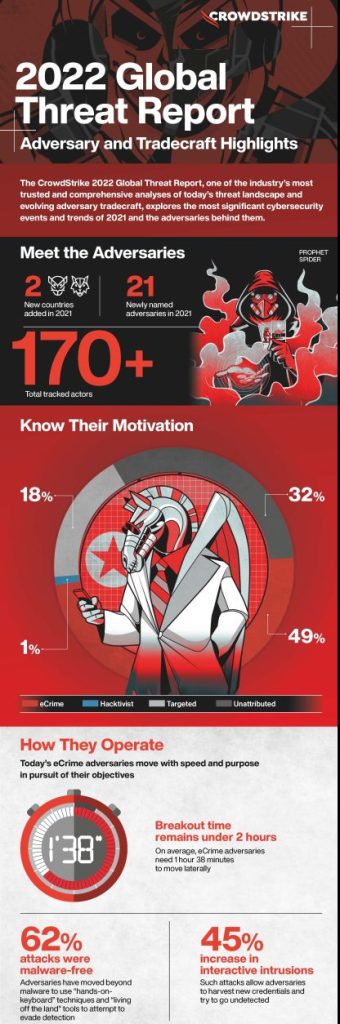

CrowdStrike Holdings, Inc., un proveedor líder de protección basada en la nube para terminales, cargas de trabajo, identidad y datos, anuncia el lanzamiento del Informe de amenazas globales de CrowdStrike de 2022. Entre otras cosas, el informe no solo revela un aumento del 82 % en las filtraciones de datos relacionadas con ransomware, sino que también presenta dos grupos completamente nuevos de atacantes de estados-nación, WOLF (Turquía) y OCELOT (Colombia). Además, los expertos agregan 21 nuevos grupos de todo el mundo a la lista de grupos observados por CrowdStrike. El octavo Informe anual sobre amenazas globales también detalla nuevas operaciones y técnicas de los Cuatro Grandes: Irán, China, Rusia y Corea del Norte. Además, el nuevo informe analiza las consecuencias de los ataques de Log8Shell y muestra que los atacantes confían cada vez menos en el malware, ya que el 4 por ciento de los descubrimientos más recientes estaban libres de malware.

Ransomware, operaciones disruptivas, ataques relacionados con la nube

El informe de CrowdStrike Intelligence documenta tanto la evolución continua de los atacantes criminales y afiliados al estado, como la creciente sofisticación, velocidad e impacto de los ataques de ransomware dirigidos, las operaciones disruptivas y los ataques relacionados con la nube en 2021. Los puntos clave del informe de este año provienen de organizaciones los conocimientos necesarios para mejorar sus estrategias de seguridad y protegerse contra numerosas ciberamenazas.

Estado-nación y grupos criminales continúan expandiéndose

El panorama de amenazas en 2021 se ha ampliado con la aparición de nuevos adversarios. CrowdStrike monitorea un total de más de 170 grupos de este tipo en la actualidad. Los desarrollos notables incluyen:

- La actividad de delitos electrónicos motivada financieramente continúa dominando los intentos de intrusión interactiva rastreados por CrowdStrike OverWatch. Los ataques atribuibles a eCrime representaron casi la mitad (49 %) de toda la actividad observada.

- Los atacantes con sede en Irán usan ransomware y operaciones de información disruptivas de "bloqueo y fuga": usan ransomware para cifrar las redes de destino y luego filtran información sobre las víctimas a través de los canales que controlan.

- En 2021, los jugadores pro-China han estado a la vanguardia de la explotación de vulnerabilidades, cambiando cada vez más sus tácticas a dispositivos y servicios habilitados para Internet como Microsoft Exchange. CrowdStrike confirmó la explotación de 2021 vulnerabilidades publicadas en XNUMX por actores afiliados a China.

- El atacante COSY BEAR, afiliado a Rusia, extendió sus ataques a TI a los proveedores de servicios en la nube para explotar las relaciones de confianza y obtener acceso a objetivos adicionales a través del movimiento lateral. Además, FANCY BEAR aumentó su uso de tácticas de recolección de credenciales, incluidas técnicas de escaneo a gran escala y sitios web de phishing personalizados.

- La República Popular Democrática de Corea (RPDC) ha estado apuntando a negocios relacionados con criptomonedas para generar ingresos ilícitos durante las interrupciones económicas causadas por la pandemia de COVID-19.

- Los actores de eCrime, incluidos los socios DOPPEL SPIDER y WIZARD SPIDER, utilizaron Log4Shell como un vector de acceso para las operaciones de ransomware. Los actores a favor del estado nacional, incluidos NEMESIS KITTEN (Irán) y AQUATIC PANDA (China), también se han relacionado con un posible exploit de Log4Shell antes de fines de 2021.

Los métodos de los atacantes son cada vez más sofisticados.

El nuevo informe GTR destaca que el inmenso crecimiento y el impacto de los ataques de ransomware dirigidos, las operaciones disruptivas y el aumento de los ataques relacionados con la nube en 2021 se han sentido en casi todas las industrias y países.

- CrowdStrike observó un aumento del 82 % en las filtraciones de datos relacionadas con el ransomware en 2021, distribuidas en 2.686 ataques al 31 de diciembre de 2021, en comparación con 1.474 ataques en 2020.

- El CrowdStrike eCrime Index (ECX) muestra que los ataques de ransomware fueron muy lucrativos a lo largo de 2021. Demostrando la fuerza, el volumen y la sofisticación del mercado del cibercrimen, el ECX se actualiza semanalmente en función de 20 indicadores únicos de actividad delictiva, rastreando cosas como víctimas de caza mayor, fugas de datos y demandas de rescate. En el transcurso de 2021, CrowdStrike ECX registró lo siguiente:

- CrowdStrike observó 2.721 casos de caza mayor en el último año.

- CrowdStrike observó en promedio más de 50 eventos de ransomware dirigidos por semana.

- Las solicitudes de ransomware observadas promediaron 6,1 millones de dólares por rescate, un 36 % más que en 2020.

- Los atacantes utilizan cada vez más información e identidades de usuarios robadas para eludir las soluciones de seguridad existentes; de todos los descubrimientos indexados en el cuarto trimestre de 2021, el 62 % estaban libres de malware.

El informe completo sobre amenazas globales de CrowdStrike 2022 se puede descargar en línea de forma gratuita.

Más en Crowdstrike.com

Acerca de CrowdStrike CrowdStrike Inc., líder mundial en ciberseguridad, está redefiniendo la seguridad en la era de la nube con su plataforma rediseñada para proteger cargas de trabajo y terminales. La arquitectura sencilla de un solo agente de la plataforma CrowdStrike Falcon® aprovecha la inteligencia artificial a escala de la nube para la protección y la visibilidad en toda la empresa. Esto evita ataques a dispositivos finales tanto dentro como fuera de la red. Utilizando CrowdStrike Threat Graph® patentado, CrowdStrike Falcon correlaciona aproximadamente 1 billón de eventos relacionados con endpoints en todo el mundo diariamente y en tiempo real. Esto convierte a la plataforma CrowdStrike Falcon en una de las plataformas de datos de ciberseguridad más avanzadas del mundo.