En su investigación, Sophos explica cómo los ciberdelincuentes utilizan la minería de liquidez, la última moda de inversión en criptomonedas, como plataforma. "La mecánica de la extracción de liquidez, en su forma legítima, proporciona el camuflaje perfecto para lo que son esencialmente estafas pasadas de moda, reinventadas para la era de las criptomonedas", Sean Gallagher, investigador sénior de amenazas, Sophos.

Con el artículo Las estafas de minería de liquidez agregan otra capa a los delitos de criptomonedas, Sophos inicia una serie de cómo los estafadores están explotando la exageración en torno al comercio de criptomonedas para atraer y estafar a posibles inversores.

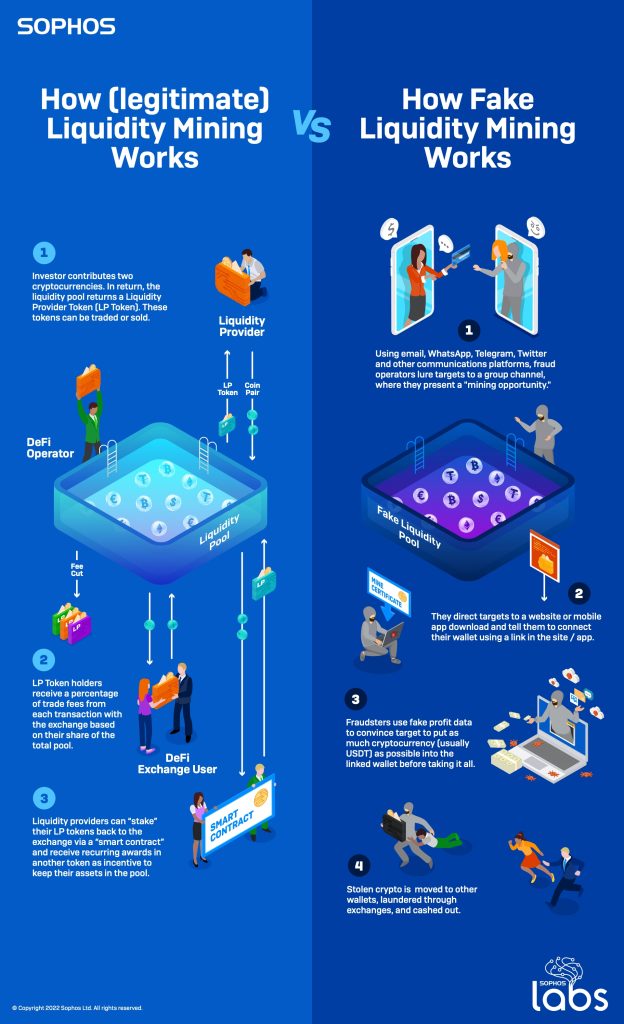

En el artículo, Sophos explica cómo las complejidades de las criptomonedas y las finanzas descentralizadas (DeFi), los fundamentos de la minería de liquidez, crean el entorno ideal para que los delincuentes disimulen y lleven a cabo sus nefastas intenciones. Las víctimas potenciales son inteligentemente seleccionadas. Los destinatarios reciben proactivamente mensajes de spam de mensajes directos en Twitter, What's App, Telegram y otras plataformas de redes sociales, inicialmente conversando inofensivamente sobre la minería de liquidez. Paso a paso, los delincuentes intensifican su pérfida estafa.

El mensaje directo llevó a múltiples grupos de estafadores

Al investigar las interacciones dentro de un solo mensaje directo en Twitter, Sophos descubrió varios grupos de estafadores de minería líquida. "La minería de liquidez es una forma de inversión en criptomonedas en DeFi que, incluso cuando es 'legítima', es dudosa y complicada", dijo Sean Gallagher, investigador principal de amenazas en Sophos. “Las estrategias detrás de las inversiones en sí mismas son complejas y no existe una regulación más allá del código de 'contrato inteligente' incrustado en la cadena de bloques de la red DeFi, código que muchas personas no pueden interpretar fácilmente, incluso si se hace público.

Además, los nuevos inversores carecen de información fiable sobre cómo funcionan estas redes. A pesar de estos riesgos, la minería de liquidez es la última moda de inversión en criptomonedas, pero estos factores también la convierten en la plataforma perfecta para los estafadores. Desafortunadamente, esperamos que Liquidity Mining CryptoCrime continúe; aún no ha alcanzado su punto máximo. Cientos de millones de dólares están en juego".

Cómo funciona la minería de liquidez

La minería de liquidez legítima permite que las redes DeFi liquiden automáticamente transacciones en monedas digitales como Ethereum, la criptomoneda preferida para la minería de liquidez. Los contratos inteligentes integrados en la red DeFi deben determinar rápidamente el valor relativo de las monedas intercambiadas y ejecutar la operación. Dado que no existe un grupo central de criptomonedas para que estos intercambios descentralizados (DEX) puedan aprovechar para cerrar acuerdos, dependen del crowdsourcing para proporcionar el grupo de capital de criptomonedas necesario para cerrar un acuerdo: un grupo de liquidez.

Para crear el grupo de liquidez que maneja transacciones entre criptomonedas, como Ethereum y Tether, los inversores ponen el mismo valor de ambas criptomonedas en el grupo. A cambio de enviar esta criptomoneda al grupo, los inversores reciben una compensación basada en un porcentaje de las tarifas comerciales asociadas con el protocolo DeFi.

Los inversores también recibirán tokens de fondo de liquidez (tokens LP) que representan su parte del fondo. Estos tokens se pueden "coberturar" o vincular al intercambio, vinculando aún más la contribución original y dando dividendos al inversor en forma de otra criptomoneda asociada con el proyecto DeFi. El valor de estos tokens de recompensa puede variar ampliamente.

La estafa es vieja

“La mecánica de la minería de liquidez, en su forma legítima, proporciona el camuflaje perfecto para lo que son esencialmente estafas pasadas de moda reinventadas para la era de las criptomonedas”, dice Sean Gallagher. “Al igual que los esquemas Ponzi tradicionales, los esquemas criminales de minería de liquidez dan a los objetivos la ilusión de que pueden retirar sus fondos en cualquier momento e incluso les permiten realizar retiros anticipados. Sin embargo, las bandas de estafadores presionan constantemente a los objetivos para que sigan invirtiendo e "inviertan a lo grande" disfrazando las operaciones reales con aplicaciones falsas, informes de ganancias falsos y promesas de pagos lucrativos.

En realidad, los estafadores han tomado el control de las billeteras de criptomonedas de sus objetivos y retiran la moneda cuando lo desean. Poco a poco, los estafadores vacían las billeteras mientras continúan asegurando a los objetivos que todo está bien antes de finalmente cortar la comunicación”.

Los estafadores vacían sus billeteras

Sophos no prevé que, a pesar de la reciente caída de las criptomonedas y la volatilidad actual, la extracción de liquidez general se verá obstaculizada a medida que Tether vuelva a estar casi a la par y otras criptomonedas se recuperen. "La economía criminal todavía está impulsada por la criptomoneda, y hay suficiente interés en la criptomoneda para mantener a flote la minería de liquidez y estafas similares", dijo Sean Gallagher.

Más en Sophos.com

Acerca de Sophos Sophos cuenta con la confianza de más de 100 millones de usuarios en 150 países. Ofrecemos la mejor protección contra amenazas informáticas complejas y pérdida de datos. Nuestras soluciones integrales de seguridad son fáciles de implementar, usar y administrar. Ofrecen el costo total de propiedad más bajo de la industria. Sophos ofrece soluciones de cifrado galardonadas, soluciones de seguridad para terminales, redes, dispositivos móviles, correo electrónico y web. También cuenta con el soporte de SophosLabs, nuestra red global de centros de análisis patentados. Las oficinas centrales de Sophos se encuentran en Boston, EE. UU. y Oxford, Reino Unido.