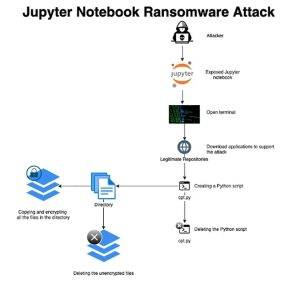

Team Nautilus, la unidad de investigación de Aqua Security que se especializa en la pila de tecnología nativa de la nube, ha descubierto un nuevo vector de ataque que los ciberdelincuentes pueden usar para atacar a las empresas que ejecutan ransomware. Por primera vez, el equipo descubrió un ataque de ransomware basado en Python dirigido al software de código abierto Jupyter Notebook, popular entre los profesionales de datos.

Los atacantes primero obtienen acceso a través de entornos mal configurados y luego ejecutan un script de ransomware que encripta cada archivo en una ruta específica en el servidor y luego se elimina después de la ejecución para ofuscar el ataque. Debido a que Jupyter Notebook se usa para analizar datos y crear modelos de datos, este ataque puede causar daños significativos a las organizaciones si estos entornos no están debidamente protegidos.

Las empresas y los investigadores están en riesgo

Los investigadores configuraron un honeypot utilizando una aplicación Jupyter conectada a Internet diseñada para simular un entorno corporativo del mundo real. Por lo tanto, contenía acceso a instancias reales de Jupyter Notebooks y datos sin procesar que el atacante podía cifrar. Tracee de Aqua Security, una herramienta forense y de seguridad en tiempo de ejecución de código abierto para Linux, se utilizó para detectar el ataque.

Los ciberdelincuentes utilizan el popular software Jupyter para atacar portátiles con ransomware (Imagen: Aqua Security).

Hay algunas recomendaciones para que los usuarios de Jupyter Notebook se protejan contra este método.

- Utilice tokens u otro método de autenticación para controlar el acceso a su aplicación de desarrollo de datos.

- Asegúrese de usar SSL para proteger los datos en tránsito.

- Limite el tráfico entrante a la aplicación bloqueando completamente el acceso a Internet o, si el entorno requiere acceso a Internet, use reglas de red o VPN para controlar el tráfico entrante. También se recomienda restringir el acceso saliente.

- Ejecute sus aplicaciones con un usuario sin privilegios o con un usuario con derechos limitados.

- Asegúrese de conocer a todos los usuarios de Jupyter Notebook. Puede consultar a los usuarios en una base de datos Sqlite3 que debe encontrar en la siguiente ruta: './root/.local/share/jupyter/nbsignatures.db'. Si el acceso SSH al servidor está habilitado, también puede verificar los archivos de claves SSH autorizados para asegurarse de que conoce todas las claves y que no hay claves ni usuarios desconocidos.

Aqua Security ha publicado un blog detallado que detalla el honeypot de Team Nautilus y la cadena de eliminación de ataques observados: Alerta de amenaza: primer ataque de ransomware de Python dirigido a portátiles Jupyter.

Más en Aquasec.com

Acerca de Aqua Security

Aqua Security es el mayor proveedor de seguridad nativa pura en la nube. Aqua brinda a sus clientes la libertad de innovar y acelerar su transformación digital. Aqua Platform proporciona automatización de prevención, detección y respuesta a lo largo del ciclo de vida de la aplicación para proteger la cadena de suministro, la infraestructura de la nube y las cargas de trabajo en curso, independientemente de dónde se implementen.