Los laboratorios de Bitdefender descubren el ciberespionaje militar: el grupo de hackers Naikon utiliza técnicas de carga lateral y potentes puertas traseras para el espionaje y la exfiltración de datos.

Durante un análisis del abuso de software legítimo vulnerable, Bitdefender Labs descubrió una campaña de espionaje cibernético de larga duración por parte del conocido grupo APT Naikon. Naikon ha estado activo durante más de una década. El grupo de habla china se enfoca en objetivos de alto nivel, como agencias gubernamentales y organizaciones militares. La evidencia reunida sugiere que el objetivo de la campaña era el espionaje y la exfiltración de datos. Este tipo de ataques, que siguen el ejemplo de una de las regiones con mayor peligro cibernético en este momento, el sudeste asiático, también son concebibles en Europa.

Apuntando a organizaciones militares en el Sudeste Asiático

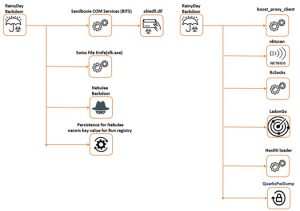

Los expertos de Bitdefender Labs pudieron determinar que las víctimas de esta operación son organizaciones militares del sudeste asiático. La campaña estuvo activa entre junio de 2019 y marzo de 2021. Al comienzo de la operación, los atacantes utilizaron el cargador de carrocería Aria y una nueva puerta trasera llamada "Nebulae" como primera etapa del ataque. A partir de septiembre de 2020, el grupo agregó RainyDay de puerta trasera a su conjunto de herramientas.

Se utilizan técnicas de carga lateral

El secuestro de DLL y otras técnicas de carga local existen desde hace mucho tiempo. Ocurren con frecuencia y pueden evitarse bien en teoría. Pero lo que parece simple en el papel se convierte rápidamente en un problema en el mundo del software cada vez más complejo. Es por eso que los piratas informáticos utilizan la carga lateral para comprometer, tanto para clientes privados como gubernamentales. Como parte de esta ola de ataques, el grupo Naikon también abusó de numerosas aplicaciones legítimas.

Nueva puerta trasera / cadena de muerte reconstruida

Bitdefender Labs también descubrió una nueva puerta trasera, a la que llamaron Nebulae. Nebulae sirve como respaldo para los intrusos una vez que las defensas han eliminado la puerta trasera principal. Los expertos de Bitdefender pudieron reconstruir la cadena de eliminación completa de esta campaña de Naikon Group y enumerar todas las herramientas utilizadas. Bitdefender presenta todos los detalles del ataque en un informe PDF en inglés.

Más en Bitdefender.com