El laboratorio independiente de pruebas de seguridad con certificación ISO AV-Comparatives ha publicado los resultados de su prueba Endpoint Prevention & Response (EPR). Cada uno de los 10 productos probados se sometió a 50 escenarios de ataques dirigidos diferentes.

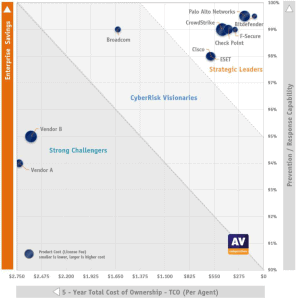

Las violaciones de datos pueden tener un impacto financiero significativo, con un costo promedio de una violación actualmente de $ 4,24 millones, según IBM, según AV-Comparatives. El Premio Líder Estratégico más alto fue otorgado a Bitdefender, Palo Alto Networks, Check Point, CrowdStrike, F-Secure, Cisco y ESET. Symantec de Broadcom fue honrado con el premio CyberRisk Visionaries. Otros dos proveedores recibieron el premio Strong Challengers.

Premio Líder Estratégico para productos EPR

El Premio al Líder Estratégico se otorga a los productos EPR que demuestran un retorno de la inversión muy alto y un costo total de propiedad muy bajo. Estos productos cuentan con excelentes capacidades de prevención, detección, respuesta e informes de clase empresarial combinadas con capacidades óptimas de flujo de trabajo operativo y analítico.

Las organizaciones utilizan productos EPR para detectar, prevenir, analizar y responder a ataques dirigidos, como amenazas persistentes avanzadas (ATP). Deben ser capaces de detectar y bloquear malware y ataques de red dirigidos a estaciones de trabajo individuales, así como lidiar con ataques de múltiples etapas destinados a infiltrarse en toda la red de una organización.

Prueba completa de productos EPR

Se fijó una ventana de tiempo de 24 horas después del inicio de un ataque para cada producto probado. Los probadores examinaron la capacidad de cada producto para tomar medidas correctivas, tales como: B. aislar un punto final de la red, restaurar desde una imagen del sistema o editar el registro de Windows. AV-Comparatives también probó la capacidad de cada producto para examinar la naturaleza de un ataque, incluida una línea de tiempo y un desglose de fases. Finalmente, se evaluó la capacidad de cada producto para recopilar información sobre indicadores de compromiso y presentarla en una forma fácilmente accesible.

Más en AV-Comparatives.org

Acerca de AV Comparatives

AV-Comparatives es un laboratorio de pruebas AV independiente con sede en Innsbruck, Austria, y ha estado probando públicamente software de seguridad informática desde 2004. Cuenta con la certificación ISO 9001:2015 para pruebas independientes de software antivirus. También cuenta con la certificación EICAR como "Laboratorio de Pruebas de Seguridad TI de Confianza".