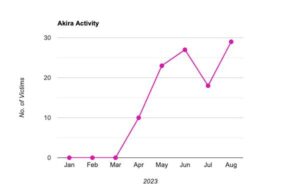

El grupo de ransomware Akira rápidamente ganó notoriedad. El grupo surgió en marzo de 2023 y ya era el cuarto grupo más activo en agosto, exigiendo millones de dólares en rescate a sus víctimas. Logpoint analizó las tácticas, técnicas y procesos.

Akira se centra principalmente en empresas de diversos sectores en el Reino Unido y EE. UU., incluidos educación, finanzas, bienes raíces, manufactura y consultoría.

“Akira ha demostrado ser extremadamente activo y ha acumulado una extensa lista de víctimas en un corto período de tiempo. Con cada ataque, el grupo evoluciona con capacidades adicionales”, afirma Swachchhanda Shrawan Poudel, ingeniero de investigación de seguridad de Logpoint. “El grupo ya ha tenido varias víctimas desde su aparición en marzo y no hay señales de que sus actividades estén disminuyendo. Lo contrario es verdad, ya que el número de víctimas aumenta cada mes”.

APT Akira ya está en el puesto 4 del ranking

El ransomware es un malware sofisticado que tiene como objetivo cifrar los archivos en el sistema de la víctima, eliminar instantáneas y proporcionar instrucciones para pagar el rescate y la recuperación de datos. Utiliza algoritmos de cifrado, criterios de exclusión y un sistema de comunicación basado en TOR para realizar operaciones maliciosas.

Las investigaciones de Logpoint descubrieron la cadena de infección de Akira mediante análisis de malware. Akira está apuntando activamente a las VPN de Cisco ASA sin autenticación multifactor para explotar CVE-2023-20269 como punto de entrada para su ransomware. Los miembros del grupo utilizan varios patrones de malware en sus ataques que desencadenan una serie de pasos para cifrar los archivos de las víctimas, incluida la eliminación de instantáneas, la búsqueda de archivos y directorios, y el proceso de enumeración y cifrado.

El ransomware Akira actúa sin piedad

"La aparición de Akira demuestra la importancia de las medidas básicas de ciberseguridad", afirma Swachchhanda Shrawan Poudel. “En este caso, implementar la autenticación multifactor puede significar la diferencia entre un ciberataque devastador y un intento de ataque inofensivo. Las empresas deben monitorear los riesgos y tomar las medidas de protección adecuadas. Esto incluye actualizar software y sistemas, verificar cuentas privilegiadas y segmentar la red”.

La plataforma de operaciones de seguridad de Logpoint, Converged SIEM, proporciona herramientas y capacidades integrales para identificar, evaluar y mitigar el impacto del ransomware Akira. Con características como la solución nativa de punto final AgentX y SOAR con guías preconfiguradas, los equipos de seguridad pueden automatizar pasos clave de respuesta a incidentes, recopilar registros y datos críticos y acelerar la detección y corrección de malware.

Logpoint tiene un informe completo sobre Akira en su blog. Allí obtendrá una visión profunda de la cadena de infección, el análisis técnico de muestras de malware y recomendaciones para la protección contra la amenaza.

Más en Logpoint.com

Acerca de Logpoint

Logpoint es el fabricante de una plataforma innovadora y confiable para operaciones de ciberseguridad. Con la combinación de tecnología avanzada y un profundo conocimiento de los desafíos de los clientes, Logpoint fortalece las capacidades de los equipos de seguridad y les ayuda a combatir las amenazas actuales y futuras. Logpoint ofrece tecnologías de seguridad SIEM, UEBA, SOAR y SAP que convergen en una plataforma completa que detecta amenazas de manera eficiente, minimiza los falsos positivos, prioriza riesgos de forma autónoma, responde a incidentes y más.