Hace unos días se supo que el software de transferencia de datos MOVEit utilizado por la AOK tenía una vulnerabilidad flagrante. El BSI incluso registró una fuga de datos. Mientras tanto, hay un ultimátum en el sitio web del grupo CLOP APT: las empresas afectadas en todo el mundo deben informar antes del 14 de junio y pagar un rescate por sus datos, de lo contrario, todo será publicado.

Si bien algunos expertos aún discuten sobre quién explotó y atacó la vulnerabilidad de MOVEit Transfer en todo el mundo, el grupo APT emitió una declaración en su página de fugas. Allí se afirma que quieren haber robado masas de datos de muchas empresas. Las empresas deben informar por correo electrónico a direcciones de correo electrónico específicas. Después de eso, recibirían un correo electrónico con un enlace a una sala de chat. Allí deberían negociar la demanda de rescate. El grupo llama a esto una "prueba posterior a la penetración" y ve el pago como un servicio y quiere que se le devuelvan los datos. Sin embargo: si una empresa no paga, todos los datos deben publicarse en Darknet.

Demanda clásica de rescate: solo de empresas

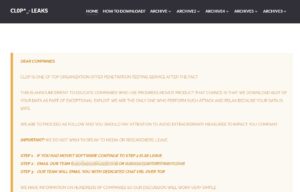

🔎 El grupo CLOP-APT publicó un comunicado en su página de fugas de que habían capturado una gran cantidad de datos en todo el mundo utilizando la vulnerabilidad de transferencia MOVEit (Imagen: B2B-CS).

En una sala de chat, CLOP quiere entregar el 10 por ciento de los datos robados a una empresa como prueba. Si las empresas no informan antes del 14 de junio de 2023, el primer paso es publicar el nombre de la empresa en cuestión en la página de fugas. Si una empresa afectada luego informa, se les da 3 días para pagar. Si no pasa nada, CLOP quiere publicar los datos después de 10 días. A su vez, el CLOP informa que “las autoridades gubernamentales, municipales o policiales afectadas no deben denunciar, ya que no estarían interesadas en publicar estos datos”. Sin embargo, queda por ver si se puede confiar en esta información de los gánsteres cibernéticos.

Ultimátum hasta el 14 de junio de 2023

Será interesante ver qué nombres de empresas aparecerán en la página de filtraciones el 14 de junio de 2023. Actualmente, muchas empresas han informado a sus clientes, etc., sobre el problema con MOVEit Transfer, pero muy pocas han mencionado la pérdida de datos. Es de esperar que las empresas tengan el coraje de no pagar las demandas. Después de todo, esto solo financia nuevos ataques contra ellos mismos y otras empresas. Según Trend Micro, un ataque pagado financia 9 más.

El Grupo CLOP anuncia en su página de fugas que eliminaría de forma segura los datos tan pronto como la empresa haya pagado. Esto incluso sería probado por video. Sin embargo, cualquiera puede hacer un video borrando datos que probablemente sigan existiendo como copia. La escritura en la página de fugas de CLOP comienza de la siguiente manera. Sin embargo, hemos eliminado las instrucciones adicionales y las direcciones de correo electrónico;

“QUERIDA EMPRESA.

CLOP ES UNA DE LAS ORGANIZACIONES LÍDERES QUE OFRECE PRUEBAS DE PENETRACIÓN POST-POST.

ESTE ES UN ANUNCIO PARA INFORMAR A LAS EMPRESAS QUE UTILIZAN LOS PRODUCTOS DE PROGRESS MOVEIT QUE EXISTE EL RIESGO DE QUE DESCARGUEMOS UNA GRAN PARTE DE SUS DATOS COMO PARTE DE UN ATAQUE EXTRAORDINARIO. SOMOS LOS ÚNICOS QUE REALIZAMOS TAL ATAQUE Y USTED PUEDE RELAJARSE PORQUE SUS DATOS ESTÁN SEGUROS.

ACTUAREMOS DE LA SIGUIENTE MANERA Y USTED DEBE TENER CUIDADO PARA EVITAR MEDIDAS EXCEPCIONALES QUE AFECTEN A SU NEGOCIO…..”

¿Tienes un momento?

Tómese unos minutos para nuestra encuesta de usuarios de 2023 y ayude a mejorar B2B-CYBER-SECURITY.de!Solo tiene que responder 10 preguntas y tiene la oportunidad inmediata de ganar premios de Kaspersky, ESET y Bitdefender.

Aquí vas directo a la encuesta

¿El AOK ahora ha perdido datos o no?

La AOK escribe en su sitio web que todavía está verificando si se han perdido datos: “Al mismo tiempo, se están realizando más controles para determinar si la brecha de seguridad ha permitido el acceso a los datos sociales de las personas aseguradas. Tan pronto como se complete esta prueba y los resultados válidos estén disponibles, la comunidad AOK le informará al respecto". El BSI, por otro lado, tiene en su la información de seguridad del 02.06.2023 ya es una salida de datos: “El BSI monitorea la explotación activa de la vulnerabilidad con fuga de datos confirmada. Actualmente no hay evidencia de explotación de malware".

Más en AOK-BV.de