Дослідники безпеки Bitdefender Labs виявили кілька вразливостей у популярних смарт-камерах EZVIZ. Хакери можуть поєднати їх і отримати контроль над системами та доступом до контенту. За оцінками, це стосується десяти мільйонів пристроїв.

Для цього зловмисники обходять існуючі механізми аутентифікації. Bitdefender поінформував виробника та надав оновлення. Користувачі обов'язково повинні виправити та оновити свої камери. За оцінками, це стосується близько десяти мільйонів пристроїв. Оцінка базується на відомих інсталяціях Android та iOS.

Доступ до відеострічки

З одного боку, хакери можуть виконувати різні дії на невиправлених камерах через прогалини на кінцевих точках API та отримувати доступ до відеоканалу. Крім того, вони можуть отримати код для розшифровки зображень. Нарешті, вони можуть відновити пароль адміністратора, що дає їм повний контроль над камерою.

Уразливості кінцевої точки API

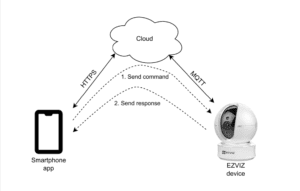

Експерти діагностували різноманітні уразливості в інтелектуальних пристроях EZVIZ та їхніх кінцевих точках API. Зловмисники використовують постійно активні та відкриті канали зв’язку між додатком смартфона та пристроєм через хмару через тунель MQTT або HTTPS.

У той час як один із каналів обробляє аудіо-відеопотік, другий канал передає команди керування та команди конфігурації, які користувач надсилає до кінцевої точки API через додаток для смартфона. Кінцева точка API /api/device/configMotionDetectArea, яка налаштовує виявлення руху, не перевіряє, чи команда з хмарного сервера має призначену довжину в локальному буфері стека. У разі переповнення буфера хакери можуть виконати код віддалено.

Інші кінцеві точки API мають уразливості через незахищене пряме посилання на об’єкти. Кіберзлочинці можуть отримати доступ до ресурсів інших користувачів, просто потребуючи ідентифікатора ресурсу. Відсутній контроль прав доступу особи. Оскільки ідентифікатори призначаються послідовно, зловмисникам потрібно лише збільшити їх, щоб отримати доступ до інших ресурсів. Потім зловмисники надсилають своє корисне навантаження та, як уже описано, можуть виконати код безпосередньо після переповнення буфера.

Переглядайте зашифровані зображення

Зображення, зашифровані камерою під час їх збереження, насправді можна розшифрувати лише за допомогою випадкового коду підтвердження. Кожна камера має свій код. Однак короткі коди можна легко відкрити за допомогою атак грубої сили. Додаткові паролі для шифрування записаного матеріалу можна викликати, просто знаючи серійний номер пристрою.

Доступ до пароля адміністратора

Сервіс через порт 8000 для керування та налаштування камери в тій самій локальній мережі дозволяє зловмисникам за певних умов отримати пароль адміністратора після запиту та таким чином мати повний контроль над камерою. Це, наприклад, якщо жоден користувач не пройшов автентифікацію після введення в експлуатацію.

Більше на Bitdefender.com

Про Bitdefender Bitdefender є світовим лідером у сфері рішень для кібербезпеки та антивірусного програмного забезпечення, що захищає понад 500 мільйонів систем у понад 150 країнах. З моменту заснування в 2001 році інновації компанії регулярно забезпечували відмінні продукти безпеки та інтелектуальний захист для пристроїв, мереж і хмарних сервісів для приватних клієнтів і компаній. Як найкращий постачальник, технологія Bitdefender міститься в 38 відсотках розгорнутих у світі рішень безпеки, їй довіряють і визнають професіонали галузі, виробники та споживачі. www.bitdefender.de

Статті по темі

[starbox id=USER_ID] <🔎> ff7f00

Аналіз є частиною поточного проекту, в рамках якого експерти Bitdefender Labs досліджують специфічну безпеку апаратного забезпечення IoT. Повний звіт доступний за адресою: https://www.bitdefender.com/files/News/CaseStudies/study/423/Bitdefender-PR-Whitepaper-EZVIZ-creat6311-en-EN.pdf.

Завантажте зображення з вищою роздільною здатністю тут: https://www.dropbox.com/sh/zm5bu7tp137vfed/AABg8UQcO54h0NBdY44M6Gwca?dl=0.

Авторські права на всі зображення: Bitdefender.

Рисунок 1: Зв’язок між програмою та смартфоном через хмару.

Рисунок 2. Віддалене виконання через API: після запиту на панорамний знімок треті сторони можуть завантажити зображення.