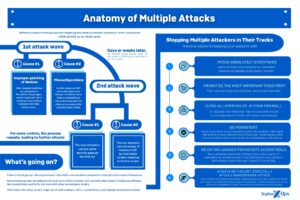

Численні атаки груп програм-вимагачів набирають популярності – банди програм-вимагачів Hive, LockBit і BlackCat атакують одну мережу одна за одною. Це те, що Sophos X-Ops Active Adversary Whitepaper показує: атакована компанія отримала три різні звіти про програми-вимагачі для файлів з потрійним шифруванням.

У поточному документі Sophos X-Ops Active Adversary Whitepaper “Кілька зловмисників: явна й поточна небезпека” повідомляє Sophos, що три відомі групи програм-вимагачів, Hive, LockBit і BlackCat, послідовно атакували ту саму мережу. Перші два напади сталися протягом двох годин, а третій – через два тижні. Кожна група програм-вимагачів залишила власну записку про викуп, а деякі файли були потрійно зашифровані.

Тристороння атака забезпечує потрійне шифрування

«Досить погано отримати одне сповіщення про програму-вимагач від групи кіберзлочинців, не кажучи вже про три», — сказав Джон Шаєр, старший радник із безпеки в Sophos. «Кілька зловмисників створюють абсолютно новий рівень складності для відновлення, особливо коли файли потрійно зашифровані. Кібербезпека із запобіганням, виявленням і реагуванням має вирішальне значення для організацій будь-якого розміру та типу – жодна організація не застрахована від атак».

🔎 Ось як працює багаторазова атака банд програм-вимагачів, таких як Hive, LockBit і BlackCat (Зображення: Sophos).

У документі описуються інші випадки дублювання кібератак, включаючи криптомайнерів, троянів віддаленого доступу (RAT) і ботів. Якщо в минуломуt кілька зловмисників, націлених на одну системуатаки зазвичай тривали багато місяців або років. Атаки, описані в поточному документі Sophos, відбулися протягом кількох днів і тижнів — в одному випадку навіть одночасно. Організації часто атакуються зловмисниками через ту саму вразливу точку входу в мережу.

Конкуренція та співпраця між кібергангстерами

Зазвичай кіберзлочинці конкурують, що ускладнює одночасну дію кількох зловмисників. Здебільшого вони усувають своїх конкурентів за тією ж системою. Сучасні RATs часто вказують на можливість вбивства ботів на кримінальних форумах. В атаці за участю трьох груп програм-вимагачів BlackCat була останньою групою програм-вимагачів у системі, видаливши не лише сліди власної діяльності, але й дії LockBit і Hive. В іншому випадку система була заражена програмою-вимагачем LockBit. Приблизно через три місяці членам групи Karakurt Team, пов’язаної з Conti, вдалося використати бекдор, створений LockBit, щоб викрасти дані та вимагати викуп.

LockBit також дозволяє учасникам співпрацювати

«Загалом групи програм-вимагачів не виявляються відкрито ворожими одна до одної. Насправді LockBit не забороняє своїм членам співпрацювати з конкурентами», — каже Шаєр. «У нас немає доказів співпраці. Але зловмисники можуть зрозуміти, що на ринку, де зростає конкуренція, існує лише обмежена кількість цілей для атаки. Або вони вважають, що чим сильніший тиск чиниться на ціль, наприклад численні атаки, тим більша ймовірність того, що жертви заплатять. Вони можуть вести дискусії на високому рівні та укладати взаємовигідні угоди, наприклад одна група шифрує дані, а інша викрадає. У певний момент цим групам доведеться вирішити, чи працювати разом і застосовувати цей підхід далі, чи вони хочуть бути більш конкурентоспроможними. Але на даний момент ігрове поле відкрите для багатьох атак з боку різних груп».

Невиправлені вразливості як шлюзи

Під час атак, описаних у білій книзі, більшість початкових заражень відбувалися через невиправлені вразливості. До них належать прогалини в Log4Shell, ProxyLogon і ProxyShell або погано налаштовані чи незахищені сервери RDP (протокол віддаленого робочого столу). У більшості випадків із залученням кількох зловмисників жертви не змогли ефективно усунути початкову атаку, залишаючи двері відкритими для майбутньої діяльності кіберзлочинців. Це зробило ті самі неправильні конфігурації RDP, а також такі програми, як RDWeb або AnyDesk, легко використаним шляхом для подальших атак. Незахищені або скомпрометовані сервери RDP і VPN є одними з найпопулярніших «угод», які продаються в темній мережі.

Active Adversary Playbook

«У поточному Посібнику активних супротивників за 2021 рік Sophos виявила, що компанії атакуються одночасно кілька разів, і це може бути тенденцією до зростання», — каже Шаєр. «Той факт, що зростання кількості множинних атак все ще потрібно відстежувати в кожному конкретному випадку, дає кіберзлочинцям широкі можливості просуватися ще далі в цьому напрямку за допомогою придатних для експлуатації систем».

Щоб дізнатися більше про численні кібератаки, включно з подробицями кримінального підпілля та практичними порадами щодо захисту систем від таких атак, завантажте повну технічну документацію «Множинні зловмисники: явна та поточна небезпека» від Sophos.

Більше на Sophos.com

Про Софос Sophos довіряють понад 100 мільйонів користувачів у 150 країнах. Ми пропонуємо найкращий захист від складних ІТ-загроз і втрати даних. Наші комплексні рішення безпеки прості в розгортанні, використанні та керуванні. Вони пропонують найнижчу сукупну вартість володіння в галузі. Sophos пропонує відзначені нагородами рішення для шифрування, рішення безпеки для кінцевих точок, мереж, мобільних пристроїв, електронної пошти та Інтернету. Також є підтримка від SophosLabs, нашої глобальної мережі власних аналітичних центрів. Штаб-квартири Sophos знаходяться в Бостоні, США, та Оксфорді, Великобританія.

Статті по темі

[starboxid=USER_ID] <>ff7f00