Інформація про ризики забезпечує захист робочих гібридних моделей навіть після пандемії. Trend Micro, один із провідних світових постачальників рішень для кібербезпеки, надає інформацію про безпеку ідентифікаційних даних і пристроїв на основі комплексної інформації про ризики. Для клієнтів це має вирішальне значення для досягнення справжньої безпеки Zero Trust.

За словами аналітичної компанії Forrester (1), «Мережевий доступ до мережі з нульовою довірою (ZTNA) — це технологія безпеки, характерна для пандемії корони. Хоча він (ZTNA) м’яко звільняє користувачів від застарілих технологій VPN, він підштовхнув організації до перегляду того, як вони використовують безпеку (і мережі) як сьогодні, так і в майбутньому».

Навіть перевірені пристрої більше не захищені

Організації більше не можуть припускати, що перевірені або надійні пристрої та особисті дані є безпечними. З одного боку, це пов’язано з розподіленою робочою силою, яка використовує різноманітні системи для доступу до ресурсів компанії. З іншого боку, вони розміщені в різних місцях – від центру обробки даних компанії до хмарних або SaaS-додатків.

Нульова довіра є ключовою стратегією підвищення безпеки критично важливих даних і систем. Це відповідний спосіб захистити постійно мінливе гібридне робоче місце майбутнього більш гнучким і ефективним способом, ніж це можуть забезпечити традиційні архітектури безпеки.

Розуміння ризиків на основі рішень Zero Trust

Однак ринок дуже складний. Рішення щодо довіри та доступу приймаються без контексту або повного розуміння ризику на основі так званих рішень Zero Trust.

«Роками постачальники заявляли про «нульову довіру», застосовуючи цю заяву до всіх типів рішень, не знаючи, як насправді виміряти довіру», — сказав Річард Вернер, бізнес-консультант Trend Micro. «Trend Micro ідеально підходить для надання критичної інформації завдяки своєму комплексному розширеному розширеному виявленню та реагуванню (XDR). Це стосується не лише ідентифікації та справності пристрою, а й ризику електронної пошти. На основі цього компанії можуть побудувати успішну стратегію Zero Trust».

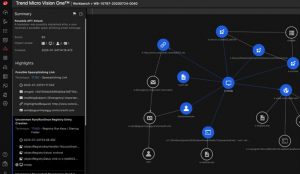

Основа: Trend Micro Vision One

Підхід Zero Trust від Trend Micro значною мірою використовує можливості Trend Micro Vision One. Платформа надає детальну інформацію завдяки комплексному рішенню XDR, що охоплює електронну пошту, хмару, мережі та програми SaaS. Завдяки безперервній оцінці ситуації з безпекою та вичерпній інформації групи ІТ-безпеки можуть приймати обґрунтовані рішення.

Переваги для бізнесу

Статус ризиків і безпеки на основі постійної оцінки користувачів, пристроїв, програм і вмісту. Це підтримує автоматизований контроль доступу, позначає інциденти для розслідування та створює інформаційні панелі для команд CISO та SOC для прийняття обґрунтованих рішень.

Кожного разу, коли пристрій або користувач намагається отримати доступ до корпоративних ресурсів, на основі оцінки справності встановлюється безпечне з’єднання. Це включає інтеграцію Cloud Access Security Broker (CASB) API для додатків SaaS, точки застосування політики перед корпоративними ресурсами та підтримку блокування доступу до певних програм за допомогою існуючих агентів кінцевих точок.

Для команд SOC особливо важлива видимість використання електронної пошти, оскільки фішингова активність внутрішніх користувачів може вказувати на те, що ідентифікаційні дані користувачів було скомпрометовано – поширена рання ознака атаки програм-вимагачів.

Клієнти можуть використовувати оцінку ризику Zero Trust від Trend Micro для надання додаткової вартості SASE та іншим стороннім рішенням через API. Особи, які приймають рішення, можуть використовувати статистику та інформаційну панель, щоб краще зрозуміти, як з часом змінюється стан безпеки в їхній організації.

Більше на Trendmicro.com

Про Trend Micro Як один із провідних світових постачальників ІТ-безпеки, Trend Micro допомагає створити безпечний світ для обміну цифровими даними. Завдяки більш ніж 30-річному досвіду в галузі безпеки, глобальним дослідженням загроз і постійним інноваціям Trend Micro пропонує захист для компаній, державних установ і споживачів. Завдяки нашій стратегії безпеки XGen™ наші рішення отримують переваги від поєднання методів захисту між поколіннями, оптимізованих для передових середовищ. Інформація про мережеві загрози забезпечує кращий і швидший захист. Оптимізовані для хмарних робочих навантажень, кінцевих точок, електронної пошти, Інтернету речей і мереж, наші підключені рішення забезпечують централізовану видимість у всьому підприємстві для швидшого виявлення загроз і реагування.