Компанії, які стають жертвами атаки програм-вимагачів, часто місяцями борються з такими наслідками, як збої в мережі та втрата продажів. Нова серія ігор дає знання по темі.

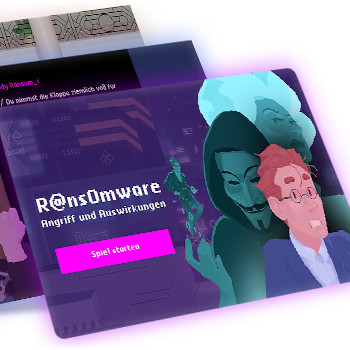

Важливо мати ефективний захист від програм-вимагачів. Щоб привернути увагу співробітників до цієї теми, Академія G DATA доповнює тренінги з питань безпеки новою серією ігор про програми-вимагачі. Що особливого: ігровий підхід забезпечує ефективне та стабільне навчання.

Згідно з поточним звітом керівництва BSI, програми-вимагачі є і залишаються найбільшою загрозою ІТ-безпеці компаній. Одна проблема: багатьом працівникам бракує необхідних спеціальних знань, щоб усвідомлювати небезпеку. Щоб компанії могли розповісти своїм співробітникам про зростаючу загрозу, яку становлять програми-вимагачі, Академія G DATA пропонує нову серію навчальних курсів.

Розуміння програм-вимагачів

«У цій серії ми передаємо важливі знання про програми-вимагачі в ігровій формі, оскільки ці атаки становлять серйозну загрозу для компаній», — говорить Крістіан Лейбер, керівник відділу розвитку електронного навчання в академії G DATA в G DATA CyberDefense. «Таким чином ми дозволяємо співробітникам зрозуміти проблему та захистити себе та свою компанію від кібератак у реальному світі. Навчання дуже ефективне та стійке завдяки використаному методу».

У чотирьох інтерактивних іграх співробітники поступово накопичують знання – від елементарних базових знань («Що таке програми-вимагачі?») до ефективних методичних знань («Як розпізнати та запобігти програмам-вимагачам?»). Кожна гра триває від 10 до 15 хвилин, тому її можна легко інтегрувати в повсякденну роботу. Серія тренінгів тепер доступна як доповнення в академії G DATA.

Грайте і навчайтеся в стилі ретро

Серія тренінгів розроблена в ретро-стилі як 8-розрядна гра і дає учням повне відчуття зростаючої загрози кібератак, особливо з упором на атаки програм-вимагачів. Ігровий підхід робить складну тему програм-вимагачів відчутною та відчутною.

Головний герой серії ігор — Мартін, який через необережне клацання встановлює програму-вимагач і потрапляє в «глибокий кіберсвіт», світ друкованих плат. У цьому паралельному світі він зустрічає лиходія Ренді Ренсома та його спільників, наприклад «НеПетю» або «Черв'яка-Викупника». Кожен лиходій представляє певний тип програми-вимагача. Мета — знайти цих супротивників, знешкодити їх і зрештою перемогти Ренді Ренсома як головного лиходія. Усі локації та персонажі засновані на реальних троянських програмах-вимагачах та їх історії.

Відзначена нагородами серія ігор

Ще в червні 2023 року Товариство педагогіки, інформації та медіа (GPI) нагородило серію програм-вимагачів знаком Comenius EduMedia в категорії «Цифрові ігрові освітні медіа (CKP)» на цьогорічній премії Коменського. Доказ того, що навчання обізнаності про безпеку з оповіданням і гейміфікацією має тривалий навчальний ефект.

Перейдіть безпосередньо до демо-версії на GData.com

Про G Data За допомогою комплексних послуг кіберзахисту винахідник AntiVirus дозволяє компаніям захищатися від кіберзлочинців. Понад 500 співробітників забезпечують цифрову безпеку компаній і користувачів. Зроблено в Німеччині. Маючи понад 30 років досвіду в аналізі зловмисного програмного забезпечення, G DATA проводить дослідження та розробку програмного забезпечення виключно в Німеччині. Найвищі вимоги до захисту даних є головним пріоритетом. У 2011 році компанія G DATA надала гарантію «без бекдорів» із знаком довіри «ІТ-безпека зроблено в Німеччині» від TeleTrust eV. G DATA пропонує портфоліо засобів захисту від вірусів і кінцевих точок, тестів на проникнення та реагування на інциденти, судово-медичний аналіз, перевірки стану безпеки та навчання кіберобізнаності для ефективного захисту компаній. Нові технології, такі як DeepRay, захищають від шкідливих програм за допомогою штучного інтелекту. Обслуговування та підтримка є частиною кампусу G DATA в Бохумі. Рішення G DATA доступні в 90 країнах і отримали численні нагороди.