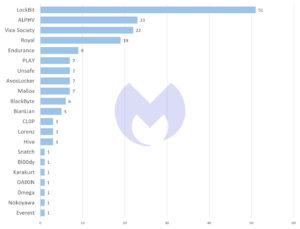

У лютневому звіті про програмне забезпечення-вимагач Malwarebytes це погані новини: LockBit повернувся на перше місце. Як і в 1 році, у 2022 році група програм-вимагачів знову очолює список груп, які продають програми-вимагачі як послугу (RaaS).

Команда аналізу загроз Malwarebytes приписала LockBit 51 атаку в січні (порівняно з 55 атаками в грудні 2022 року). На другому місці ALPHV з 23 атаками, за нею йдуть Vice Society з 22 і Royal з 19 атаками.

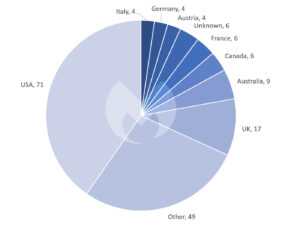

Програми-вимагачі: найчастіше уражені США

Коли справа доходить до розподілу атак програм-вимагачів за країнами, у січні 2023 року США знову є найпоширенішою ціллю з 71 атакою. У Європі постраждали наступні країни: Великобританія з 17 атаками, Франція з шістьма атаками та Німеччина, Австрія та Італія з чотирма атаками кожна.

Галузі: націлені на сектор освіти

З точки зору галузей, сектор послуг виділяється з 53 атаками та сектором освіти з 21 атакою в січні 2023 року. Лише група програм-вимагачів Vice Society опублікувала дані з дев’яти шкіл на своїй сторінці витоку в січні. Вважається, що Vice Society — це російська група, для якої переважно спрямовані університети та школи. Тому, можливо, не випадково, що атаки на сектор освіти досягли найвищого рівня за останні три місяці.

LockBit: використано вихідний код Conti

У січні LockBit зробив собі ім’я своєю новою програмою шифрування «LockBit Green», яка заснована на попередньому витоку вихідного коду програми-вимагача Conti. Ця нова версія програм-вимагачів — третя в групі після LockBit Red (так відома як LockBit 2.0) і LockBit Black (також відома як LockBit 3.0) — має 89 відсотків спільного коду з Conti Ransomware V3 і використовувалася щонайменше у п’яти атаках.

Враховуючи успіх LockBit, Malwarebytes каже, що досі незрозуміло, чому група пропонує новий варіант свого програмного забезпечення-вимагача. Можливим поясненням може бути те, що він хоче залучити афілійованих осіб, яким більше подобається програмне забезпечення-вимагач на основі Conti, наприклад колишніх членів Conti. У цьому випадку нова версія програми-вимагача може розглядатися як маркетингова діяльність.

Black Basta: Жодної активності в січні

Чорна баста кидається в очі своєю відсутністю в січні. Жодної інформації від групи програм-вимагачів не було опубліковано на сторінках витоку в темній мережі. Команда Malwarebytes Threat Intelligence відстежує групу з квітня 2022 року. Відтоді програма-вимагач з’являється в рейтингах команди Malwarebytes на основі відомих атак.

Однак одне також можна сказати напевно: на сайтах витоку в Darknet відображаються лише компанії, які не заплатили викуп. Таким чином, надзвичайно успішний місяць для групи програм-вимагачів також може здатися неактивним місяцем. Однак, згідно з Malwarebytes, місяць, коли ніхто не відмовляється платити, був би дуже незвичайним.

Крім того, веб-сайт Tor Black Basta, де публікуються нові жертви, не працює кілька тижнів. Malwarebytes помітили, що сайт було повторно активовано 22 січня, але вже 23 січня знову був офлайн. Схоже, що серверна частина сайту, яка використовується для зв’язку з жертвами, також вийшла з ладу.

Hive: хакерська мережа була ліквідована в січні

Глобальна хакерська мережа Hive була зламана владою Німеччини та США в січні. Група програм-вимагачів також не була чужою для Malwarebytes: у 2022 році це була одна з найбільш використовуваних RaaS. Malwarebytes відомо про 2022 атак групи з квітня 120 року. Він займає п'яте місце після LockBit, ALPHV, Black Basta і Conti.

У січні Malwarebytes вдалося приписати групі три атаки після 15 атак у грудні 2022 року. Наприкінці січня мережу хакерів було зламано. Міністерство юстиції США оголосило про успіх багатомісячної кампанії зривів.

Успіх Європолу, ФБР і поліції проти Hive

Повідомляється, що завдяки кампанії слідчі мали доступ до комп’ютерних мереж та інфраструктури Hive з липня 2022 року. Про доступ стало відомо 26 січня, коли на сайті хакерів у темній мережі з'явилося повідомлення про те, що сайт конфісковано.

За даними влади в Німеччині та США, група програм-вимагачів націлилася на понад 1.500 організацій у більш ніж 80 країнах, включаючи лікарні, шкільні округи, фінансові компанії та критичну інфраструктуру, і намагалася отримати понад 100 мільйонів доларів у вигляді викупу від своїх жертв. шантаж.

Більше на Malwarebytes.com

Про Malwarebytes Malwarebytes захищає домашніх користувачів і бізнес від небезпечних загроз, програм-вимагачів і експлойтів, які антивірусні програми не виявляють. Malwarebytes повністю замінює інші антивірусні рішення для запобігання сучасним загрозам кібербезпеки для приватних користувачів і компаній. Понад 60.000 XNUMX компаній і мільйони користувачів довіряють інноваційним рішенням Malwarebyte для машинного навчання та її дослідникам безпеки, щоб запобігти виникаючим загрозам і знищити зловмисне програмне забезпечення, яке упускають застарілі рішення безпеки. Відвідайте www.malwarebytes.com для отримання додаткової інформації.