Proofpoint виявив потенційно небезпечні функції Microsoft Office 365, які зловмисники використовують для видалення файлів версій відновлення, що зберігаються на SharePoint і OneDrive, щоб легше шантажувати жертв.

Атаки програм-вимагачів традиційно спрямовані на дані через кінцеві точки або мережеві диски. Досі спеціалісти з ІТ та служби безпеки вважали, що хмарні диски більш стійкі до атак програм-вимагачів. Зрештою, тепер добре відомої функції «Автозбереження», разом із керуванням версіями та старим добрим кошиком для резервних копій файлів мало бути достатньо. Але це може тривати недовго.

Уразливість у Microsoft 365 і OneDrive

Proofpoint виявив потенційно небезпечну функцію в Office 365 або Microsoft 365, яка дозволяє програмам-вимагачам шифрувати файли, що зберігаються в SharePoint і OneDrive, таким чином, що їх неможливо відновити без спеціального резервного копіювання або ключа дешифрування від зловмисника. Дослідження було зосереджено на двох найпопулярніших хмарних додатках для бізнесу – SharePoint Online і OneDrive в пакетах Microsoft 365 і Office 365 – і показало, що учасники програм-вимагачів зараз націлені на корпоративні дані в хмарі та здійснюють атаки на хмарну інфраструктуру.

Хмарний ланцюг атак програм-вимагачів

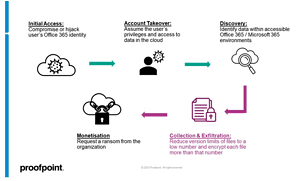

Ланцюг атак: Proofpoint визначив ланцюг атак і задокументував наступні кроки. Після виконання атаки шифрує файли в облікових записах зламаних користувачів. Як і у випадку з програмами-вимагачами кінцевих точок, до цих файлів можна отримати доступ лише за допомогою ключів дешифрування.

Описані нижче дії можна автоматизувати за допомогою Microsoft API, сценаріїв інтерфейсу командного рядка (CLI) і сценаріїв PowerShell.

Схема ланцюга атаки хмарного програмного забезпечення-вимагача. Фаза захоплення та вилучення є унікальною в середовищах Microsoft (Зображення: proofpoint).

- Початковий доступ: Зловмисники отримують доступ до облікових записів SharePoint Online або OneDrive одного чи кількох користувачів шляхом зламу або викрадення ідентифікаційних даних користувачів.

- Захоплення та відкриття облікового запису: Тепер зловмисник має доступ до всіх файлів, які належать скомпрометованому користувачу або контролюються сторонньою програмою OAuth (яка також включатиме обліковий запис OneDrive користувача).

- збір і ексфільтрація: Тепер обмеження версій файлів зменшено до невеликої кількості, напр. B. 1 щоб було просто. Тоді файл буде зашифровано більше разів, ніж обмеження версії. З обмеженням прикладу 1 файл буде зашифровано двічі. Цей крок є унікальним для хмарних програм-вимагачів порівняно з ланцюжком атак програм-вимагачів на основі кінцевих точок. У деяких випадках зловмисник може викрасти незашифровані файли в рамках подвійної тактики шантажу.

- Монетизація: Тепер усі оригінальні версії (до зловмисника) файлів втрачаються, залишаючи лише зашифровані версії кожного файлу в хмарному обліковому записі. У цей момент зловмисник може вимагати від організації викуп.

Microsoft відмовляється

Microsoft повідомила Proofpoint, що старіші версії файлів все ще можна відновити протягом 14 днів після атаки за допомогою служби підтримки Microsoft. Проте Proofpoint перевірив це та визначив, що відновлення зашифрованих файлів у такий спосіб не працює. У дописі в блозі proofpoint розглядає атаку та налаштування в OneDrive, а також у SharePoint ще більш детально.

Більше на proofpoint.com

Про Proofpoint Proofpoint, Inc. є провідною компанією з кібербезпеки. У центрі уваги Proofpoint – захист працівників. Оскільки це означає найбільший капітал для компанії, але також і найбільший ризик. Завдяки інтегрованому пакету хмарних рішень кібербезпеки Proofpoint допомагає організаціям у всьому світі зупиняти цілеспрямовані загрози, захищати їхні дані та навчати корпоративних ІТ-користувачів про ризики кібератак.