Подальший розвиток нейронних мереж, штучного інтелекту та машинного навчання стає справжньою зміною ситуації. Зараз чат-бот ChatGPT пояснює це більш ніж чітко. Sophos AI використовує передову технологію GPT для реалізації ще кращих програм безпеки.

Зі збільшенням масштабу нейронні мережі стають все кращими. Основою для програми є модель обробки мови GPT-3.5, яка також походить від OpenAI. У суперкомп’ютерному масштабі та в поєднанні з машинним навчанням Sophos AI використовує цю передову технологію для реалізації ще кращих програм безпеки. Оскільки особливо в області кібербезпеки, виділяється величезна продуктивність на відміну від попередніх, менших моделей. Про це свідчать численні успішні серії тестів, які експерти Sophos провели з GPT-3 минулого року.

GPT-3 пропонує величезний потенціал для ІТ-безпеки

GPT-3 — це попередньо навчена великомасштабна модель мови, яка є новаторською у своїй гнучкості та точності. І саме тут потрібна людська креативність Sophos AI, а саме, де і як цю технологію можна використовувати в боротьбі з кіберзлочинністю. Тому що, якщо вхідні та вихідні дані можна перетворити на текст, використання GPT-3 також безмежне в цій області. Наприклад, ви можете попросити GPT-3 написати робочий код Python з опису функції або створити програму класифікації лише з кількома прикладами.

Sophos AI - хочу використовувати потенціал GPT-3

Експерти Sophos AI бачать у GPT-3 величезний потенціал. Наприклад, знайти незазначений запис відносно легко; однак створення тегованого набору даних для навчання традиційної моделі машинного навчання зазвичай займає дуже багато часу та є складним. Традиційні моделі машинного навчання, які навчаються на кількох прикладах, часто мають проблеми з переобладнанням. Іншими словами, вони погано узагальнюють приклади, які раніше не існували. Однак із GPT-3 «Few-Shot Learning» Sophos AI вимагає лише кількох анотованих навчальних прикладів і, таким чином, перевершує звичайні моделі. Оскільки GPT-3 пройшов самоконтроль і інтенсивне навчання, було показано, що він добре працює в кількох проблемах класифікації лише на кількох прикладах.

Два приклади для конкретного застосування

виявлення спаму

Складно навчити потужну модель класифікації спаму лише з чотирма некритичними та чотирма зразками спаму. Традиційні моделі класифікації часто вимагають великого навчального набору даних для вивчення достатньої кількості сигналів. Однак, оскільки GPT-3 — це мовна модель, навчена на великому наборі текстових даних, вона може розпізнати мету завдання класифікації та вирішити завдання за допомогою кількох прикладів.

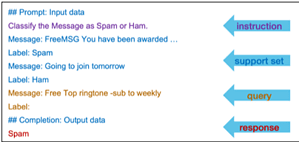

Під час навчання на кількох прикладах важливим кроком є оперативне проектування, яке передбачає розробку формату вхідних даних для завдань із завершення тексту. На малюнку показано таке завдання класифікації спаму.

Підказка містить оператор і кілька прикладів із їхніми мітками як набір підтримки, а приклад запиту додається в останньому розділі. Потім GPT-3 пропонується згенерувати відповідь як передбачення мітки з вхідних даних.

Порівнюючи результати класифікації між традиційними моделями машинного навчання та «кількократного навчання» за допомогою GPT-3, легко побачити, що вона явно перевершує традиційні моделі машинного навчання, такі як логістична регресія та «випадковий ліс». Це пояснюється тим, що поодиноке навчання бере контекстну інформацію наведених прикладів і вибирає мітку найбільш схожого прикладу як результат. Як наслідок, GPT-3 не потребує перенавчання, але дозволяє побудувати потужну модель класифікації за допомогою простої оперативної розробки.

Зрозумілі пояснення для коду, який важко розшифрувати

Зворотне проектування командних рядків є складним і трудомістким завданням навіть для експертів із безпеки. Ще важче зрозуміти команди «living-off-the-land», оскільки вони довгі та містять рядки, які важко розібрати. Зловмисники використовують стандартні програми та стандартні процеси на комп’ютерах своїх жертв, наприклад, щоб замаскувати фішингові дії. GPT-3 може перевести командний рядок у зрозумілий опис - наприклад, написати робочий код Python або Java із заданого опису коду. Також можна попросити GPT-3 згенерувати кілька описів із командного рядка, а вихідні описи будуть токеновані з ймовірностями на рівні слова, щоб вибрати найкращий кандидат. Підхід Sophos AI до вибору найкращого опису з кількох варіантів полягає у використанні методу зворотного перекладу, який вибирає опис, який може створити командний рядок, найбільш схожий на командний рядок введення.

GPT-3: Етап кібербезпеки

«GPT-3 — це віха в кібербезпеці, оскільки вона може виявляти спам і аналізувати складні командні рядки на кількох прикладах», — кажуть експерти команди Sophos AI. «Гнучкість GPT-3 дуже добре підходить для боротьби з кіберзагрозами, що постійно розвиваються. Ми припускаємо, що ще складніші проблеми кібербезпеки незабаром можна буде вирішити за допомогою відповідно більших моделей нейронних мереж».

Більше на Sophos.com

Про Софос Sophos довіряють понад 100 мільйонів користувачів у 150 країнах. Ми пропонуємо найкращий захист від складних ІТ-загроз і втрати даних. Наші комплексні рішення безпеки прості в розгортанні, використанні та керуванні. Вони пропонують найнижчу сукупну вартість володіння в галузі. Sophos пропонує відзначені нагородами рішення для шифрування, рішення безпеки для кінцевих точок, мереж, мобільних пристроїв, електронної пошти та Інтернету. Також є підтримка від SophosLabs, нашої глобальної мережі власних аналітичних центрів. Штаб-квартири Sophos знаходяться в Бостоні, США, та Оксфорді, Великобританія.