Офіційного підтвердження хакерської атаки LockBit на Continental досі немає. Якщо журнал чату на сторінці витоку LockBit справжній, то було домовлено про передачу 40 ТБ даних. За словами хакера, тільки чистий список файлів даних повинен мати обсяг 8 ГБ.

Нещодавно на сторінці LockBit було знайдено журнал чату. У якийсь момент той, хто спілкувався з хакерами LockBit, просто перестав відповідати. Однак спочатку відбулася розмова, в якій хакер говорив про дані, а невідомий учасник переговорів, можливо, замовлений Continental, хотів отримати докази отриманих даних. Відповідно до чату, потім хакер складає для нього список файлів і пропонує надіслати йому спеціальне посилання. Однак це займе час, оскільки список файлів і каталогів уже буде файлом із 8 ГБ.

Чат просто обривається

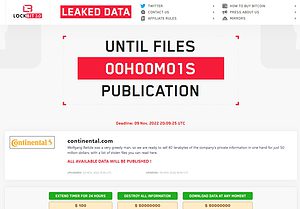

🔎 Зростання тиску: термін дії лічильника LockBit закінчується, і він хоче відобразити дані. Тільки Continental знає, чи вони справжні (Зображення: B2B-CS).

У якийсь момент контрагент хакера просто перестає відповідати. Хакер постійно погрожував опублікувати дані в чаті і вимагав заплатити викуп. Але відповіді з іншого боку не було. Тим часом сайт витоку вказав, що LockBit опублікує дані. Але хакери не здалися повністю. Поки триває зворотний відлік, під годинником є кнопки для продовження відліку. Лише 100 доларів вистачить ще на 24 години. Крім того, дані пропонуються для завантаження за 50 мільйонів доларів або для видалення за 50 мільйонів доларів.

Як доказ хакери показують 4 скріншоти, які нібито походять зі збору даних; Ймовірно, мова йде про автомобільну техніку. Хоча на деяких екранах можна знайти примітку «Конфіденційно», неможливо сказати, чи дані справжні. Чи справді це 40 ТБ даних від Continental, залишається відкритим.

Зворотний відлік закінчується

Невдовзі після закінчення терміну дії лічильника сторінка витоку LockBit перевернулася та показала примітку «Файли опубліковано». Однак спочатку жодних інших файлів не було видно. Сторінка продовжує показувати нові відліки, але немає даних. Таким чином ви хочете зберегти тиск на Continental. Проте успіху шантажисти поки не досягли. Поведінка Continental не заплатила за атаку на думку більшості експертів, як показано в цій статті.

Шлюз до колишньої атаки?

«Атака програми-вимагача на Continental є ще одним прикладом того, чому так важливо зробити простий крок до стримування порушень безпеки. Навіть якщо організації вважають, що вони зупинили програмне забезпечення-вимагач в одній області, вони не можуть гарантувати, що воно ще не поширилося на інші частини організації. Одного тільки виявлення та реагування недостатньо, зараз ми живемо в час, коли стримування порушень безпеки є головним пріоритетом.

Програми-вимагачі поширені як ніколи - наше дослідження показує, що 79% німецьких компаній постраждали від атаки програм-вимагачів, але як нація ми все ще надто зосереджені на запобіганні або припиненні атак. Зрозуміло, що ми ніколи не зможемо запобігти та виявити всі атаки, тому методи безпеки повинні розвиватися, щоб підвищити стійкість. Це означає, що ми повинні бути готові до порушень безпеки та використовувати технології для пом’якшення впливу атак». За словами Олександра Голлера, старшого системного інженера в Illumio.