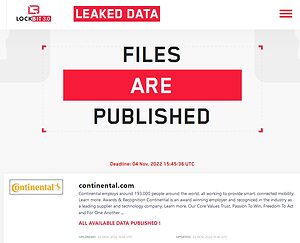

Хоча компанія Continental у серпні 2022 року вже заявила на своєму веб-сайті, що атаку вдалося відбити, група програм-вимагачів LockBit оголосила на своїй сторінці витоку, що дані, отримані Continental, були опубліковані. Згідно з журналом чату, очевидно, 40 терабайт даних.

Група APT LockBit стверджує, що вона успішно зламала та викрала дані постачальника автомобільної продукції Continental. Тепер дані будуть опубліковані на сторінці витоку, ймовірно, щоб посилити тиск на Continental. Однак Continental не опублікував жодної інформації про поточну атаку. Згідно з журналом чату на сторінці витоку LockBit, це, очевидно, близько 40 терабайт даних.

Стара чи нова атака на Continental?

На сайті є лише один випуск із серпня під назвою «Континентал повідомляє про попередження кібератаки». У наступному тексті чітко зазначено, що «в рамках кібератаки зловмисники проникли в ІТ-системи Continental. Компанія сама виявила це на початку серпня, а потім запобігла. Ділова діяльність Continental не постраждала. Технологічна компанія повністю контролює свої ІТ-системи. Згідно з поточним рівнем знань, жодних пошкоджень ІТ-систем третіх сторін немає».

Якщо ви вірите цьому твердженню, то LockBit не міг отримати жодних даних. Однак LockBit не відомий блефами, але неодноразово публікує дані жертв, які не бажають платити. Банда поки що не оприлюднила подробиць про те, які дані вони викрали з мережі Continental або коли стався злом.

Оскільки лічильник на сторінці витоку LockBit закінчився, тепер можна знайти запис «Усі доступні дані опубліковано!». Якщо це дійсно так, незабаром дані з’являться для оцінки.