Зовнішні зловмисники можуть використовувати різні методи вимагання, щоб викрасти конфіденційну бізнес-інформацію. Тому також важливо враховувати невідомі кіберзагрози на всіх поверхнях атак. Цікавий спосіб: поєднання сигнатур виявлення вторгнення з відповіддю виявлення мережі.

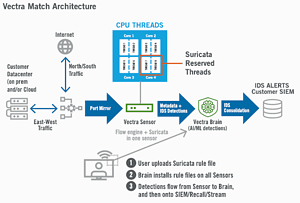

Одним із можливих підходів є поєднання сигнатур виявлення вторгнення з відповіддю виявлення мережі. Для постачальника ІТ-безпеки це зокрема Vectra Match і Vectra NDR. Завдяки поєднанню Vectra Match і Vectra NDR ІТ-команди, які борються із зовнішніми загрозами, можуть знати, як пов’язані вразливості безпеки та як поводяться зловмисники.

бігль і мисливець

Vectra Match бере контекст сигнатур із виявлення вторгнень, що забезпечує особливо ефективне та ефективне розслідування та відстеження атак. Це означає, що, об’єднавши сигнатурний контекст Vectra Match і потужність Vectra NDR із Attack Signal Intelligence, ви отримаєте повне уявлення про відомі та невідомі загрози у вашій мережі. Команди SecOps можуть виявляти складні атаки в мережі, включно з тими, які можуть обійти традиційну систему виявлення вторгнень (IDS) або систему запобігання вторгненням (IPS). Vectra Match надає інформацію, необхідну для виявлення та аналізу ситуацій атак, які надходять на підприємство з краю мережі.

Поєднання переваг Vectra Match і Vectra NDR

Vectra Match розширює можливості Vectra NDR, додаючи контекст до сигнатур виявлення вторгнень, забезпечуючи найефективніше та результативне розслідування та пошук загроз. Дійсно, таким чином Vectra Match доповнює Vectra NDR, покращуючи таким чином всю базу даних компанії про загрози: виявляються як відомі, так і невідомі ситуації атак і вразливості.

Vectra Match розширює можливості Vectra NDR, щоб відповідати вимогам відповідності (CRC) і покращувати роботу стека безпеки, пересилаючи всі метадані разом до встановленого SIEM (Інформація про безпеку та керування подіями). Vectra Match пропонує компаніям рішення, яке використовує наявні інструменти (Vectra NDR), зменшуючи витрати на пристрої (наприклад, фізичне обладнання або датчики), коли потрібна IDS (система виявлення вторгнень) з обладнанням Suricata.

У поєднанні з реалізацією Vectra NDR, яка використовує технологію Attack Signal Intelligence від Vectra Security на основі штучного інтелекту, Vectra Match забезпечує автоматизований підхід до протидії кібератакам, заснований на оцінці ризику:

У вас є хвилинка?

Приділіть кілька хвилин для нашого опитування користувачів 2023 року та допоможіть покращити B2B-CYBER-SECURITY.de!Вам потрібно відповісти лише на 10 запитань, і у вас є шанс виграти призи від Kaspersky, ESET і Bitdefender.

Тут ви переходите безпосередньо до опитування

- Покращене виявлення загроз і реагування: Vectra Match використовує механізм Suricata і тому може виявляти всі відомі сигнатури атак, уразливості та зловмисне програмне забезпечення. Це означає, що Vectra Match може видавати сповіщення про підозрілий трафік, виявлений власним DNS (система доменних імен), резолвером, брандмауером і проксі-сервером у поєднанні з провідними системами, керованими ШІ. Завдяки поєднанню Vectra Match із Vectra NDR кількість помилкових спрацьовувань значно зменшується, оскільки весь вхідний і вихідний трафік ретельно відстежується та аналізується. Це дозволяє виявити заражений трафік під час його спроби проникнути в мережу.

- Багатий контекст: Поєднавши Vectra Match із Vectra NDR, команда SecOps отримує необхідний доступ до контексту на основі сигнатур, а також орієнтованого на безпеку штучного інтелекту та метаданих для точного аналізу даних для виявлення атак. Це надає групі безпеки відповідну підтримку під час полювання на зловмисників.

- Консолідація інструментів: Разом Vectra NDR і Vectra Match разом із Suricata забезпечують рішення безпеки на основі ШІ, яке дозволяє командам SecOps виявляти більше відомих і невідомих векторів атак за допомогою одного датчика. Завдяки Vectra ваші ІТ-команди можуть своєчасно вживати заходів для виявлення точок атаки, а не витрачати дорогоцінний час на аналіз і керування розрізненими рішеннями безпеки.

Про Вектру Vectra є провідним постачальником засобів виявлення загроз і реагування на них для гібридних і мультихмарних підприємств. Платформа Vectra використовує штучний інтелект для швидкого виявлення загроз у загальнодоступній хмарі, додатках ідентифікації та SaaS, а також у центрах обробки даних. Лише Vectra оптимізує штучний інтелект для розпізнавання методів зловмисників – TTP (Tactics, Techniques and Processes), які лежать в основі всіх атак – замість того, щоб просто сповіщати про «інші».