Атаки, спрямовані на видавання себе за іншу особу та захоплення облікового запису, з часом стають все більш витонченими, надаючи кіберзлочинцям простий шлюз у мережу компанії для доступу до конфіденційних даних або здійснення подальших атак. Тепер слід покласти край захопленню облікового запису, BEC і компанії.

У першій половині 2023 року Barracuda зібрала майже трильйон ІТ-подій, причому найчастіше виявлялися інциденти високого ризику, які вимагали негайного пом’якшення, пов’язані з певним типом видавання себе за іншу особу.

Однак за допомогою профілювання облікових записів на основі ШІ ці атаки можна виявити та заблокувати. У контексті роботи кожна людина має чіткий цифровий профіль щодо того, як, де та коли вона працює. Якщо IT-подія виходить за межі цього шаблону, система подає сигнал тривоги. Навіть якщо атаки настільки тонкі та складні, що для їх розслідування потрібен досвід людини, виявлення на основі ШІ гарантує, що досвідчений аналітик SOC підтвердить зловмисний намір атаки.

Найчастіші виявлені атаки високого ризику: детальні результати

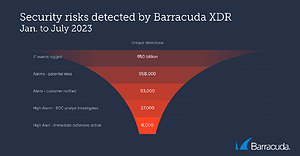

У період з січня по липень 2023 року платформа Barracuda Managed XDR зібрала 950 мільярдів ІТ-подій з інтегрованих мережевих, хмарних, електронних, кінцевих точок і інструментів безпеки своїх компаній-клієнтів. Ці майже один трильйон подій включають усе: від входів (успішних і неуспішних), мережевих підключень і потоків трафіку до повідомлень електронної пошти та вкладень, створених і збережених файлів, процесів програм і пристроїв, змін конфігурації та реєстру, а також конкретних сповіщень безпеки.

0,1 відсотка цих подій (985.000 1) були класифіковані як тривоги, дії, які можуть бути зловмисними та вимагати подальшого дослідження. З них 10 з 9,7 (2,7 відсотка) було повідомлено клієнту для перевірки, тоді як ще 6.000 відсотка було визначено як високий ризик і направлено до аналітика SOC для подальшого аналізу. XNUMX атак вимагали негайних оборонних заходів для стримування та нейтралізації загрози.

Три найбільш ризиковані атаки, виявлені та вивчені аналітиками SOC за перші шість місяців 2023 року:

1. Подія входу «Неможлива подорож».

Ці події відбуваються, коли виявлення показує, що користувач намагається увійти до хмарного облікового запису з двох географічно різних місць у швидкій послідовності, коли відстань між двома місцями неможливо подолати за час між входами. Хоча це може означати, що користувач використовує VPN для одного із сеансів, часто це ознака того, що зловмисник отримав доступ до облікового запису користувача. Тому заяви про «неможливу подорож» слід завжди досліджувати. Виявлення Barracuda XDR Impossible Travel для облікових записів Microsoft 365 виявило та заблокувало сотні спроб компрометації бізнес-електронної пошти (BEC) лише з січня по липень 2023 року.

Приклад із реального світу: в інциденті, який розслідувала команда Barracuda SOC, користувач увійшов до свого облікового запису Microsoft 13 із Каліфорнії, а лише через 365 хвилин із Вірджинії. IP-адреса, яка використовувалася для входу з Вірджинії, не була пов’язана з відомою адресою VPN, і користувач зазвичай не входив із цього місця. Команда SOC повідомила компанію-клієнта, яка підтвердила, що це був неавторизований вхід, негайно скинула паролі та вивела користувача з усіх активних облікових записів.

2. Виявлення аномалій

🔎 Dr. Клаус Гері, віце-президент і генеральний директор з безпеки мережі в Barracuda Networks (Зображення: Barracuda Networks).

Профілювання облікового запису на основі штучного інтелекту також можна використовувати для виявлення незвичної або неочікуваної активності в обліковому записі користувача. До них належать рідкісні або одноразові входи в систему, незвичні шаблони доступу до файлів або надмірне створення облікових записів для одного користувача чи організації. Слід завжди досліджувати відхилення від звичайної моделі поведінки облікового запису користувача, щоб визначити причину аномалії, оскільки це може бути ознакою різноманітних проблем, зокрема зараження зловмисним програмним забезпеченням, фішинг-атаки та внутрішні загрози.

3. Зв'язок із відомими шкідливими артефактами

Ці виявлення ідентифікують зв’язки з підозрілими або відомими шкідливими IP-адресами, доменами або файлами. Це може бути ознакою зараження шкідливим програмним забезпеченням або фішингової атаки. Якщо виявлено зв’язок із відомим зловмисним або підозрілим артефактом, комп’ютер слід негайно помістити на карантин і перевірити на наявність інфекції.

ШІ в руках зловмисників

Хоча наведене вище показує, як штучний інтелект може значно покращити безпеку, його також можуть використовувати зловмисники зі зловмисною метою. Наприклад, кіберзлочинці можуть використовувати генеративні мовні інструменти штучного інтелекту для створення дуже переконливих електронних листів, які дуже нагадують стиль законної компанії, що значно ускладнює людям визначити, чи електронний лист є законним, чи не є фішингом, захопленням облікового запису чи атакою BEC.

Інструменти штучного інтелекту також, ймовірно, будуть використовуватися зловмисниками для автоматизації та динамічної емуляції поведінки зловмисного програмного забезпечення, що робить їхні атаки більш ефективними та складними для виявлення. Наприклад, програми командного рядка на основі штучного інтелекту можуть швидко адаптуватися до змін у захисті цілі, виявляти вразливі місця або навіть вчитися на попередніх невдалих спробах оптимізувати наступні атаки. Першим прикладом такого інструменту є «WormGPT», який уже рекламується на підпільному форумі та може використовуватися зловмисниками для автоматизації створення шкідливих скриптів і команд, динамічно адаптуючи їх до кожної конкретної цілі.

Безпека для середовища загроз, що швидко розвивається

Оскільки ШІ продовжує розвиватися, компанії повинні усвідомлювати потенційні ризики та вживати заходів для їх пом’якшення. Це включає в себе надійні заходи автентифікації, такі як принаймні багатофакторна автентифікація, але в ідеалі також підходи з нульовою довірою, а також постійне навчання співробітників, особливо щодо фішингових атак.

Команди ІТ-безпеки та їхні сторонні постачальники безпеки повинні намагатися бути в курсі останніх загроз, створених штучним інтелектом, і адаптувати свої запобіжні заходи. Але так само важливо пам’ятати основи: системи та програмне забезпечення повинні бути завжди оновленими, а професіонали повинні мати повне уявлення про ІТ-середовище.

Крім того, використання інтегрованих служб безпеки та платформ для керованої підтримки, XDR і SOC-as-a-Service може допомогти компаніям і їхнім внутрішнім командам безпеки цілодобово відстежувати, виявляти та реагувати на кіберзагрози, щоб захистити себе від дедалі складніших загроз. пейзаж.

Більше на Barracuda.com

Про Barracuda Networks Barracuda прагне зробити світ безпечнішим і вважає, що кожен бізнес повинен мати доступ до хмарних рішень безпеки для всього підприємства, які легко придбати, розгорнути та використовувати. Barracuda захищає електронну пошту, мережі, дані та програми за допомогою інноваційних рішень, які розвиваються та адаптуються на шляху клієнта. Понад 150.000 XNUMX компаній у всьому світі довіряють Barracuda, щоб вони могли зосередитися на розвитку свого бізнесу. Для отримання додаткової інформації відвідайте www.barracuda.com.