У звіті WatchGuard про безпеку в Інтернеті за четвертий квартал 4 року показано збільшення кількості програм-вимагачів на кінцевих точках і зменшення мережевих шкідливих програм. Аналіз підтверджує, що зашифровані з’єднання стали методом вибору для розповсюдження шкідливих програм.

Останній звіт WatchGuard про безпеку в Інтернеті (ISR) за четвертий квартал 2022 року показує, наскільки масово кінцеві пристрої знаходяться в центрі уваги зловмисників. У той час як кількість шкідливих програм, виявлених у мережі, зменшується, дослідники з Threat Lab помітили сплеск програм-вимагачів на кінцевих точках – збільшення становить приголомшливі 627 відсотків.

Понад 600 відсотків більше програм-вимагачів на кінцевих пристроях

Ще один важливий висновок: незважаючи на загальне зниження кількості випадків шкідливого програмного забезпечення, очевидна концентрація трафіку зашифрованих даних. Пристрої Firebox із підтримкою дешифрування HTTPS (TLS/SSL) відчувають набагато більше спроб зробити це, ніж Fireboxs, які не використовують дешифрування. Оскільки останні складають 80 відсотків від загальної популяції в дослідженні, кількість незареєстрованих шкідливих програм не можна недооцінювати. На жаль, ця тема не є новою для Корі Нахрейнера, головного спеціаліста з безпеки WatchGuard: «Це свідчить про триваючу тривожну тенденцію в наших даних і аналізі, що шифрування – або, радше, відсутність дешифрування на периметрі мережі – перешкоджає чіткому перегляду тенденції атак зловмисного програмного забезпечення затьмарилися. Увімкнення перевірки HTTPS має вирішальне значення для фахівців із безпеки. Це єдиний спосіб гарантувати, що загрози можна виявити та протидіяти до того, як вони завдадуть шкоди».

Найважливіші результати Q4 QXNUMX Internet Security Report

У шість разів збільшилася кількість програм-вимагачів, націлених на кінцеві точки

Це величезне зростання підкреслює необхідність цілеспрямованого захисту від програм-вимагачів, таких як розширені засоби контролю безпеки для проактивного запобігання та перевірені плани резервного копіювання для аварійного відновлення та безперервності бізнесу.

93 відсотки шкідливих програм приховані за шифруванням

Дослідження WatchGuard Threat Lab продовжують показувати, що левова частка зловмисного програмного забезпечення ховається в шифрах SSL/TLS, які використовуються безпечними веб-сайтами. Ця тенденція збереглася в четвертому кварталі зі зростанням з 82 відсотків до 93 відсотків. Фахівці з безпеки, які не перевіряють цей трафік у рамках перевірок безпеки мережі, ймовірно, пропустять основну частину зловмисного програмного забезпечення та ще більше покладаються на потужну функціональність безпеки кінцевої точки.

Мережеве зловмисне програмне забезпечення впало на 9,2 відсотка послідовно

Це продовжує загальне зниження виявлення шкідливих програм за останні два квартали. Однак, як уже згадувалося, зашифрований інтернет-трафік демонструє зовсім іншу картину. Команда Threat Lab вважає, що ця тенденція до зниження може не відображати всієї правди, і їй потрібні додаткові дані перевірених з’єднань HTTPS, щоб підтвердити це твердження.

На 22 відсотки більше зловмисного програмного забезпечення

Хоча було зареєстровано менше мережевих зловмисних програм, у четвертому кварталі було більше звернень до кінцевих пристроїв. Це підтверджує гіпотезу команди Threat Lab про те, що зловмисне програмне забезпечення все більше переходить на зашифровані канали. У кінцевій точці підключення TLS відіграють менш важливу роль, оскільки вони можуть бути розшифровані браузером і таким чином перевірені програмним забезпеченням кінцевої точки лабораторії загроз. Більшість виявлень (90 відсотків) стосувалися скриптів. З точки зору шкідливого програмного забезпечення браузера, Internet Explorer лідирує з 42 відсотками від загальної кількості виявлених спроб зламу, за ним йде Firefox з 38 відсотками.

Частка зловмисного програмного забезпечення нульового дня або шкідливого ПЗ у незашифрованому трафіку знизилася до 43 відсотків

Хоча це все ще становить значний відсоток від загальної кількості виявлень зловмисного програмного забезпечення, це найнижчий відсоток, який спостерігала команда Threat Lab за останні роки. Однак картина повністю змінюється, дивлячись на з’єднання TLS: тут 70 відсотків шкідливих програм через зашифровані з’єднання не виявляються сигнатурами.

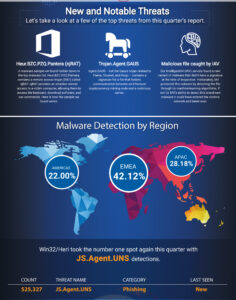

Фішингові кампанії зростають

Три з варіантів зловмисного програмного забезпечення, представлених у списку 10 найпопулярніших у звіті (деякі з них також у списку найпоширеніших шкідливих програм), підтримують різні фішингові кампанії. Сімейство зловмисних програм, яке найчастіше виявляють, JS.A gent.UNS, містить шкідливий HTML-код. Це переспрямовує користувачів на легітимні домени, які маскуються під добре відомі веб-сайти. Інший варіант, Agent.GBPM, створює фішингову сторінку SharePoint під назвою «PDF Salary_Increase», яка намагається викрасти інформацію облікового запису користувача.

Останній новий варіант у топ-10, HTML.Agent.WR, відкриває підроблену сторінку сповіщень DHL французькою мовою з посиланням для входу, що веде до відомого фішингового домену. Фішинг і компрометація бізнес-електронної пошти (BEC) залишаються одними з найпопулярніших векторів атак. Підприємствам слід переконатися, що вони мають як правильні профілактичні заходи, так і навчальні програми безпеки, щоб захистити від цього.

Експлойти ProxyLogin продовжують поширюватися

Експлойт для цієї відомої та критичної проблеми Exchange піднявся з восьмого місця в третьому кварталі на четверте місце в минулому кварталі в рейтингу пов’язаних загроз. Цю вразливість давно слід було виправити. Якщо цього ще не сталося, відповідальні за безпеку повинні звернути на це особливу увагу. Оскільки старі вразливості можуть бути так само корисними як сходинка для зловмисників, як і нові. По суті, багато зловмисників продовжують атакувати Microsoft Exchange Server або системи керування. Компанії повинні знати про це та знати, де у них є слабкі місця в захисті.

Кількість мережевих атак не змінилася порівняно з попереднім кварталом

З додатковими 35 атаками (збільшення на 0,0015 відсотка) зміни на цьому фронті ледь помітні та найменші за довгий час.

Постійна небезпека програм-вимагачів LockBit або зловмисного програмного забезпечення

Лабораторія захисту від загроз WatchGuard продовжує часто стикатися з варіантами LockBit, безсумнівно, через послужний список таких атак. Хоча кількість жертв зменшилася порівняно з попереднім кварталом, вона все ще становить більшість публічно повідомлених інцидентів - лабораторія загроз WatchGuard нараховує загалом 149 випадків (порівняно з 200 у третьому кварталі). Крім того, у четвертому кварталі 3 року було виявлено 2022 нову групу програм-вимагачів і здирників.

Щоквартальні звіти про дослідження WatchGuard базуються на деідентифікованих даних Firebox Feed з активних Fireboxs WatchGuard, власники яких погодилися на обмін даними для підтримки досліджень Threat Lab. У четвертому кварталі WatchGuard заблокував понад 15,7 мільйона варіантів шкідливого програмного забезпечення (194 на пристрій) і понад 2,3 мільйона мережевих загроз (28 на пристрій). У повному звіті детально описано інші тенденції зловмисного програмного забезпечення та мережі з четвертого кварталу 2022 року, рекомендовані стратегії безпеки, ключові поради щодо захисту для організацій будь-якого розміру та галузі тощо.

Більше на watchguard.com

Про охорону WatchGuard Technologies є одним із провідних постачальників у сфері ІТ-безпеки. Велике портфоліо продуктів варіюється від високорозвинених UTM (Unified Threat Management) і платформ брандмауера наступного покоління до багатофакторної аутентифікації та технологій для комплексного захисту WLAN і захисту кінцевих точок, а також інших спеціальних продуктів і інтелектуальних послуг, пов’язаних з ІТ-безпекою. Понад 250.000 XNUMX клієнтів у всьому світі довіряють складним механізмам захисту на корпоративному рівні,