Trend Micro анонсує нове рішення безпеки кінцевих точок для промислових систем управління (ICS). Рішення було спеціально розроблено для безперервного вбудовування середовищ ICS у комплексну концепцію кібербезпеки.

Trend Micro, один зі світових лідерів у галузі кібербезпеки, представляє перше у своєму роді рішення для захисту кінцевих точок на базі OT, яке пропонується як частина комплексного рішення безпеки для розумних фабрик. TXOne StellarProtectTM розроблено компанією TXOne Networks для захисту всіх кінцевих точок OT, незалежно від умов навколишнього середовища, у критично важливих середовищах промислових систем управління (ICS).

Розумні фабричні середовища пропонують поверхні для атаки

Безліч кінцевих точок ICS у середовищах інтелектуальної фабрики пропонує численні вектори атак, оскільки вони часто включають невиправлені або іншим чином вразливі пристрої. Порушення роботи цих кінцевих точок спричиняє значні збої у виробництві та може поставити під загрозу всю операцію. Відповідно до щорічного звіту про кібербезпеку Trend Micro за 2020 рік, промисловість є основною мішенню для високоінфекційних атак програм-вимагачів. Ось чому як ніколи важливо захистити активи за допомогою технологій, спеціально розроблених для цієї програми.

«Нещасна реальність безпеки кінцевих точок ICS полягає в тому, що не було рішення безпеки, розробленого спеціально для вимог високої доступності сучасних активів у середовищі OT», — сказав Удо Шнайдер, проповідник безпеки Інтернету речей у Європі Trend Micro. «Рішення з кібербезпеки для кінцевих точок ICS повинні відповідати трьом факторам, щоб задовольнити потреби галузі: вони повинні мати низький вплив на продуктивність, вони повинні бути без збоїв і вони повинні забезпечувати комплексний захист у будь-якому середовищі».

Машинне навчання замість оновлень

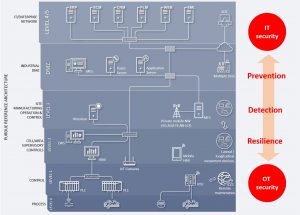

Рішення кібербезпеки для Smart Factory TXOne StellarProtectTM використовує безпеку IT і OT для захисту промислових кінцевих точок (Зображення: Trend Micro).

Особливі вимоги цехового середовища щодо рішень, які захищають операції, не впливаючи на продуктивність, створюють виклик. Звичайні рішення, такі як антивірусні програми на основі сигнатур, можуть ідентифікувати відомі загрози, але вони вимагають постійного підключення до Інтернету та частих оновлень, що це те, що неможливо реалізувати в критично важливих для операцій системах. Рішення на основі вдосконаленого машинного навчання (ML) здатні швидко виявляти аномалії та невідомі загрози, але приносять із собою велику кількість помилкових спрацьовувань, які можуть порушити поточні операції. Хоча рішення на основі контролю додатків або блокування є меншими, а їхні безпечні списки спрощують розгортання, вони також обмежують машину певним додатком і, отже, підходять лише для систем із дуже специфічним використанням. Незважаючи на те, що ці індивідуальні рішення для продуктів надають багато корисних послуг, вони не здатні запропонувати необхідну гнучкість для захисту та постійної гарантії безпеки роботи виробничих установок.

TXOne StellarProtectTM для захисту кінцевих точок ICS

TXOne StellarProtectTM використовує машинне навчання та ICS Root of Trust, щоб запропонувати унікальний внутрішній захист кінцевої точки ICS від відомих і невідомих шкідливих програм. Щоб уникнути зайвого сканування безпеки та зниження продуктивності, ICS Root of Trust збирає та попередньо перевіряє понад 1.000 сертифікатів і ліцензій програмного забезпечення ICS. Завдяки застосованій політиці найменших привілеїв StellarProtect не покладається на підключення до Інтернету для захисту від атак без шкідливих програм. Збої у виробництві через зловмисні атаки або людські помилки запобігає вбудований механізм вивчення поведінки програм ICS.

«Рішення безпеки кінцевих точок ICS повинні адаптуватися до вимог середовища OT, а не навпаки», — продовжує Удо Шнайдер. «TXOne StellarProtect встановлює новий рівень безпеки кінцевих точок промислової системи керування. Ми з нетерпінням чекаємо на те, щоб допомогти нашим клієнтам зменшити кіберризик у їхніх OT-середовищах без збоїв або необхідності налаштування».

Більше на TrendMicro.com

Про Trend Micro Як один із провідних світових постачальників ІТ-безпеки, Trend Micro допомагає створити безпечний світ для обміну цифровими даними. Завдяки більш ніж 30-річному досвіду в галузі безпеки, глобальним дослідженням загроз і постійним інноваціям Trend Micro пропонує захист для компаній, державних установ і споживачів. Завдяки нашій стратегії безпеки XGen™ наші рішення отримують переваги від поєднання методів захисту між поколіннями, оптимізованих для передових середовищ. Інформація про мережеві загрози забезпечує кращий і швидший захист. Оптимізовані для хмарних робочих навантажень, кінцевих точок, електронної пошти, Інтернету речей і мереж, наші підключені рішення забезпечують централізовану видимість у всьому підприємстві для швидшого виявлення загроз і реагування.

Статті по темі