Поточна кампанія банківських троянів приховує методи атаки за новим уявним вмістом. Експерти Bitdefender досліджують нові варіанти банківських троянів FluBot і TeaBot, які націлені на смартфони в Німеччині.

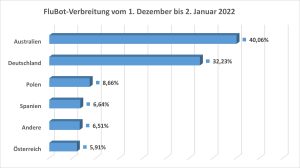

Експерти Bitdefender Labs стежать за новими варіантами банківських троянів FluBot і TeaBot з грудня 2021 року. Лише в телеметрії Bitdefender за цей період було зареєстровано понад 100.000 2021 шкідливих SMS. Важливим осередком атак у грудні 32,23 року була Німеччина з XNUMX%. Лише Австралія постраждала сильніше. Зараз злочинці адаптували свої кампанії та заманюють людей нібито новим контентом. У той же час вони зміщують фокус доставки між різними країнами та часовими поясами. Основний фокус останніх атак – країни Європи.

Перевірені функції з фішингом

Банківські трояни, такі як FluBot, TeaBot або шахрайські SMS із спокусливою темою «Це ви на відео?» є прикладами тривалих фішингових кампаній, які злочинні оператори періодично розігрують знову і знову. Мета завжди одна: це читання інформації про онлайн-банкінг, SMS, контакти чи інші особисті дані із заражених пристроїв.

Типи зловмисного програмного забезпечення пропонують арсенал команд для цієї мети. Завдяки їм хакери легко влаштовують командно-контрольний сервер для надсилання різноманітного контенту у вигляді SMS. Домени хоста дроппера залишаються незмінними. Це дозволяє кіберзлочинцям атакувати клієнтів різних банків один за одним і адаптувати вміст і функції.

FluBot Bait: SMS, Messenger, фішинг

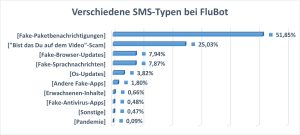

Основний вміст шкідливих СМС, які автори розповсюджують за допомогою шкідливої програми FluBot, складають нібито повідомлення від посилок (51,85%), далі йде тема із запитанням: «Це ви на відео?» (25,03%) ( дивіться малюнок 1). Цей добре відомий фішинг, який раніше здійснювався через Facebook Messenger, тепер став частиною фішингової кампанії FluBot. Потерпілим спочатку приходить СМС із темою. Щоб потім переглянути відео, їм пропонується встановити нібито флеш-пам’ять або оновлення операційної системи, а потім отримати банківський троян.

Фальшиві оновлення браузера, голосові повідомлення та оновлення операційної системи зустрічаються рідше. Фальшиві програми (навіть фальшиві антивірусні програми) або навіть вміст для дорослих менш імовірно стануть гачком для FluBot. Вражаюче: зараз вміст Corona не відіграє жодної ролі, лише 0,09%.

Зміна районів доставки

Оператори FluBot змінюють свої цільові області за дуже короткий час - часто через кілька днів. Крім Австралії, у грудні кампанія була також активна в Німеччині (друге місце з 2%), Іспанії, Італії та інших країнах Європи.

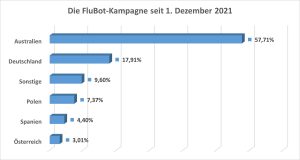

З січня фокус все більше зміщується на Польщу, Нідерланди та Румунію. Загалом, незважаючи на падіння, Німеччина залишилася на другому місці за територіями розподілу за останні два місяці з часткою 17,91%.

TeaBot розповсюджує підроблені програми та QR-коди – також через Google Ads

Використовуючи свої телеметричні дані, Bitdefender Labs спостерігала, як новий шкідливий «додаток для сканування QR Code Reader» було завантажено понад 100.000 17 разів за XNUMX місяць у XNUMX різних варіантах через Google Play. Швидше за все, це дроппер TeaBot із високим шифруванням. Атака TeaBot характеризується пропозицією нібито корисних програм у Google Play Store. Крім того, він маскується під фальшиву версію популярних програм, а потім встановлює зловмисне програмне забезпечення як дроппер під час завантаження. Додаток QR-сканер поширюється переважно у Великій Британії та навіть через Google Ads.

Більше на Bitdefender.com

Про Bitdefender Bitdefender є світовим лідером у сфері рішень для кібербезпеки та антивірусного програмного забезпечення, що захищає понад 500 мільйонів систем у понад 150 країнах. З моменту заснування в 2001 році інновації компанії регулярно забезпечували відмінні продукти безпеки та інтелектуальний захист для пристроїв, мереж і хмарних сервісів для приватних клієнтів і компаній. Як найкращий постачальник, технологія Bitdefender міститься в 38 відсотках розгорнутих у світі рішень безпеки, їй довіряють і визнають професіонали галузі, виробники та споживачі. www.bitdefender.de