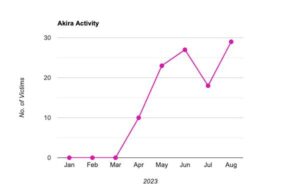

Група програм-вимагачів Akira швидко набула розголосу. Група виникла в березні 2023 року і вже була четвертою за активністю групою в серпні, вимагаючи від своїх жертв мільйони доларів викупу. Logpoint проаналізував тактику, техніку та процеси.

Akira в основному зосереджується на компаніях у різних секторах у Великобританії та США, включаючи освіту, фінанси, нерухомість, виробництво та консалтинг.

«Акіра виявилася надзвичайно активною та за короткий проміжок часу зібрала великий список жертв. З кожною атакою група розвивається з додатковими можливостями», – каже Swachchhanda Shrawan Poudel, інженер з дослідження безпеки Logpoint. «Група вже мала багато жертв з моменту її появи в березні, і немає жодних ознак того, що її діяльність зменшується. Справа навпаки, адже щомісяця кількість жертв зростає».

APT Akira вже під номером 4 у рейтингу

Програма-вимагач — це складна шкідлива програма, яка шифрує файли в системі жертви, видаляє тіньові копії та надає інструкції щодо сплати викупу та відновлення даних. Він використовує алгоритми шифрування, критерії виключення та систему зв’язку на основі TOR для виконання шкідливих операцій.

Розслідування Logpoint виявили ланцюг зараження Akira за допомогою аналізу зловмисного програмного забезпечення. Akira активно націлюється на VPN Cisco ASA без багатофакторної автентифікації, щоб використовувати CVE-2023-20269 як точку входу для свого програмного забезпечення-вимагача. Учасники групи використовують різні шаблони зловмисного програмного забезпечення у своїх атаках, які запускають ряд кроків для шифрування файлів-жертв, включаючи видалення тіньових копій, пошук файлів і каталогів, а також процес перерахування та шифрування.

Програма-вимагач Akira діє безжально

«Поява Akira показує, наскільки важливими є базові заходи кібербезпеки», — каже Сваччханда Шраван Пудел. «У цьому випадку впровадження багатофакторної автентифікації може означати різницю між нищівною кібератакою та нешкідливою спробою атаки. Компанії повинні контролювати ризики та вживати відповідних заходів захисту. Це включає оновлення програмного забезпечення та систем, перевірку привілейованих облікових записів і сегментацію мережі».

Платформа безпеки Logpoint, Converged SIEM, надає комплексні інструменти та можливості для виявлення, оцінки та пом’якшення впливу програм-вимагачів Akira. Завдяки таким функціям, як власне рішення для кінцевих точок AgentX і SOAR із попередньо налаштованими інструкціями, групи безпеки можуть автоматизувати ключові етапи реагування на інциденти, збирати важливі журнали та дані, а також прискорювати виявлення та усунення зловмисного програмного забезпечення.

Logpoint має повний звіт про Akira у своєму блозі. Там ви отримаєте глибоке уявлення про ланцюг зараження, технічний аналіз зразків шкідливих програм і рекомендації щодо захисту від загрози.

Більше на Logpoint.com

Про Logpoint

Logpoint є виробником надійної інноваційної платформи для операцій з кібербезпеки. Завдяки поєднанню передових технологій і глибокому розумінню викликів клієнтів, Logpoint зміцнює можливості команд безпеки та допомагає їм боротися з поточними та майбутніми загрозами. Logpoint пропонує технології безпеки SIEM, UEBA, SOAR і SAP, які об’єднуються в повну платформу, яка ефективно виявляє загрози, мінімізує помилкові спрацьовування, автономно визначає пріоритетність ризиків, реагує на інциденти тощо.