Атака програм-вимагачів DarkSide на трубопровід Colonial у США є лише одним із багатьох глобальних прикладів, які показують, що безпека — це питання не лише ІТ, а й стратегічного планування та управління. 5 ідей від експертів Sophos.

Атака програми-вимагача DarkSide на колоніальний паливний трубопровід, який постачає близько 45 відсотків дизельного палива, бензину та авіаційного палива на східне узбережжя, є лише одним із прикладів, який наразі приєднався до понад 60 відомих випадків. Служба охорони здоров'я Ірландії, Toshiba Europe і хімічна компанія Brenntag, розташована в Ессені, також є серед ймовірних жертв. Криміналістика інцидентів знову і знову вказує на проблеми в ІТ-мережі, які вже існували до інциденту та сприяли вразливості до атак. У результаті виникає питання, чому ті, хто постраждав, не вичерпали всі потенційно можливі запобіжні заходи та чи існував в організації спеціальний офіцер з кібербезпеки під час атаки програм-вимагачів. Джон Шаєр, старший радник із безпеки в Sophos, підсумовує п’ять основних висновків з атак з травня 2021 року.

Пріоритет безпеки ІТ

З огляду на сучасну ситуацію ризику компаніям і організаціям потрібен хтось, хто стежить за поточною ситуацією ризиків, хто знайомий з безпекою та хто входить до правління компанії: керівник інформаційної безпеки (CISO). Навіть якщо спеціальний CISO важко виправдати для деяких компаній, має бути адекватна людина, яка знає, як правильно встановити пріоритети для ІТ-безпеки та яка також забезпечує їх дотримання. Наприклад, на слуханнях у Сенаті Colonial стало відомо, що за останні п’ять років в ІТ було інвестовано близько 200 мільйонів доларів США – без точної інформації про те, скільки з них насправді пішло на ІТ-безпеку.

Здатність визначати пріоритети кібербезпеки в організації, наявність достатнього бюджету та наявність необхідних повноважень для дотримання пріоритетів є важливими аспектами кібербезпеки.

Використані стандарти безпеки

У багатьох випадках, розслідуваних групою Sophos Rapid Response, початковою точкою входу в мережу є один вкрадений пароль, переважно для віддалених служб. У випадку Colonial зловмисники використали викрадений пароль, щоб отримати доступ до служби VPN, у якій не було ввімкнено багатофакторну автентифікацію (MFA). Оператор трубопроводу вважав, що цей профіль VPN не використовується, і, ймовірно, приділяв йому менше уваги - типова ситуація, яку експерти спостерігають знову і знову. Існує велика ймовірність того, що зловмисники отримали пароль під час попереднього злому, щоб потім використати його у своїй атаці програм-вимагачів. Це веде до двох надзвичайно важливих висновків: доступні технології безпеки, такі як MFA, завжди повинні бути активовані, а спеціалісти з безпеки повинні серйозно ставитися до незначних і минулих інцидентів безпеки, оскільки вони можуть бути провісниками більших атак.

Видимість мережевих подій

Команда швидкого реагування Sophos часто виявляє, що жертви не дізнаються про атаку програм-вимагачів, доки програму-вимагач не запустять і дані не зашифрують. Однак зловмисники зазвичай знаходяться в Інтернеті задовго до активації програми-вимагача. Зловмисникам можуть знадобитися дні або навіть місяці, щоб підготуватися до завдання максимальної шкоди або вимагання прибутку. У своєму посібнику Active Adversary Playbook 2021 Sophos припускає, що середній час перебування зловмисників у мережі жертви становить одинадцять днів.. Colonial також була однією з компаній, яка не мала необхідної прозорості та видимості, щоб ідентифікувати зловмисників на ранній стадії. Тому інструменти виявлення та реагування на кінцеві точки (EDR) мають велике значення не лише для запобігання атакам, але й для того, щоб дати змогу організації шукати приховані загрози.

планування на випадок надзвичайних ситуацій

Зокрема, великі компанії або оператори важливої інфраструктури зазвичай мають хороші плани на випадок надзвичайних ситуацій у виробництві, дефектів, аварій та інших традиційно класичних подій. Однак кібернебезпеки все ще рідко пов’язані з такими планами – це також стосується Colonial. Плани на випадок надзвичайної ситуації необхідні для виживання. Організації будь-якого розміру повинні проводити оцінку безпеки та планувати, як реагувати на можливі інциденти. Деякі з оцінок можна проводити всередині компанії, інші – за допомогою зовнішніх спеціалістів. Потім розробіть плани, щоб: а) краще захистити найслабші місця, б) запровадити процес на випадок, якщо щось піде не так, і в) перевірити пом’якшення проти плану вдосконалення та реагування.

Необхідно також включити інформацію з таких джерел, як Центр обміну та аналізу інформації (ISAC), особливо для компаній та організацій у особливо важливих сферах. Ці організації збирають, аналізують і поширюють дані про загрози та надають інструменти для зменшення ризиків і підвищення стійкості.

Платити чи не платити

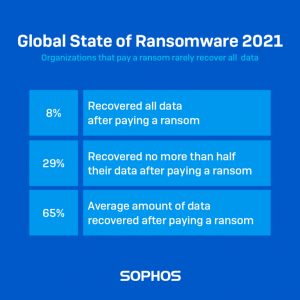

Компанії завжди схильні платити зловмисникам високі викупи в надзвичайних ситуаціях. Є багато прикладів, коли компанії були змушені виконувати вимоги через те, що їхні резервні копії були пошкоджені або відсутні. Інші хочуть якомога швидше відновити роботу мережі, а треті вирішують платити, оскільки це здається дешевшим, ніж вартість її відновлення. Ще одна поширена причина — запобігти продажу або оприлюдненню викрадених даних. Colonial також назвав одну з цих причин як виправдання для виплати.

суть оцінки

Зростання кримінальної активності, креативності та інтелекту зловмисників неможливо стримати, події останніх кількох років описують протилежне. Однак існує багато і часто невикористаних можливостей для зменшення потенціалу ризику.

«Компанії чи організації не потрібно атакувати, щоб зміцнити кібербезпеку. Тепер вам слід витратити час і ресурси на оцінку ситуації з безпекою, щоб потім негайно та з найвищим рівнем компетенції – як внутрішні, так і зовнішні спеціалісти – створити кращий і ранній захист, де це можливо», – резюмує Джон Шаєр.

Більше на Sophos.com

Про Софос Sophos довіряють понад 100 мільйонів користувачів у 150 країнах. Ми пропонуємо найкращий захист від складних ІТ-загроз і втрати даних. Наші комплексні рішення безпеки прості в розгортанні, використанні та керуванні. Вони пропонують найнижчу сукупну вартість володіння в галузі. Sophos пропонує відзначені нагородами рішення для шифрування, рішення безпеки для кінцевих точок, мереж, мобільних пристроїв, електронної пошти та Інтернету. Також є підтримка від SophosLabs, нашої глобальної мережі власних аналітичних центрів. Штаб-квартири Sophos знаходяться в Бостоні, США, та Оксфорді, Великобританія.