Çoğu siber suçlu, suç şirketlerine aittir. Burada da istenmeyen bir rekabet var. Diğer saldırganlardan gelen önemli bilgilere erişmek için kötü amaçlı yazılım kullanabilir veya verilere kendiniz erişebilmek için yerleşik bir arka kapıyla Hizmet Olarak Kötü Amaçlı Yazılım satabilirsiniz. Zscaler, arka kapılı kötü amaçlı yazılımı diğer siber suçlulara karşı inceledi.

Bilgi çalmak, siber çetelerin sistemlere erişim elde etmesi ve şirketlere karşı daha büyük kötü amaçlı yazılım kampanyaları başlatması için temel önemdedir. Zscaler'ın ThreatLabz güvenlik araştırmacıları, Prynt Stealer kötü amaçlı yazılımının yakın tarihli bir analizinde, bilgi hırsızlığının siber suçlular arasında da yaygın bir olay olduğunu keşfetti.

Siber suçlular arasında bilgi hırsızlığı

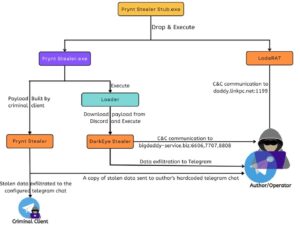

Bilgi hırsızı Prynt gibi şirket bilgilerini çalmak için tasarlanmış kötü amaçlı kodlar, genellikle içerik oluşturucular tarafından bir oluşturucu aracılığıyla yapılandırılır ve daha sonra daha az deneyimli tehdit aktörlerine satılır. Prynt Stealer'ı analiz ederken, güvenlik araştırmacıları kurbanların sızdırılmış verilerinin kopyalarını otomatik olarak özel bir Telegram sohbetine ileten bir arka kapı keşfettiler. Bu sohbet, onu çalınan verilere erişmek için kullanabilen inşaatçının geliştiricileri tarafından izlenir. Bu şekilde, çalınan kuruluşlardan alınan veriler birden fazla tehdit aktörünün eline geçerek bir veya daha fazla büyük ölçekli saldırı riskini artırır.

Prynt Stealer rekabetten çalıyor

Siber suçlular, Prynt Stealer'ı kullanarak web tarayıcıları, VPN/FTP istemcileri ve mesajlaşma ve oyun uygulamaları dahil olmak üzere güvenliği ihlal edilmiş sistemlerde depolanan kimlik bilgilerini toplayabilir. Hırsız, AsyncRAT ve StormKitty gibi açık kaynaklı projelere dayalı olarak programlandı. Güvenlik araştırmacılarının bulgularına göre, yine bilgi çalan DarkEye ve WorldWind kötü amaçlı yazılım aileleri, Prynt Stealer ile neredeyse aynı.

Prynt Stealer, .NET'te yazılmış nispeten yeni bir bilgi çalan kötü amaçlı yazılım ailesidir. Prynt Stealer, kısmen doğrudan WorldWind ve DarkEye varyantlarının depolarından kopyalanan koddur ve aynı kötü amaçlı yazılım yazarına ait olduğuna inanılmaktadır. Diğer kötü amaçlı yazılım ailelerinden ödünç alınan Prynt Stealer kodunun birçok bölümü kullanılmaz ancak ikili dosyada erişilemez kod olarak bulunur. Kurbanın yakalanan dosyaları bir Prynt operatörünün Telegram hesabına iletilir. Ancak operatörün bilmemesi gereken şey, bu verilerin bir kopyasının, kötü amaçlı yazılımın gerçek yazarına başka bir gömülü Telegram kanalı aracılığıyla da gönderildiğidir. DarkEye kodu arka kapı olarak kullanılır.

Ücretsiz arka kapı kötü amaçlı yazılımı

Bu yaklaşım, geçmişte kötü amaçlı yazılımın ücretsiz olarak kullanıma sunulduğu kötü amaçlı yazılım yazarları tarafından zaten gözlemlenmiştir. Yazar, kötü amaçlı yazılımını kullanan ve şirketlere bulaştıran siber suçluların faaliyetlerinden yararlanıyor. Keşfedilen tüm Prynt Stealer örnekleri gömülü olarak aynı Telegram kanalına sahip olduğundan, bazı müşteriler Prynt Stealer için ödeme yapsa da bu, para kazanma amacıyla arka kapının kasıtlı olarak kurulduğunu gösterir.

Sonuç: Hırsızlar arasında onur yoktur.

Çok sayıda kötü amaçlı yazılım ailesi için kaynak kodunun ücretsiz kullanılabilirliği, çok az programlama bilgisi olan tehdit aktörleri için geliştirme ve özelleştirmeyi her zamankinden daha kolay hale getirdi. Sonuç olarak, yıllar içinde NjRat, AsyncRAT ve QuasarRAT gibi popüler açık kaynaklı kötü amaçlı yazılım projelerine dayanan birçok yeni kötü amaçlı yazılım ailesi ortaya çıktı. Prynt Stealer'ın yazarı bir adım daha ileri gitti ve müşterilerinden çalmak için bir arka kapı ekledi. Bunu yapmak için, kötü amaçlı yazılımın içine bir Telegram jetonu ve bir sohbet kimliği oluşturdu. Bu taktik kesinlikle yeni değil ve hırsızlar arasında onur olmadığını bir kez daha gösteriyor.

Daha fazlası Zscaler.com'da

Zscaler Hakkında

Zscaler, müşterilerin daha çevik, verimli, esnek ve güvenli olabilmesi için dijital dönüşümü hızlandırır. Zscaler Zero Trust Exchange, insanları, cihazları ve uygulamaları her yerde güvenli bir şekilde bağlayarak binlerce müşteriyi siber saldırılardan ve veri kaybından korur. SSE tabanlı Zero Trust Exchange, dünya çapında 150'den fazla veri merkezine dağıtılan dünyanın en büyük hat içi bulut güvenlik platformudur.