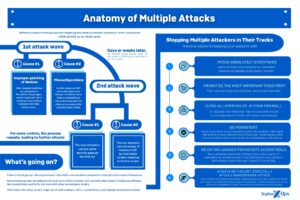

Fidye yazılımı gruplarının birden fazla saldırısı yakalanıyor - Hive, LockBit ve BlackCat fidye yazılımı çeteleri aynı ağa arka arkaya saldırıyor. Sophos X-Ops Aktif Düşman Teknik İncelemesinin gösterdiği şey budur: saldırıya uğrayan şirket, üçlü şifrelenmiş dosyalar için üç farklı fidye yazılımı raporu aldı.

Mevcut Sophos X-Ops Aktif Düşman Beyaz Bülteninde “Çoklu Saldırganlar: Açık ve Mevcut Bir Tehlike” Sophos, bilinen üç fidye yazılımı grubunun, Hive, LockBit ve BlackCat'in aynı ağa art arda saldırdığını bildirdi. İlk iki saldırı iki saat içinde gerçekleşti ve üçüncü saldırı iki hafta sonra gerçekleşti. Her fidye yazılımı grubu kendi fidye notunu bıraktı ve bazı dosyalar üçlü şifrelendi.

3 yollu saldırı, üçlü şifreleme sağlar

Sophos'un kıdemli güvenlik danışmanı John Shier, "Üç tane olmayı bırakın, bir siber suç grubundan tek bir fidye yazılımı uyarısı almak bile yeterince kötü" dedi. “Birden çok saldırgan, özellikle dosyalar üçlü şifrelendiğinde, kurtarma için yepyeni bir karmaşıklık düzeyi yaratıyor. Önleme, tespit ve müdahale ile siber güvenlik, her boyutta ve türde kuruluş için kritik öneme sahiptir - hiçbir kuruluş saldırılardan muaf değildir."

🔎 Hive, LockBit ve BlackCat gibi fidye yazılımı çetelerinin çoklu saldırısı bu şekilde çalışır (Resim: Sophos).

Teknik belge, kripto madenciler, uzaktan erişim Truva Atları (RAT'ler) ve botlar dahil olmak üzere diğer örtüşen siber saldırı örneklerini açıklar. eğer geçmişteAynı sistemi hedefleyen birden fazla saldırgan, saldırılar genellikle aylar veya yıllara yayıldı. Mevcut Sophos tanıtım belgesinde açıklanan saldırılar birkaç gün ve hafta içinde gerçekleşti - bir vakada eş zamanlı olarak bile. Kuruluşlar genellikle saldırganlar tarafından ağa aynı savunmasız giriş noktasından saldırır.

Siber gangsterler arasındaki rekabet ve işbirliği

Genellikle siber suçlular rekabet eder ve bu da birden fazla saldırganın aynı anda çalışmasını zorlaştırır. Çoğunlukla aynı sistem üzerinden rakiplerini ortadan kaldırırlar. Günümüzün RAT'leri genellikle suç forumlarında bot öldürme olasılığına işaret ediyor. Üç fidye yazılımı grubunun yer aldığı saldırıda BlackCat, sistemdeki son fidye yazılımı grubu oldu ve yalnızca kendi faaliyetlerinin değil, LockBit ve Hive faaliyetlerinin izlerini de sildi. Başka bir durumda, bir sisteme LockBit fidye yazılımı bulaştı. Yaklaşık üç ay sonra, Conti ile bağlantılı bir grup olan Karakurt Ekibinin üyeleri, verileri çalmak ve fidye talep etmek için LockBit tarafından oluşturulan arka kapıyı kullanmayı başardı.

LockBit ayrıca üyelerin işbirliği yapmasına olanak tanır

“Genel olarak, fidye yazılımı grupları birbirlerine açıkça düşman görünmüyor. Aslında LockBit, üyelerinin rakiplerle işbirliği yapmasını özel olarak yasaklamıyor" diyor Shier. "İşbirliğine dair hiçbir kanıtımız yok. Ancak saldırganların, giderek daha rekabetçi hale gelen bir pazarda saldırılacak yalnızca sınırlı sayıda hedef olduğunu fark etmeleri mümkündür. Ya da birden çok saldırı gibi bir hedefe ne kadar çok baskı uygulanırsa, kurbanların ödeme yapma olasılığının o kadar yüksek olduğuna inanıyorlar. Üst düzey tartışmalar yapabilir ve bir grubun verileri şifrelemesi ve diğerinin dışarı sızması gibi karşılıklı yarar sağlayan anlaşmalar yapabilirler. Bir noktada, bu grupların birlikte çalışıp bu yaklaşımı daha ileri götürmeye veya daha rekabetçi olmak isteyip istemeyeceklerine karar vermeleri gerekecek. Ancak şu anda oyun alanı farklı gruplardan gelen çok sayıda saldırıya açık.”

Ağ geçitleri olarak yama uygulanmamış güvenlik açıkları

Teknik incelemede açıklanan saldırılarda, ilk bulaşanların çoğu yama uygulanmamış güvenlik açıklarından geldi. Bunlar, Log4Shell, ProxyLogon ve ProxyShell'deki boşlukları veya kötü yapılandırılmış veya güvenli olmayan RDP (Uzak Masaüstü Protokolü) sunucularını içerir. Birden fazla saldırganın yer aldığı çoğu durumda, kurbanlar ilk saldırıyı etkili bir şekilde düzeltmede başarısız oldu ve gelecekteki siber suç faaliyetlerine açık kapı bıraktı. Bu, aynı RDP yanlış yapılandırmalarının yanı sıra RDWeb veya AnyDesk gibi uygulamaları takip saldırıları için kolayca istismar edilebilir bir yol haline getirdi. Korunmasız veya güvenliği ihlal edilmiş RDP ve VPN sunucuları, karanlık ağda satılan en popüler "teklifler" arasındadır.

Aktif Düşman Başucu Kitabı

Shier, "2021 için mevcut Active Adversary Playbook'ta Sophos, işletmelerin birden çok durumda aynı anda saldırıya uğradığını ve bunun büyüyen bir trend olabileceğini buluyor" diyor. "Birden fazla saldırıdaki artışın yine de vaka bazında izlenmesi gerektiği gerçeği, siber suçlulara istismar edilebilir sistemler aracılığıyla bu yönde daha da ileri gitme fırsatı veriyor."

Yeraltındaki suçlulara ilişkin ayrıntılar ve sistemlerin bu tür saldırılardan nasıl korunacağına ilişkin pratik tavsiyeler dahil olmak üzere birden fazla siber saldırı hakkında daha fazla bilgi edinmek için Sophos'tan Çoklu Saldırganlar: Açık ve Mevcut Bir Tehlike teknik incelemesinin tamamını indirin.

Daha fazlası Sophos.com'da

Sophos Hakkında Sophos, 100 ülkede 150 milyondan fazla kullanıcı tarafından güvenilmektedir. Karmaşık BT tehditlerine ve veri kaybına karşı en iyi korumayı sunuyoruz. Kapsamlı güvenlik çözümlerimizin kurulumu, kullanımı ve yönetimi kolaydır. Sektördeki en düşük toplam sahip olma maliyetini sunarlar. Sophos uç noktalar, ağlar, mobil cihazlar, e-posta ve web için ödüllü şifreleme çözümleri ve güvenlik çözümleri sunar. Tescilli analiz merkezlerinden oluşan küresel ağımız SophosLabs'tan da destek var. Sophos'un genel merkezi Boston, ABD ve Oxford, İngiltere'dedir.

Konuyla ilgili makaleler

[starboxid=USER_ID] <>ff7f00