Çinli bilgisayar korsanları sahte mesajlaşma uygulamalarını kullanarak kişisel kullanıcı verilerine erişiyor. Buna mesaj içeriği, iletişim bilgileri ve çağrı kayıtları da dahildir. Özellikle kalleş: Meşru uygulamalar olarak gizlenen iki hata, Google Play ve Samsung Galaxy Store'un resmi uygulama mağazalarında mevcuttu.

Uygulamalar hala Koreli üreticiden temin edilebilmektedir. Mayıs 2023 itibarıyla bilgisayar korsanları dünya çapında binlerce kullanıcıyı hedef aldı. Ana hedef Almanya'dır. ESET araştırmacısı Lukas Stefanko liderliğindeki ekip, kendilerini meşru Signal ve Telegram mesajlaşma programları olarak gizleyen "Signal Plus Messenger" ve "FlyGram" adlı iki uygulamayı keşfetti. Her ikisi de daha önce Çin'deki Uygurlara ve diğer azınlıklara baskı yapmak için kullanılan BadBazaar casus yazılımını yüklüyor.

Signal ve Telegram için sahte uygulamalar

Casus uygulamalar orijinal uygulamalarla aynı işlevlere sahiptir: kullanıcılar bunları şüphe uyandırmadan mesaj yazmak ve resim göndermek için kullanabilirler. Her iki uygulama da ESET tarafından keşfedildikten sonra Google Play Store'dan kaldırıldı ancak uzun süre Samsung Galaxy Store'da hâlâ mevcuttu. Sahte uygulamalar, uygulamaların ve APK'ların bulunduğu çeşitli sitelerde hâlâ bulunabilir.

Bilgisayar korsanları nasıl çalıştı?

Signal ve Telegram açık kaynaklı uygulamalardır. Bu, herkesin kaynak kodunuzu görüntüleyebileceği ve değiştirebileceği anlamına gelir. Bilgisayar korsanları, zararlı kodlarını habercilerin işleyen temel yapısına ekleyerek bundan yararlandı. Daha sonra bunları uygulama mağazalarında yayınladılar. Bu yöntemin siber suçlular açısından avantajı, "yeni" uygulamanın orijinaliyle aynı işlevselliğe sahip olması ve yasallık görünümü vermesidir. Pratikte kullanıcılar resmi uygulamadan herhangi bir fark görmüyorlar.

Signal Messenger Plus'ı ilk kez başlattıktan sonra kullanıcının, Android için resmi Signal uygulamasında olduğu gibi oturum açması gerekir. Kötü amaçlı yazılım daha sonra bilgisayar korsanlarının sunucularına bağlanır. Uygulama, "Cihazı bağla" işlevini kötüye kullanarak mesajları gözetliyor. Bu, ele geçirilen cihazın saldırganın Signal cihazına otomatik olarak bağlanmasıyla gerçekleştirilir. Bu casusluk yöntemi benzersizdir, çünkü bu özellik şimdiye kadar kötü amaçlı yazılımlar tarafından hiç suistimal edilmemiştir.

Sahte Telegram uygulaması FlyGram

Kurban aynı zamanda resmi habercinin gerektirdiği şekilde sahte Telegram uygulaması FlyGram'a da giriş yapıyor. Kayıt tamamlanmadan önce bile FlyGram ve BadBazaar kötü amaçlı yazılımı, cihazdaki hassas bilgileri çalma fırsatına sahip. Kullanıcı, bilgisayar korsanları tarafından eklenen belirli bir özelliği etkinleştirdiyse FlyGram, Telegram yedeklemelerine erişebilir. Bu özellik en az 13.953 kullanıcı hesabında aktifti. Saldırganlar, kişi listeleri, çağrı kayıtları, cihaz ve ağ bilgileri gibi bazı meta verileri günlüğe kaydetmek için FlyGram'ı kullanabilir. Ancak bilgisayar korsanlarının Telegram'da gönderilen verilere ve mesajlara erişimi yok.

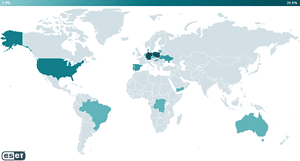

Dünya çapındaki kullanıcılar etkilendi

ESET birçok ülke ve bölgede sahte uygulama etkinliği kaydetti. Avrupa'daki Android cihazlar, özellikle Almanya ve Polonya bu durumdan özellikle etkileniyor. Kötü amaçlı yazılım aynı zamanda Avustralya, Güney Amerika, Afrika ile Kuzey ve Güney Amerika'da da aktif. Ayrıca siber suçlular, Google Play Store'daki bir Uygur Telegram grubunda FlyGram'a bir bağlantı dağıttı. BadBazaar kötü amaçlı yazılım ailesinden uygulamalar daha önce Uygurlara ve Çin dışındaki Türkçe konuşan diğer etnik azınlıklara karşı kullanılmıştı.

Bilinmeyen geliştiricilerin uygulamalarına dikkat edin

Kullanıcılar, mesajlaşma hizmetlerini ve diğer uygulamaları yüklerken her zaman geliştiriciye veya hizmetin arkasındaki şirkete dikkat etmelidir. Şüpheniz varsa her zaman resmi üreticiyi seçmelisiniz. İki sahte mesajlaşma uygulaması hâlâ Samsung Galaxy Store'dan ve çeşitli üçüncü taraf sitelerden indirilebilir. Hiçbir durumda kullanıcıların bunları akıllı telefonlarına yüklemelerine izin verilmez. Mobil cihazlar da dahil olmak üzere bir güvenlik uygulamasının kullanılması da tavsiye edilir. Bu, uygulamanın erken bir aşamada indirilmesini veya kurulmasını önler ve sisteme bulaşmasını önler.

Daha fazlası ESET.com'da

ESET Hakkında ESET, merkezi Bratislava'da (Slovakya) bulunan bir Avrupa şirketidir. 1987'den beri ESET, 100 milyondan fazla kullanıcının güvenli teknolojilerden yararlanmasına yardımcı olan ödüllü güvenlik yazılımı geliştirmektedir. Geniş güvenlik ürünleri portföyü, tüm büyük platformları kapsar ve dünya çapındaki işletmelere ve tüketicilere performans ile proaktif koruma arasında mükemmel bir denge sunar. Şirketin 180'den fazla ülkede küresel bir satış ağı ve Jena, San Diego, Singapur ve Buenos Aires'te ofisleri bulunmaktadır. Daha fazla bilgi için www.eset.de adresini ziyaret edin veya bizi LinkedIn, Facebook ve Twitter'da takip edin.