Fidye yazılımı saldırısı çoğu şirket için sınır olarak yeterlidir. Ancak, güvenlik uzmanları için oldukça heyecan verici olsa da, aynı anda iki kişi bir kıyamet senaryosudur. Sophos, aynı zamanda modern ve geleneksel fidye yazılımı taktiklerinin bir çatışması olan nadir vakaya daha yakından baktı.

Sophos, Karma fidye yazılımı operatörlerinden gelen bir fidye notunun 24 saat sonra Conti Group tarafından şifrelendiği ikili fidye yazılımı saldırısına ilişkin araştırmasını yayınladı. Başka bir fidye yazılımı topluluğu olan Conti, aynı zamanda virüs bulaşmış ağ üzerinde çalışıyordu.

Karma grubu Conti grubuyla aynı ağda buluşuyor

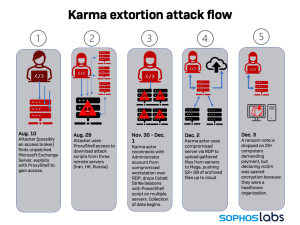

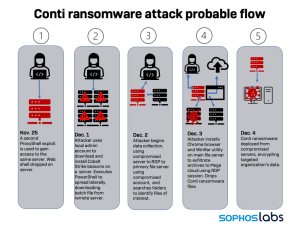

Sophos analistleri, raporlarında ikili saldırıyı ayrıntılı olarak anlatıyor ve her iki aktörün de yama uygulanmamış bir Microsoft Exchange Sunucusu aracılığıyla ağa nasıl eriştiklerini açıklıyor. Ancak bundan sonra, saldırılarını başlatmak için farklı taktikler kullandılar.

Sophos Kıdemli Tehdit Araştırmacısı Sean Gallagher, Karma ve Conti'nin nasıl davrandığını açıklıyor: "Çift fidye yazılımı saldırısının kurbanı olmak, her kuruluş için bir kabus senaryosudur. Toplamda, Conti ve Karma saldırganlarının hedeflenen ağda eşzamanlı olarak hareket ettikleri dört günlük bir süre belirlenebilir: birbirlerinin etrafında hareket ettiler, indirmeler yaptılar, komut dosyalarını çalıştırdılar, Cobalt Strike'ı kurdular ve verileri toplayıp sızdırdılar.

Conti Group, Karma Şantajını Bastırıyor

Karma aktörleri, Bitcoin ödemesi talep eden bilgisayarlara bir fidye notu bırakarak önce saldırılarının son aşamasını gerçekleştirdi. Tazminat olarak, çalınan veriler yayınlanmayacaktır. Ardından Conti, hedeflenen dosyaları ironik bir şekilde Karma fidye notu da dahil olmak üzere daha geleneksel bir fidye yazılımı yöntemi kullanarak şifreleyerek harekete geçti.

Son zamanlarda, saldırıları için aynı fidye yazılımını kullanan bilgisayar korsanı gruplarının bir araya gelerek hedef ağa sızmak için ProxyShell istismarlarını kullandığı daha fazla vaka görüyoruz. Kurbanlarına erişmek için aynı güvenlik açığından yararlanan farklı aktörlerin örnekleri de vardır. Tamamen ilgisiz iki fidye yazılımı grubunun aynı anda bir hedefe saldırdığı mevcut durum, fidye yazılımı ortamının ne kadar kalabalık ve rekabetçi hale geldiğini gösteriyor.”

İkili saldırı - bir zaman dizisi

- 10. Ağustos 2021

Sophos analistleri, saldırının bu gün başlatıldığını varsayıyorlar. Muhtemelen siber suç ekosisteminde bir tür komisyoncu olarak hareket eden ve sistemlere çalıntı erişim satan erişim aracıları tarafından başlatılan suçlular, ağa erişim kazanmak ve güvenliği ihlal edilmiş sunucuda bir üssün güvenliğini sağlamak için bir ProxyShell güvenlik açığı kullanıyor.

- 30. Kasım 2021

Soruşturma, Karma'nın 30 Kasım 2021'de ortaya çıkmasından ve 52 GB'tan fazla veriyi buluta sızdırmasından önce neredeyse dört ay geçtiğini ortaya koyuyor.

- 3. 2021. Dezember XNUMX Aralık XNUMX

Bu tarihte üç etkinlik gerçekleştirilecek:

Karma saldırganları, fidye talep eden 20 bilgisayara bir fidye notu bırakır, aksi takdirde verilerin şifresini çözemezler.

Bu arada, Conti arka planda sessizce çalıştı ve bilgileri sızdırdı.

Kurban, karma saldırıya karşı yardım için Sophos Olay Müdahale Ekibini gemiye getirdi.

- 4. 2021. Dezember XNUMX Aralık XNUMX

Conti fidye yazılımını kullanıma sunuyor. Adli tıp incelemelerinde Sophos ekibi, 25 Kasım 2021'de konuşlandırılan başka bir ProxyShell güvenlik açığına yönelik Conti saldırısının başlangıcını takip etti.

Koruma olarak teknolojinin birleşimi

Gallagher, bu tür saldırılara karşı koruma sağlamak için teknoloji ve insan uzmanlığının birleşimini öneriyor: "İlk erişim aracısının iki farklı fidye yazılımı grubuna erişim satıp satmadığı veya savunmasız Exchange Server'ın birden çok fidye yazılımı saldırganı için talihsiz bir hedef olup olmadığı belirsizliğini koruyor. Gerçek şu ki, çift fidye yazılımı saldırısı mümkündü. Bu, bilinen güvenlik açıklarına anında yama uygulamak ve saldırganları saldırı zincirlerinin her aşamasında tanımlayıp engelleyebilen iletişim halindeki bir BT güvenlik sistemine güvenmek için güçlü bir argümandır. Bir sonraki adımda, proaktif, insan liderliğindeki tehdit araması, herhangi bir şüpheli davranışı ayrıntılı olarak araştırabilir. Bu, beklenmedik uzaktan oturum açma veya meşru araçların normal kalıplarının dışında kullanılması gibi şeyleri içerir; bu durumların tümü, yaklaşan bir fidye yazılımı saldırısının erken belirtileri olabilir.”

Güvenlik şirketleri de saldırıya uğruyor

Geçen hafta Ukraynalı bir güvenlik araştırmacısı, Conti grubuna ait birkaç yıllık sohbet günlüklerini ve dosyalarını yayınladı. Bu günlükler, Conti grubunun Sophos Intercept X'i nasıl lisanslamaya çalıştığını da belirtiyor.ve başarısız oldu. Sohbete göre, bunu en son kötü amaçlı yazılımlarını test etmek ve Sophos ürünleri tarafından tespit edilip edilmeyeceğini görmek için yaptılar. Bu, siber suçluların yaygın bir uygulamasıdır ve bu nedenle Sophos'ta çeşitli önleyici tedbirler etkindir.

Sohbet günlükleri, Conti'nin Sophos ürünlerini devre dışı bırakma girişimlerinin başarısız olduğunu ve ardından bir sonraki adım olarak bir lisans satın almak için bir denemeyi etkinleştirdiklerini gösteriyor. Conti'nin amacı, suç faaliyetlerine yönelik Sophos çözümünü incelemekti. Lisans almaya çalışırken, Ukrayna'nın Kiev kentinde olduğu iddia edilen hayali DocSoft şirketi Sophos güvenlik mekanizmaları tarafından tespit edildi. Yerel ortak, herhangi bir yanlış anlaşılmayı ortadan kaldırmak için Sophos ile birlikte bir video konferans önerdikten sonra, işlem Conti Group tarafından iptal edildi.

Daha fazlası Sophos.com'da

Sophos Hakkında Sophos, 100 ülkede 150 milyondan fazla kullanıcı tarafından güvenilmektedir. Karmaşık BT tehditlerine ve veri kaybına karşı en iyi korumayı sunuyoruz. Kapsamlı güvenlik çözümlerimizin kurulumu, kullanımı ve yönetimi kolaydır. Sektördeki en düşük toplam sahip olma maliyetini sunarlar. Sophos uç noktalar, ağlar, mobil cihazlar, e-posta ve web için ödüllü şifreleme çözümleri ve güvenlik çözümleri sunar. Tescilli analiz merkezlerinden oluşan küresel ağımız SophosLabs'tan da destek var. Sophos'un genel merkezi Boston, ABD ve Oxford, İngiltere'dedir.