Google, bulut hizmetlerinde Cloud Armor hizmetini de sunmaktadır. Bunun amacı, müşterileri DDoS saldırılarından korumaktır. Haziran ayında ağ, saniyede 7 milyon istekle bugüne kadarki en büyük DDoS saldırısını (katman 46) püskürttü.

Son yıllarda Google, dağıtılmış hizmet reddi (DDoS) saldırılarının sıklık ve boyut olarak katlanarak arttığını gözlemledi. Günümüzün internete dönük iş yükleri sürekli saldırı riski altındadır. Etki, meşru kullanıcıların performansını düşürür. Ek olarak, iş açısından kritik iş yüklerinin tamamen kullanılamamasına kadar artan işletme ve barındırma maliyetleri vardır.

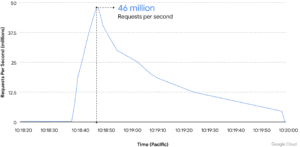

Saniyede 46 milyon vuruş!

1 Haziran'da bir Google Cloud Armor müşterisi, saniyede 46 milyon istekle zirveye ulaşan bir dizi HTTPS DDoS saldırısının hedefi oldu. Bu, bugüne kadar bildirilen en büyük Katman 7 DDoS'tur - daha önce bildirilen kayıttan en az %76 daha büyük. Saldırının ölçeği hakkında bir fikir vermek için bu, kabaca tüm günlük sorguların Wikipedia'ya yalnızca 10 saniyede gönderilmesine eşdeğerdir.

Cloud Armor Uyarlanabilir Koruma, trafiği saldırı yaşam döngüsünün başlarında tespit edip analiz edebildi. Cloud Armor, müşteriyi tavsiye edilen bir koruma kuralıyla uyardı ve bu kural, saldırı tam kapsamına ulaşmadan devreye alındı. Cloud Armor saldırıyı engelledi ve müşterinin hizmetinin çevrimiçi kalmasını ve son kullanıcılarına hizmet vermeye devam etmesini sağladı.

132 ülkeden cihazlarla botnet

Beklenmedik derecede yüksek trafik hacmine ek olarak, saldırının başka dikkate değer özellikleri de vardı. Saldırıya katkıda bulunan 5.256 ülkeden 132 kaynak IP vardı. Bu 4 ülke, Endonezya, Brezilya, Hindistan ve Rusya tek başına toplam saldırı trafiğinin yaklaşık %31'ine katkıda bulundu. Saldırı, oluşturulması için ek bilgi işlem kaynakları gerektirecek olan şifrelenmiş istekleri (HTTPS) kullandı. Trafiği incelemek ve saldırıyı etkili bir şekilde azaltmak için şifrelemeyi durdurmak gerekli olsa da, Google'ın HTTP ardışık düzenini kullanması nispeten daha az TLS el sıkışması gerektiriyordu.

Kaynak IP'lerin yaklaşık %22'si (1.169), bu düğümlerden gelen istek hacmi saldırı trafiğinin yalnızca %3'ünü temsil etse de Tor çıkış düğümlerine karşılık geldi. Güvenlik açığı bulunan hizmetlerin doğası gereği Tor'un saldırıya karışmasının rastgele olduğuna inansak da, analizimiz zirvenin %3'ünde bile (1,3 milyon U/s'den fazla), Tor çıkış düğümlerinin önemli bir Web uygulamaları ve hizmetleri yaşadığını gösteriyor. Tor'a çok fazla istenmeyen trafik gönderebilir.

Google.com'da daha fazlası