Şu anda en aktif fidye yazılımı grubu olan LockBit, Nisan ayında faaliyetlerini macOS cihazlarına genişletti. Ayrıca, PaperCut yazıcı yazılımındaki güvenlik açıklarından aktif olarak yararlanılmaktadır. Eğitim sektörüne saldırmayı seven Vice Society ve Play, yeni yöntemler geliştirdi. Nisan ayında tespit edilen tehditlere kısa bir genel bakış.

Tam da Mac ekosisteminin geleneksel olarak neredeyse fidye yazılımı içermemesi nedeniyle, LockBit'in yeni macOS fidye yazılımı tehdit ortamında tehlikeli bir gelişmedir. Yeni eylemler, LockBit'in operasyonlarını daha da çeşitlendirdiğini ve şu anda aktif olarak macOS için bir kötü amaçlı yazılım geliştirdiğini gösteriyor. macOS'un arm64 mimarisini hedefleyen değişken, ilk olarak Kasım ve Aralık 2022'de VirusTotal'da göründü, ancak Nisan 2023'ün sonuna kadar fark edilmedi.

LockBit şifreleyici test aşamasında

Ancak şu ana kadar Malwarebytes tarafından analiz edilen LockBit macOS örnekleri zararsız görünüyor. Kötü amaçlı yazılım, geçersiz bir imza kullanır ve arabellek taşmaları gibi, macOS altında çalışırken erken sonlandırmaya yol açan hatalardan etkilenir. Malwarebytes Mac ve Mobil Platformlar Direktörü Thomas Reed, "Mevcut haliyle, LockBit şifreleyici çok olgun görünmüyor" dedi. "Ancak, gelecekteki testlerin ne kadar umut verici olduğuna bağlı olarak, gerçek işlevselliği gelecekte iyileşebilir."

Malwarebytes'e göre, LockBit'in bir macOS fidye yazılımı varyantı üzerindeki çalışması, gelecekte Mac ekosistemine daha fazla fidye yazılımının geleceğinin bir işareti olabilir.

Cl0p, PaperCut yazıcı yazılımındaki güvenlik açıklarından yararlanır

Mart ayında GoAnywhere MFT'deki sıfır günlük bir güvenlik açığından ve toplam 0 saldırıdan yararlanmasıyla tanınan Rus bilgisayar korsanı grubu Cl104p, Nisan ayında Microsoft tarafından şirket verilerini çalmak için PaperCut'taki kritik güvenlik açıklarından yararlandığı tespit edildi.

PaperCut, Nisan ayında hem Cl0p hem de LockBit tarafından saldırıya uğrayan bir baskı yönetimi yazılımıdır. İki ciddi güvenlik açığından yararlanıldı: biri uzaktan kod yürütülmesine (CVE-2023-27350) izin veren ve diğeri bilgilerin ifşasına izin veren (CVE-2023-27351). Cl0p üyeleri, ağ üzerinden gizlice girip verileri çalmak için TrueBot kötü amaçlı yazılımını ve bir Cobalt Strike işaretini kullandı. Aksi takdirde, fidye yazılımı çetesi Nisan ayında yalnızca dört saldırıyla büyük ölçüde geri çekildi.

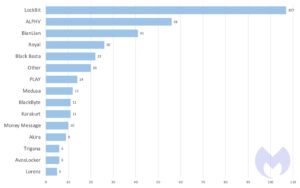

Malwarebytes'in tehdit istihbaratı ekibi tarafından yapılan analize göre LockBit, Nisan 2023'te bir kez daha en aktif fidye yazılımı grubu oldu. Dark web sızıntı web sitesinde toplam 107 kurban bildirdi. Bunu 56 kişi ile ALPHV, 41 kişi ile BianLian, 26 kişi ile Royal ve 22 kişi ile Black Basta izledi.

Vice Society ve Play sofistike yöntemler geliştiriyor

Eğitim sektörüne yönelik saldırılarıyla tanınan fidye yazılımı grubu Vice Society, yakın zamanda otomatik veri hırsızlığı için bir PowerShell komut dosyası yayınladı. Palo Alto Networks Unit 42 tarafından keşfedilen veri hırsızlığı aracı, tespit edilmekten kaçınmak için zekice LotL (arazide yaşama) tekniklerini kullanır.

Ayrı olarak, fidye yazılımı grubu Play, siber saldırılarını daha da etkili hale getirmek için iki gelişmiş .NET aracı geliştirdi: Grixba ve VSS Copying Tool. Grixba, bir saldırının sonraki adımlarını etkili bir şekilde planlamak için virüsten koruma programlarını, EDR paketlerini ve yedekleme araçlarını tarar. VSS Kopyalama Aracı, sistem anlık görüntülerinden ve yedeklerinden dosya çalmak için Windows Birim Gölge Kopyası Hizmetini (VSS) atlar. Her iki araç da potansiyel kurbanların sistemlerine kolay kurulum sağlamak için Costura .NET geliştirme aracı kullanılarak geliştirilmiştir.

Vice Society, Play ve diğer fidye yazılımı grupları giderek daha karmaşık hale gelen LotL yöntemlerini ve Grixba gibi gelişmiş araçları kullanırken, bir ağ içindeki hem kötü amaçlı araçları hem de yasal araçların kötü niyetli kullanımını proaktif olarak tespit edebilmek, kuruluşlar ve savunma stratejileri için giderek daha kritik hale geliyor. .

Bir anın var mı?

2023 kullanıcı anketimiz için birkaç dakikanızı ayırın ve B2B-CYBER-SECURITY.de'nin daha iyi olmasına yardımcı olun!Yalnızca 10 soruyu yanıtlamanız yeterlidir ve anında Kaspersky, ESET ve Bitdefender'dan ödüller kazanma şansınız olur.

Buradan doğrudan ankete gidersiniz

Ülkeler: Almanya en çok etkilenen üçüncü ülke

ABD ayrıca 170 bilinen saldırı ile Nisan ayında fidye yazılımlarından en çok etkilenen ülkeler listesinin başında yer alırken, onu 19 saldırı ile Kanada takip ediyor. Almanya, Nisan ayında bilinen 15 saldırı ile üçüncü sırada yer alıyor.

Sektörler genelinde hizmet sektörü, bilinen 77 kurbanla fidye yazılımı saldırıları için en önemli hedef olmaya devam ediyor. Hem sağlık hem de eğitim sektörleri Nisan ayında güçlü artışlar gördü: Eğitim sektörü Ocak 20'ten bu yana en yüksek saldırı sayısını (2023) gördü ve sağlık sektörü de bu yıl en yüksek saldırı sayısını (37) gördü.

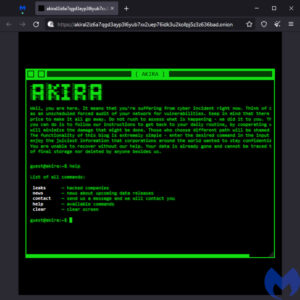

Yeni fidye yazılımı grubu Akira

Akira, Mart 2023'ten beri dünya çapındaki şirketlere saldıran yeni bir fidye yazılımı grubudur. Grup, yalnızca Nisan ayında eğitim, finans ve imalat gibi çeşitli sektörlerde faaliyet gösteren dokuz şirkete yönelik saldırıların verilerini yayınladı. Fidye yazılımı çalıştığında, Windows Gölge Birim Kopyalarını siler, dosyaları şifreler ve .akira dosya uzantısını ikincisine ekler. Çoğu fidye yazılımı çetesi gibi, Akira da şirket verilerini çalar ve ardından çifte raket sağlamak için bunları şifreler. Şu ana kadar Akira'nın sızıntı sitesinde 5,9 GB ile 259 GB arasında değişen veriler yayınlandı.

Akira, 200.000 dolardan milyonlarca dolara kadar değişen fidyeler talep ediyor ve yalnızca Akira'nın çalınan verilerinin ifşa edilmesini engellemek isteyen ancak şifre çözücüye ihtiyaç duymayan şirketler için fidye taleplerini düşürmeye istekli görünüyor.

Yeni fidye yazılımı grubu Trigona

Trigona fidye yazılımı grubu ilk olarak Ekim 2022'de ortaya çıktı ve o zamandan beri dünya çapında çeşitli sektörleri hedefliyor. Nisan ayında grubun altı saldırısı biliniyordu. Saldırganlar, hedeflenen sistemlerden hassas bilgilere erişmek ve bunları toplamak için NetScan, Splashtop ve Mimikatz gibi araçları kullanır. Ayrıca, yeni kullanıcı hesapları oluşturmak, güvenlik özelliklerini devre dışı bırakmak ve izlerini kapatmak için toplu komut dosyaları kullanırlar.

MoneyMessage fidye yazılımı

Money Message, gelişmiş şifreleme teknikleri kullanarak hem Windows hem de Linux sistemlerine saldıran yeni bir fidye yazılımıdır. Nisan ayında siber suçlular, en az XNUMX kurbanı hedef almak için Money Message fidye yazılımı kullandı. Suçlular, Tayvanlı bilgisayar donanımı üreticisi MSI (Micro-Star International) gibi milyarlarca dolar değerindeki bazı büyük şirketleri de hedef aldı.

Malwarebytes.com'da daha fazlası

Malwarebytes Hakkında Malwarebytes, ev kullanıcılarını ve işletmeleri tehlikeli tehditlerden, fidye yazılımlarından ve antivirüs programlarının tespit edemediği açıklardan yararlanmaya karşı korur. Malwarebytes, özel kullanıcılar ve şirketler için modern siber güvenlik tehditlerini önlemek için diğer antivirüs çözümlerinin yerini tamamen alıyor. 60.000'den fazla şirket ve milyonlarca kullanıcı, ortaya çıkan tehditleri önlemek ve eski güvenlik çözümlerinin kaçırdığı kötü amaçlı yazılımları ortadan kaldırmak için Malwarebyte'ın yenilikçi makine öğrenimi çözümlerine ve güvenlik araştırmacılarına güveniyor. Daha fazla bilgi için www.malwarebytes.com adresini ziyaret edin.