Malwarebytes, Haziran Fidye Yazılımı Raporunu yayınladı. Geçen ay olduğu gibi, LockBit açık ara en yaygın fidye yazılımı olmaya devam ediyor. Ondan sonra gel ama yeni gelişmeler de var. Karakurt, Black Basta, ALPHV veya BlackCat.

Malwarebytes Tehdit İstihbarat Ekibi, Haziran 44'de LockBit fidye yazılımı grubuna 2022 saldırı bağladı (Mayıs 73'deki 2022 saldırıya kıyasla). LockBit'i Haziran ayında 27 saldırı ile Karakurt, 18 saldırı ile Black Basta ve 15 saldırı ile ALPHV (aka BlackCat) izledi. Conti artık Haziran ayındaki analizde yer almıyor. Ancak bu ay, bu fidye yazılımı grubunun ortadan kaybolmasının yanı sıra Conti ile bağlantılı olduğu iddia edilen grupların çok sayıda saldırısıyla da dikkat çekiyordu.

Conti artık yok

Fidye yazılımı saldırılarının ülkelere göre dağılımına bakıldığında, geçtiğimiz ay olduğu gibi Haziran 2022'de de açık ara en çok etkilenen ülke ABD oldu: Malwarebytes, ABD ile 70 saldırı ilişkilendiriyor. İngiltere'de 11, Kanada'da 10, Almanya ve İtalya'da 9'ar saldırı gerçekleşti.

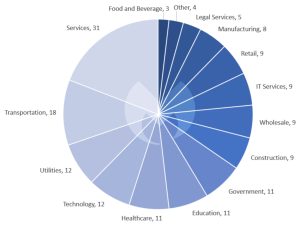

Sektörlere gelince, Mayıs ayında olduğu gibi hizmet sektörü en çok etkilenen sektör oldu: Malwarebytes'e göre bu sektör 31 saldırıdan sorumluydu. İkinci sırada 18 saldırı ile Ulaşım, onu 12 saldırı ile Kamu Hizmetleri takip ediyor.

LockBit: Fidye yazılımında baskın güç

Büyük bir sıçrama yapmadan, LockBit bu yıl fidye yazılımında baskın güç haline geldi. Sızıntı web sitesinde Haziran ayında Mayıs ayına göre daha az kurban yayınlanmasına rağmen, fidye yazılımı hala rakiplerinin çok önündeydi.

Conti, 2022'yi yüksek sesli açıklamalar yaparak ve kendi fesih numarası yapma planıyla kendi açtığı bir delikten çekerek geçirirken, LockBit tamamen işine odaklandı. LockBit, hizmet olarak fidye yazılımı (RaaS) olarak sunulur. Saldırılar, LockBit yazılımını ve hizmetlerini kullanma karşılığında LockBit organizasyonuna satın alınan fidye parasının yüzde 20'sini ödeyen "kalem testçileri" olarak adlandırılan ortaklar tarafından gerçekleştiriliyor.

LockBit, "Biz Hollandalıyız - Rus değiliz" reklamını yapıyor

Bazı fidye yazılımı çeteleri öncelikle tanıtım yapmak isterken, LockBit daha çok kullanıcılarının ne düşündüğüyle ilgileniyor gibi görünüyor. Ortak site, şirketi özellikle Rus rakiplerinden ayırmayı amaçlayan bir ifadeyle başlıyor: "Hollanda'da bulunuyoruz, tamamen politik değiliz ve yalnızca parayla ilgileniyoruz."

Aksi takdirde, web sitesi, fidye yazılımı grubunun güvenilirliğini ve ortaklarını dinlemeye istekli olduğunu göstermeyi amaçlayan ifadelerle doludur. Örneğin, üyelere sorulur, "En sevdiğiniz özelliklerden birini burada bulamazsanız, lütfen bize bildirin." "Biz hiç kimseyi aldatmadık ve her zaman anlaşmalarımıza sadık kaldık" şeklinde devam eder. ortak çekiciliği ve yüksek maliyetli hatalardan kaçınma yeteneği, LockBit'in bu yılki başarısının ardındaki neden gibi görünüyor.

Yeni bir Darknet sayfası içeren LockBit 3.0

Buna rağmen LockBit, Haziran 2022'de manşetlere taşındı. Fidye yazılımı grubu, karanlık ağda yeni bir web sitesi ve bir hata ödül programı ile birlikte LockBit 3.0'ı başlattı. İkincisi, LockBit'in web sitesinde ve yazılımındaki güvenlik açıklarını bulan, parlak fikirler sunan veya LockBit ortaklık programının başkanını başarılı bir şekilde ifşa eden için XNUMX milyon dolara kadar ödül sözü verdi.

LockBit'in bu meblağları ödeme konusunda ciddi bir niyeti olup olmadığı henüz belli değil. Ancak grup, yazılımlarını geliştirmek ve uygulamalarını iyileştirmek için böcek ödülünü gerçekten kullanmayı amaçlıyorsa, kolluk kuvvetlerini ve güvenlik araştırmacılarını değerli bilgilerden çalabilir.

Conti: Sızıntı web sitesi Haziran ayında kayboldu

Beklendiği gibi, Conti'nin sızdırılan web sitesi, birkaç haftalık hareketsizliğin ardından Haziran ayında ortadan kayboldu. Malwarebytes tehdit istihbarat ekibinin Mayıs ayında bildirdiği gibi, Advintel tarafından geçen ay yapılan araştırma, grubun Rus devletiyle yakınlaşmasının mağdur avukatları fidye ödemeye karşı onları uyarmaya sevk ettiğini gösterdi. Çünkü bunlar yaptırımlara yol açabilirdi.

Grubun geliri kuruyunca, Conti liderlerinin markayı emekliye ayırmak için bir plan yaptıkları bildirildi. Üyelerini Black Basta, BlackByte, Karakurt, Hive ve ALPHV gibi diğer fidye yazılımı gruplarına ayırdılar ve kendi ölümlerini taklit ettiler. Malwarebytes Tehdit İstihbarat Ekibi, Conti'nin Mayıs ayı sonunda geri çekilmesiyle ilgili olarak üyelerine dahili bir duyuru gönderdiğini ve dahili sohbet sunucularının aynı zamanlarda kullanılamaz hale geldiğini doğrulayabildi. Sızan web sitesi 22 Haziran 2022'de ortadan kayboldu ve hala kullanılamıyor.

BlackBasta, Conti'nin yerini alıyor

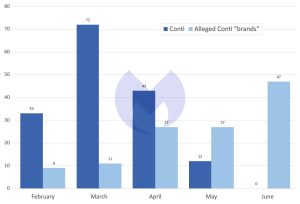

Conti'nin kapanması, Nisan ayında Black Basta'nın aniden ortaya çıkışının yanı sıra faaliyetteki artış ve Haziran ayında yeni bir Karakurt sızıntı web sitesinin ortaya çıkmasıyla aynı zamana denk geldi. Bu bir tesadüf olabilir, ancak Malwarebytes Tehdit İstihbarat Ekibi, Black Basta, BlackByte ve Karakurt'un birleşik etkinliğinin geçen ay Conti'ninkine benzer seviyelere ulaştığını tespit etti.

Eğilimler: Müşterileri ve çalışanları ilk kez doğrudan hedefleme

Özellikler ve hatta fidye yazılımının dağıtılma ve dağıtılma şekli, bir fidye yazılımı grubundan diğerine çok az değişiklik gösterir ve yalnızca yavaş gelişir. Bu nedenle, son yıllardaki en büyük yenilikler, fidye yazılımı gruplarının nasıl iş yaptıkları ve fidye toplamaları için kurbanlarına nasıl baskı yaptıkları konusunda yatıyor gibi görünüyor.

Haziran ayında, Malwarebytes Tehdit İstihbarat Ekibi daha önce gözlemlenmemiş birkaç şey gözlemledi: Örneğin, daha önce açıklandığı gibi, LockBit grubu hatalar için ödüller sunuyordu. ALPHV Grubu ilk kez sızan bir web sitesiyle bir otelin çalışanlarına ve müşterilerine seslendi.

Şirket yöneticileri hedef alındı

🔎 Conti'nin bilinen saldırıları ile Black Basta, BlackByte ve Karakurt'un bilinen saldırılarının karşılaştırması, Şubat-Haziran 2022 (Resim: Malwarebytes).

Fidye yazılımı grupları, baskıyı artırmak için şimdiden şirket yöneticilerini hedef almaya çalıştı. Ancak ALPHV'nin çalışanlara ve müşterilere, bu durumda otel misafirlerine özel bir web sitesi ile hitap etmesi yeni bir olgudur. İkincisi karanlık ağda değil, halka açık internetteydi. Web sitesi, konukların ve personelin, saldırıda ALPHV tarafından çalınan 112 GB'lık kişisel bilgileri aramalarına ve kişisel bilgilerinin bu bilgiler arasında olup olmadığını görmelerine izin verdi. Görünüşe göre bu yeni taktik, otel işletmecisine fidyeyi ödemesi için daha fazla baskı yapmayı amaçlıyordu.

ALPHV, siteyi halka açık web'e koyarak bilgileri teknik olmayan kullanıcılar için çok daha erişilebilir hale getirdi. Ancak, site kapatılmadan önce yalnızca birkaç gün kullanılabilirdi. Malwarebytes Tehdit İstihbarat Ekibi, fidye yazılımı grubunun bunun olacağını kesinlikle bildiğine inanıyor. Bununla birlikte, muhtemelen, web sitesinin yalnızca müzakereleri bu şekilde etkilemek için yeterli ilgiyi çekecek kadar uzun süre var olması gerekiyordu.

ALPHV, kullanıcı yardımı ile tanıtıldı

Bu tür yenilikler yeni bir şey değil. Fidye yazılımı grupları sürekli olarak yeni fikirleri deniyor. İşe yaramayan deneyler unutulur. Ve işe yarayanlar, diğer gruplar tarafından hızla kopyalanır. Bu durumda, deney başarılı olmuş gibi görünmüyor. Kurban şimdi karanlık ağdaki ALPHV ana sayfasında göründü. Bu genellikle fidye ödeme baskısına direndiğini gösterir.

Malwarebytes.com'da daha fazlası

Malwarebytes Hakkında Malwarebytes, ev kullanıcılarını ve işletmeleri tehlikeli tehditlerden, fidye yazılımlarından ve antivirüs programlarının tespit edemediği açıklardan yararlanmaya karşı korur. Malwarebytes, özel kullanıcılar ve şirketler için modern siber güvenlik tehditlerini önlemek için diğer antivirüs çözümlerinin yerini tamamen alıyor. 60.000'den fazla şirket ve milyonlarca kullanıcı, ortaya çıkan tehditleri önlemek ve eski güvenlik çözümlerinin kaçırdığı kötü amaçlı yazılımları ortadan kaldırmak için Malwarebyte'ın yenilikçi makine öğrenimi çözümlerine ve güvenlik araştırmacılarına güveniyor. Daha fazla bilgi için www.malwarebytes.com adresini ziyaret edin.