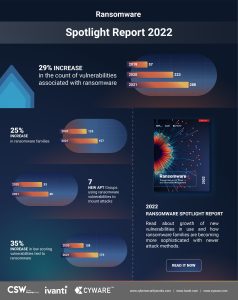

Bilgisayar korsanları, sıfırıncı gün güvenlik açıklarını ve tedarik zincirini giderek daha fazla hedef alıyor. Geçen yıla göre %29 daha fazla fidye yazılımı ilişkili CVE'ler ve %26 daha fazla fidye yazılımı ailesi. Bunlar, Ivanti Fidye Yazılımı Raporu 2022'nin yalnızca bazı bulgularıdır.

Güvenlik satıcısı Ivanti, Cyber Security Works, bir CNA (Certify Numbering Authority) ve Cyware ile ortaklaşa yürütülen Fidye Yazılımları Öne Çıkan Yıl Sonu Raporunun sonuçlarını yayınladı. Rapor, 32'de 2021 yeni fidye yazılımı ailesi belirleyerek toplamı 157'ye çıkararak yıllık %26'lık bir artış elde etti. Rapor, bu fidye yazılımı gruplarının giderek daha fazla yama uygulanmamış güvenlik açıklarını hedeflediğini gösteriyor. Ayrıca ciddi saldırılar başlatmak için sıfırıncı gün güvenlik açıklarını silah haline getirmekte son derece hızlıdırlar. Aynı zamanda, saldırı vektörlerini genişletiyor ve kurumsal ağları tehlikeye atmanın ve geniş kapsamlı sonuçları olan saldırıları tetiklemenin yeni yollarını buluyorlar.

Raporun en önemli bulguları ve eğilimleri

Yama uygulanmamış güvenlik açıkları, fidye yazılımı grupları tarafından kullanılan en önemli saldırı vektörleri olmaya devam ediyor.

Analiz, geçen yıl fidye yazılımıyla ilişkili 65 yeni güvenlik açığı ortaya çıkardı. Bu da bir önceki yıla göre %29'luk bir artışa karşılık geliyor. Bu, fidye yazılımıyla ilgili güvenlik açıklarının toplam sayısını 288'e çıkarıyor. Endişe verici bir şekilde, bu yeni eklenen güvenlik açıklarının üçte birinden fazlası (%37) dark web'de trend olan konulardı ve defalarca istismar edildi. Buna paralel olarak, 56'den önce tanımlanan 223 eski güvenlik açığının %2021'sı hala aktif olarak kullanılıyordu. Bu, kuruluşların ister yeni tanımlanmış ister eski güvenlik açıkları olsun, fidye yazılımı gruplarının hedef aldığı güvenlik açıklarına öncelik vermesi ve yama yapması gerektiğini gösteriyor.

Fidye yazılımı grupları zaten güvenlik açıklarını buluyor ve kullanıyor

Ve bu, CVE'lerin Ulusal Güvenlik Açığı Veritabanına (NVD) eklenmesinden ve yamaların kullanıma sunulmasından önce. QNAP (CVE-2021-28799), Sonic Wall (CVE-2021-20016), Kaseya (CVE-2021-30116) ve en son Apache Log4j (CVE-2021-44228) güvenlik açıkları, saldırılar için henüz yayınlanmadan önce kullanıldı. Ulusal Güvenlik Açığı Veritabanına (NVD) dahil edilmiştir. Bu tehlikeli eğilim, satıcıların güvenlik açıkları ortaya çıktığında ve yamalar yayınlandığında hızlı tepki verme ihtiyacının altını çiziyor. Ayrıca, şirketlerin tek başına NVD'ye güvenemeyeceğini de gösteriyor. Bu nedenle, hangi güvenlik açıklarına yama yapılacağına öncelik verirken, güvenlik açığı eğilimlerini, yararlanılan güvenlik açıklarının örneklerini, satıcı bildirimlerini ve güvenlik kurumu uyarılarını da göz önünde bulundurmaları gerekir.

Fidye yazılım grupları tedarik zincirlerini giderek daha fazla hedef alıyor

Tedarik zincirindeki tek bir ihlal, tehdit aktörlerinin yüzlerce kurban ağında tüm sistem dağıtımını ele geçirmesi için birden fazla yol açabilir. Geçtiğimiz yıl boyunca, tehdit aktörleri bunu üçüncü taraf uygulamalardaki, tescilli ürünlerdeki ve açık kaynak kitaplıklarındaki güvenlik açıkları aracılığıyla başarıyla gösterdi. Örneğin REvil grubu, Kaseya VSA uzaktan yönetim hizmetindeki CVE-2021-30116 güvenlik açığını hedef aldı. Bunu yapmak için, VSA platformunun şirket içi ve bulut sürümlerini kullanan tüm şirketleri tehlikeye atan kötü amaçlı bir güncelleme paketi kullandı.

Fidye yazılımı grupları, saldırı vektörlerini giderek artan bir şekilde bir hizmet olarak kullanılabilir hale getiriyor

Hizmet Olarak Fidye Yazılımı, fidye yazılımı geliştiricilerinin hizmetlerini, çeşitlerini, kitlerini veya kodlarını ödeme karşılığında diğer bilgisayar korsanlarına sunduğu bir iş modelidir. Hizmet Olarak İstismar Çözümleri, tehdit aktörlerinin geliştiricilerden sıfır gün açıkları kiralamasına olanak tanır. Ek olarak, hizmet olarak bırakıcılar, acemilerin programlar aracılığıyla kötü amaçlı yazılım yaymasına olanak tanır. Hizmet Olarak Kötü Amaçlı Yazılım olarak da bilinen Hizmet Olarak Truva Atları, internet bağlantısı olan herkesin kurulum gerektirmeden özel kötü amaçlı yazılım kaynağı oluşturmasına ve bulutta dağıtmasına olanak tanır.

157 güvenlik açığından yararlanan 288 fidye yazılımı ailesiyle

Ivanti ile birlikte Cyber Fusion, yeni nesil SOAR ve tehdit istihbaratı çözümlerinin sağlayıcısı Cyware ve Cyber Security Works bunun oluşturulmasına yardımcı oldu. Sertifika yetkilisi olarak şirket, güvenlik açıklarına düzenli olarak CVE kimlikleri atamaktan sorumludur.

Çalışma yazarlarının değerlendirmeleri ve önerileri

Ivanti güvenlik ürünlerinden sorumlu kıdemli başkan yardımcısı Srinivas Mukkamala

“Fidye yazılımı grupları daha sofistike ve saldırıları daha güçlü hale geliyor. Bu tehdit aktörleri, güvenlik açıklarından yararlanmak ve güvenliği ihlal edilmiş ağların derinliklerine sızmak için giderek daha fazla otomasyona yöneliyor. Hedeflerini genişletiyor ve kritik altyapı ile tedarik zincirlerine daha fazla saldırı düzenliyorlar. Silah haline getirilmiş güvenlik açıklarını gecikmeden düzeltmek, riske dayalı güvenlik açığı önceliklendirmesi ve otomatik yama istihbaratının bir kombinasyonunu gerektirir. Amaç, güvenlik açıklarını belirleyip önceliklendirmek ve çözümü hızlandırmak olmalıdır.”

Anuj Goel, Cyware CEO'su

“Fidye yazılımı ortamında gördüğümüz ana değişiklik, saldırganların yama dağıtımı gibi süreçleri alt üst etmeye çalışması. Aynı zamanda, sistemlere sızmak için koruma önlemlerindeki boşlukları ararlar. Güvenlik açıklarının keşfedilmesi, hızlı müdahale kararları almak için güvenlik açığı verilerini bilgi olarak ele alan bir eylemle yanıtlanmalıdır. Fidye yazılımı grupları araçlarını, yöntemlerini ve hedef listelerini işler hale getirirken, SecOps ekiplerinin savunmasız varlıkların ve sistemlerin kendilerini iyileştirmesi için süreçleri otomatikleştirmesi zorunludur. Risk ancak bilgileri gerçek zamanlı olarak işler hale getirerek azaltılabilir.”

Cyber Security Works CEO'su Aaron Sandeen

“Fidye yazılımı, her sektördeki müşteriler ve çalışanlar için yıkıcıdır. 2022'de yeni güvenlik açıklarının, istismar türlerinin, APT gruplarının, fidye yazılımı ailelerinin ve CWE kategorilerinin çoğaldığını görmeye devam edeceğiz. Aynı şekilde, eski güvenlik açıkları da suçluların odak noktası olmaya devam ediyor. Sonuç olarak, liderlerin fidye yazılımı tehditlerini önceliklendirmek ve ortadan kaldırmak için yenilikçi ve proaktif yardıma ihtiyacı var.”

çalışmanın arkaplanı

Fidye Yazılımı Dizini Öne Çıkan Raporu, Ivanti ve CSW'den alınan özel veriler, halka açık tehdit veritabanları ve tehdit araştırma ve sızma testi ekipleri dahil olmak üzere çeşitli kaynaklardan alınan verilere dayanmaktadır. Raporun tamamı da indirilebilir.

Daha fazlası Ivanti.com'da

Ivanti Hakkında Birleşik BT'nin gücü. Ivanti, dijital işyerini daha iyi yönetmek ve güvenliğini sağlamak için BT'yi kurumsal güvenlik operasyonlarıyla birleştiriyor. Bilgisayarlarda, mobil cihazlarda, sanallaştırılmış altyapılarda veya veri merkezindeki BT varlıklarını - ister şirket içinde ister bulutta olsunlar tanımlıyoruz. Ivanti, BT hizmet sunumunu iyileştirir ve uzmanlık ve otomatikleştirilmiş süreçler yoluyla iş riskini azaltır. Ivanti, depoda ve tedarik zincirinin tamamında modern teknolojileri kullanarak, şirketlerin arka uç sistemlerini değiştirmeden teslim etme becerilerini geliştirmelerine yardımcı olur.