Siber suçlular, Corona ile ilgili kimlik avı saldırılarıyla salgını istismar ettikleri gibi, şimdi de para ve kişisel bilgileri çalmak için aşı temasını kötüye kullanmaya çalışıyorlar.

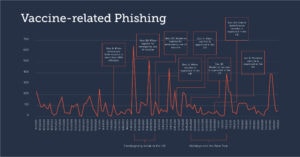

FBI, Aralık ayında COVID-19 aşılarıyla ilgili ortaya çıkan dolandırıcılık girişimleri hakkında bir uyarı yayınladı. Ekim 2020 ile Ocak 2021 arasında yürütülen bir Barracuda analizi, bilgisayar korsanlarının hedefli kimlik avı saldırılarında aşıyla ilgili e-postaları giderek daha fazla kullandığını gösterdi.

Kasım 2020'den bu yana saldırı artışı

Pfizer ve Moderna gibi ilaç şirketlerinin Kasım 2020'de aşıların kullanıma sunulacağını duyurmasının ardından, aşıyla ilgili kimlik avı saldırılarının sayısı yüzde 12 arttı. Ocak ayının sonunda, aşıyla ilgili hedef odaklı kimlik avı saldırılarının ortalama sayısı Ekim ayından bu yana yüzde 26 arttı. Tatil sezonunda, işletmelere yönelik saldırılarda olduğu gibi, rakamlar düzleşti.

Analiz edilen aşıyla ilgili kimlik avı saldırılarının çoğu dolandırıcılık olsa da, aşıyla ilgili temaları kullanan iki baskın hedef odaklı kimlik avı saldırısı türü ortaya çıktı: marka kimliğine bürünme saldırıları ve iş e-postası ihlalleri.

Marka kimliğine bürünme saldırıları

Burada siber suçlular, tanınmış bir markayı veya kuruluşu taklit etmek için aşıyla ilgili kimlik avı e-postaları kullandı. Mesajlar, aşılara erken erişimi teşvik eden, ücretli aşılar sunan ve hatta bir aşı için uygunluğu doğrulamak için kişisel bilgiler isteyen bir sağlık uzmanı gibi görünen bir kimlik avı web sitesine bir bağlantı içeriyordu.

İş E-postası Uzlaşması

Saldırganlar, bir kuruluş veya iş ortakları içindeki kişilerin kimliğine bürünmek için iş e-postası gizliliğini (BEC) kullanır. Bu, son yıllarda kuruluşlara 26 milyar dolardan fazlaya mal olan en zararlı e-posta tehditlerinden biri olmuştur. Son zamanlarda, bu yüksek düzeyde hedefli saldırılar, aşıyla ilgili konulara odaklandı. Barracuda, siber suçluların, örneğin aşı olurken acil bir iyiliğe ihtiyacı olan çalışanlar veya şirketin çalışanları için aşı temin ettiğini açıklayan bir insan kaynakları uzmanı gibi göründüğü saldırıları tespit etti.

Ele Geçirilmiş Hesapların Kötüye Kullanımı

Siber suçlular, iş hesaplarını tehlikeye atmak ve ele geçirmek için kimlik avı saldırılarını kullanır. Gelişmiş bilgisayar korsanları şirkete girdikten sonra, hedefli saldırılar başlatmadan önce keşif faaliyetleri yürütür. Çoğu durumda, faaliyetleri tespit edilmeden ve hesapları kilitlenmeden önce mümkün olduğu kadar çok kişiye toplu kimlik avı ve spam kampanyaları göndermek için bu yasal hesapları kullanırlar.

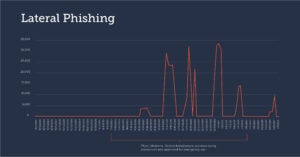

Barracuda, yalnızca kuruluş dışından gelen e-postaları değil, aynı zamanda dahili iletişimleri de görebilir. Sonuç olarak, genellikle güvenliği ihlal edilmiş hesaplardan dahili olarak gönderilen sahte mesajların izini sürmek mümkündür. Araştırma, aşıyla ilgili yanal kimlik avı saldırılarının, büyük COVID-19 aşılarının dünya çapında duyurulması ve onaylanmasıyla aynı zamanda arttığını gösterdi.

Aşıyla ilgili kimlik avına karşı önlemler

1. Aşı ile ilgili tüm e-postalar hakkında şüphecilik

Bazı e-posta dolandırıcılıkları arasında COVID-19 aşısının erken alınması, bekleme listesine alınması veya aşının doğrudan postalanması teklifleri yer alır. Kullanıcılar, genellikle kötü amaçlı olduklarından, bu e-postalardaki bağlantılara tıklamamalı veya ekleri açmamalıdır.

2. Yapay zeka kullanımı

Dolandırıcılar, e-posta taktiklerini ağ geçitlerini ve spam filtrelerini atlayacak şekilde uyarlar. Bu nedenle, marka kimliğine bürünme saldırıları, güvenliği ihlal edilmiş iş e-postası ve e-posta hesabı devralma dahil olmak üzere hedef odaklı kimlik avı saldırılarını algılayan ve bunlara karşı koruma sağlayan bir güvenlik çözümü kullanmak önemlidir. İşletmeler, yalnızca kötü niyetli bağlantıları veya ekleri aramaya dayanmayan amaca yönelik teknoloji kullanmalıdır. Kuruluş içindeki normal iletişim kalıplarını analiz etmek için makine öğrenimini kullanan çözüm, bir saldırıya işaret edebilecek anormallikleri algılayabilir.

3. Hesabın Ele Geçirilmesine Karşı Koruma

İşletmeler, savunmalarını yalnızca harici e-posta mesajlarına odaklamamalıdır. En yıkıcı ve başarılı hedef odaklı kimlik avı saldırılarından bazıları, güvenliği ihlal edilmiş dahili hesaplardan gelir. Bu nedenle dolandırıcıların bu saldırılar için şirketi üs olarak kullanmamaları sağlanmalıdır. Yine, hesapların ele geçirildiğini tespit etmek için yapay zeka kullanan ve kullanıcıları uyararak ve güvenliği ihlal edilmiş hesaplardan gönderilen kötü amaçlı e-postaları kaldırarak gerçek zamanlı düzeltme gerçekleştiren teknoloji iyi bir seçimdir.

4. Saldırıları tanımak ve raporlamak için personel eğitimi

Kuruluşlar, çalışanlarına aşılar, dönemsel dolandırıcılıklar ve diğer potansiyel tehditlerle ilgili kimlik avı farkındalığı konusunda güncel eğitim sağlamalıdır. Çalışanların en son saldırıları tespit edebilmeleri ve bunları anında BT departmanına nasıl bildireceklerini bilmeleri sağlanmalıdır. Kullanıcıları siber saldırıları tespit etme, eğitimin etkinliğini test etme ve en fazla risk altındaki kullanıcıları belirleme konusunda eğitmek için e-posta, sesli mesaj ve SMS için kimlik avı simülasyonlarının kullanılması da önerilir.

5. Güçlü dahili dolandırıcılık önleme politikaları

İşletmeler, kişisel ve finansal bilgilerin uygun şekilde işlenmesi için politikalar oluşturmalı ve düzenli olarak gözden geçirmelidir. Transferler ve ödeme değişiklikleri için tüm e-posta isteklerini onaylamak için prosedürler oluşturarak çalışanlarının maliyetli hatalardan kaçınmasına yardımcı olabilirler. Tüm finansal işlemler için birden fazla kişi tarafından şahsen veya telefonla doğrulama ve/veya onay istenmelidir.

Yeni kimlik avı kampanyalarının seli yakın gelecekte dengelenmeyecek. Ancak, yukarıdaki önlemlerle kuruluşlar, bu saldırıların riskini önemli ölçüde azaltmak için güçlü, çok katmanlı bir çalışan eğitimi ve güvenlik teknolojileri savunması oluşturabilir.

Barracuda.com'da daha fazla bilgi edinin[yıldız kutusu kimliği=5]