Yama yönetimi üzerine yeni bir Ivanti araştırması, BT güvenlik uzmanlarının yaklaşık dörtte üçünün yama uygulamalarını çok karmaşık ve zaman alıcı bulduğunu gösteriyor. Ancak, zaman eksikliği ve güvenlik açıklarının ve yamaların net olmayan önceliklendirilmesi, şirketleri siber saldırı riskine maruz bırakır.

Buluttan uca kadar BT varlıklarını keşfeden, yöneten, güvence altına alan ve bakımını yapan otomasyon platformu Ivanti, bugün yama uygulamasına ilişkin bir çalışmanın sonuçlarını yayınladı. Buna göre, BT ve güvenlik uzmanlarının çoğunluğu (%71) yama yapmayı çok karmaşık, kullanışsız ve zaman alıcı buluyor. Korona pandemisinin de konu üzerinde etkisi var: Ankete katılanların %57'si, uzaktan çalışmanın yama yönetiminin karmaşıklığını ve kapsamını artırdığını belirtti. Ankete katılanların %62'sinin belirttiği gibi, özellikle bu nedenle, yama uygulama genellikle diğer görevlerin gerisinde kalıyor.

Ankete göre yamalar (çok fazla) zaman alıyor

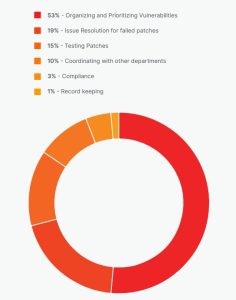

Ancak güvenlik ekipleri yama uygularken tam olarak ne yaparak zaman harcıyor? Ankete katılanların %53'ü kritik güvenlik açıklarını yönetmenin ve önceliklendirmenin zamanlarının çoğunu aldığını söyledi. İkinci sırada, başarısız olan yamalara çözüm sağlamak (%19), ardından yamaları test etmek (%15) ve son olarak diğer departmanlarla koordinasyon (%10) gelmektedir. BT ve güvenlik ekiplerinin yama uygularken karşılaştığı zorluklar, yanıt verenlerin %49'unun kuruluşlarının mevcut yama yönetimi protokollerini riski etkili bir şekilde azaltmak için yetersiz bulmasının nedeni olabilir.

Saldırganlar hızlanıyor

Aynı zamanda, zayıf noktaların silah haline getirilme oranı da artmaya devam ediyor. Bu nedenle hız, saldırılara karşı savunmada da önemli bir faktördür. Bunu bir perspektife oturtmak gerekirse, şirketlerin uygun bir yama yayınlaması ortalama 100 ila 120 gün sürer. Bununla birlikte, Rand Corporation analizine göre tehdit aktörlerinin bir güvenlik açığının ifşa edilmesinden itibaren geçerli bir istismar geliştirmesi için ortalama sadece 22 gün geçmesi gerekiyor.

Ivanti Satış Öncesi Uzman Yöneticisi Johannes Carl, çalışmayı şu şekilde değerlendiriyor: "Bu sonuçlar, BT ve güvenlik ekiplerinin 'Her Yerde İşyeri'nin zorluklarıyla karşı karşıya kaldığı bir zamanda geldi: ekipler giderek daha fazla dağıtılmış - tamamen yeni bir şekilde çalışıyor. boyut. Bu bağlamda, fidye yazılımı saldırıları da artmakta ve buna karşılık gelen ekonomik ve politik sonuçlar ortaya çıkmaktadır. Çoğu kuruluş, fidye yazılımı gibi mevcut tehditleri istismar edilen tüm ilişkili güvenlik açıklarıyla ilişkilendirecek görünürlüğe veya kaynaklara sahip değildir. Bununla birlikte, risk tabanlı güvenlik açığı önceliklendirmesi ve otomatikleştirilmiş yama zekasının birleşimi, fidye yazılımlarıyla birlikte aktif olarak istismar edilen güvenlik açıklarını ortaya çıkarabilir. Bu, BT ve güvenlik ekiplerinin yamaları sorunsuz bir şekilde dağıtmasına ve kuruluşları riske atan sorunları çözmesine olanak tanır." Analist firması Gartner, risk tabanlı güvenlik açığı yönetiminin, güvenlik ve risk yönetimi uzmanlarının 2021'de hazırlanmaları gereken en önemli güvenlik projelerinden biri olduğunu belirtiyor.

WannaCry özellikle yama uygulanmamış sistemlere saldırdı

200.000 ülkede tahminen 150 bilgisayarı şifreleyen WannaCry fidye yazılımı saldırısı, yamaların zamanında uygulanmaması halinde ortaya çıkabilecek ciddi sonuçların en iyi örneğidir. Fidye yazılımı tarafından istismar edilen güvenlik açığı için bir yama, ilk saldırıdan birkaç ay önce mevcuttu, ancak birçok kuruluş bunu uygulamadı. Ve şimdi bile, dört yıl sonra, şirketlerin üçte ikisi hala sistemlerine yama uygulamadı. Bununla birlikte, WannaCry fidye yazılımı saldırıları hala dünya çapındaki kuruluşları rahatsız ediyor; Ocak-Mart 2021 arasında, WannaCry fidye yazılımından etkilenen kuruluşların sayısı %53 arttı. Ivanti, çalışma için Kuzey Amerika ve EMEA'da 500'den fazla kurumsal BT ve güvenlik uzmanıyla anket yaptı.

Daha fazlası Ivanti.com'da

Ivanti Hakkında Birleşik BT'nin gücü. Ivanti, dijital işyerini daha iyi yönetmek ve güvenliğini sağlamak için BT'yi kurumsal güvenlik operasyonlarıyla birleştiriyor. Bilgisayarlarda, mobil cihazlarda, sanallaştırılmış altyapılarda veya veri merkezindeki BT varlıklarını - ister şirket içinde ister bulutta olsunlar tanımlıyoruz. Ivanti, BT hizmet sunumunu iyileştirir ve uzmanlık ve otomatikleştirilmiş süreçler yoluyla iş riskini azaltır. Ivanti, depoda ve tedarik zincirinin tamamında modern teknolojileri kullanarak, şirketlerin arka uç sistemlerini değiştirmeden teslim etme becerilerini geliştirmelerine yardımcı olur.