Saldırganlar, son derece büyük ölçekli Exchange sunucusu devralmaları için SSRF güvenlik açığından yararlanır. Ancak: Exchange bilgisayar korsanları Office 365'e teslim oldu. Dr. Klaus Gheri, Barracuda Networks Ağ Güvenliği Genel Müdürü.

Microsoft'un, Hafnium olarak bilinen bir siber suç grubunun Microsoft Exchange'in Outlook Web Access arayüzü açıklarından yararlanma amaçlı saldırı kampanyasını başlattığını duyurmasının ardından, Exchange e-posta sunucusu topluluğunda geçen haftadan bu yana bir tepki yükseliyor. Ve birçok zayıflık var. O zamandan beri üretilen manşetler buna uygun olarak sert. Genel olarak, Almanya'daki şirketler, özellikle daha sonra tüm e-posta sistemini karantinaya alan Federal Çevre Ajansı veya Paul Ehrlich Enstitüsü dahil olmak üzere birkaç federal makam etkilendi. Temel olarak, Almanya'daki BT güvenliği felakettir.

Ancak bu kampanya tamamen yeni değil. Son araştırmalar, saldırıların iki ayı aşkın bir süredir devam ettiğini gösteriyor. Yine de, muazzam bir etkiye sahipler ve şimdiye kadar dünya çapında yaklaşık 60.000 hedefi vurdular. Ama tam olarak arkasında ne var? Ve daha da önemlisi, kuruluşlar bu konuda ne yapabilir?

Savunmasız sistemlerde borsa devralımı

Yararlanılan güvenlik açıkları CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 ve CVE-2021-27065 idi. CVE-2021-26855, Exchange'de bir saldırganın rastgele HTTP istekleri göndermesine ve bir Exchange sunucusu olarak kimlik doğrulaması yapmasına olanak tanıyan bir Sunucu Tarafı İstek Sahtekarlığı (SSRF) güvenlik açığıdır. CVE-2021-26855 tercihen savunmasız sistemleri belirlemek için kullanılır. Kalan güvenlik açıkları, sözde web kabukları da dahil olmak üzere diğer açıkları çalıştırmak için bu güvenlik açığına zincirlenmiş gibi görünüyor. Web kabuğu, rastgele komutlar yürüterek bir web sunucusuna uzaktan erişime ve kontrole izin veren kötü amaçlı bir web tabanlı arabirimdir.

Saldırıya uğrayan URL'ler

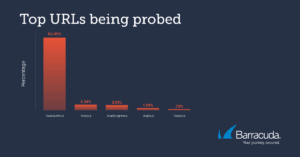

Exchange saldırısından önce, saldırganlar özellikle sık sık birkaç URL'yi araştırdı (Resim: Barracuda).

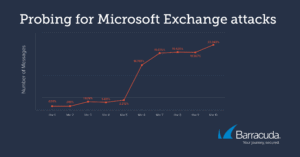

Barracuda güvenlik analistleri, Mart ayının başından bu yana CVE-2021-26855 için inceleme girişimlerinde başlangıçta ılımlı ve daha sonra önemli bir artış fark ettiler. Bunların önemli bir kısmı, arka uçta Exchange çalıştırmayan sistemlere yönelikti. Saldırganların araştırdığı en yaygın URL'ler şunlardı:

- /owa/auth/x.js

- /ecp/y.js

- /ecp/program.js

- /ecp/x.js

- //ecp/x.js

Görünüşe göre bu araştırmaların çoğu X-AnonResource-Arka Uç ve X-BEResource tanımlama bilgilerini kullanıyordu. Her ikisi de “?~3” parametresiyle sona erdi. Microsoft komut dosyası, güvenlik risklerini taramak için bunu açıklar. Bu tarayıcılar tarafından kullanılan UserAgent'lar temel olarak ExchangeServicesClient, python-requests ve nmap idi. Ayrıca standart tarayıcı başlıkları da kullanıldı. Saldırganların, saldırılar daha düşük bir seviyeye inene kadar birkaç hafta daha bahsedilen güvenlik açıklarını aramaya ve bunlardan yararlanmaya devam edeceği varsayılabilir.

Office 365 e-posta ortamlarına yönelik başarısız saldırılar

Güvenlik analizlerinden önemli bir bulgu, bilgisayar korsanlarının Office 365 kullanan şirketlere yönelik saldırılarını kilitli güvenlik kapılarına karşı gerçekleştirmeleri ve başarısız olmalarıdır. Birçok güvenlik uzmanının defalarca vurguladığı gibi, bulut açık bir şekilde güncelliğini yitirmiş yerel çözümlerden daha güvenlidir. Bu nedenle Hafnium, bulutun pek çok kuruluş ve şirket için henüz bir seçenek olmadığını gösterdi. Nedenmiş?

Eksik bilgi

Mart ayının başından bu yana, CVE-2021-26855 için sondaj girişimlerinde başlangıçta ılımlı ve daha sonra önemli bir artış oldu (Resim: Barracuda).

Ya buluta geçişin faydaları tam olarak anlaşılamıyor ya da insanlar geçiş yolunda ilk adımı atmak konusunda isteksiz. Yani şimdilik her şey aynı kalıyor, yani mevcut yerel yaklaşımla.

Kontrolü kaybetme korkusu

Yönetilmesi daha uzun sürse ve o kadar güvenli olmasa da, genellikle buluttaki kaynaklar ve iş yükleri üzerinde şirket içi sunuculara göre daha az kontrole sahip olduğunuz hissi vardır.

Mevcut Düzenlemeler

Yüksek düzeyde düzenlemeye tabi bazı sektörlerde kuruluşlar, buluta geçişi zorlaştırabilecek çeşitli veri depolama ve saklama gereksinimleriyle karşı karşıya kalır.

Bulutta barındırılan bir e-posta sağlayıcısı kullanmak, Hafnium'un son saldırıları gibi sıfırıncı gün saldırılarına karşı koruma sağlamak için sistem güncellemelerinin ve güvenlik yamalarının daha hızlı teslim edilmesini sağlar. Microsoft, siber saldırılar için en sık saldırıya uğrayan platformlardan biri olduğundan, genellikle Microsoft'un mevcut güvenliğinin üçüncü bir tarafla desteklenmesi önerilir.

Güvenlik duvarı koruması olmayan OWA cüretkar

Genel olarak, Outlook Web Access'i (OWA) bir güvenlik duvarı tarafından daha fazla koruma olmadan İnternet'e koymak her zaman riskli bir yaklaşım olmuştur. Ancak olay, bu tür altyapı hizmetlerinin bağımsız olarak işletilmesinin genel bulut çağında bir çağ dışı olduğu konusunda bir uyandırma çağrısı görevi görebilir. Modern muadili, Azure Active Directory ile Microsoft 365'tir. Hizmetin bakımı ve güvenliği Microsoft tarafından sağlanır, bu nedenle güvenlik açıkları hemen giderilir. Etkilenen herkesin bir değişiklik hakkında düşünmesinin ve o zamana kadar yama yönetimini ve Outlook Web App'in ek güvenliğini yönetmesinin tam zamanı. Ne yazık ki, yol herkes için o kadar kolay değil, çünkü bazı alanlarda düzenlemeler genel bulutta hizmetlerin kullanımını kısıtlıyor. Buradaki birçok kuruluşta kısa süre önce meydana gelen büyük veri kaybı göz önüne alındığında, bu ciddi olarak düşünülmesi gereken bir şey.

Barracuda.com'da daha fazla bilgi edinin

Barracuda Ağları Hakkında Barracuda, dünyayı daha güvenli bir yer haline getirmek için çabalıyor ve her işletmenin satın alması, devreye alması ve kullanması kolay, bulut özellikli, kurumsal çapta güvenlik çözümlerine erişimi olması gerektiğine inanıyor. Barracuda, müşteri yolculuğu boyunca büyüyen ve uyum sağlayan yenilikçi çözümlerle e-postayı, ağları, verileri ve uygulamaları korur. Dünya çapında 150.000'den fazla şirket, işlerini büyütmeye odaklanabilmek için Barracuda'ya güveniyor. Daha fazla bilgi için www.barracuda.com adresini ziyaret edin.