Aqua Security'nin bulut tabanlı teknoloji yığınında uzmanlaşmış araştırma birimi Nautilus Ekibi, siber suçluların fidye yazılımı çalıştıran şirketleri hedef almak için kullanabileceği yeni bir saldırı vektörü keşfetti. Ekip, veri uzmanları arasında popüler olan açık kaynak yazılımı Jupyter Notebook'u hedef alan Python tabanlı bir fidye yazılımı saldırısını ilk kez ortaya çıkardı.

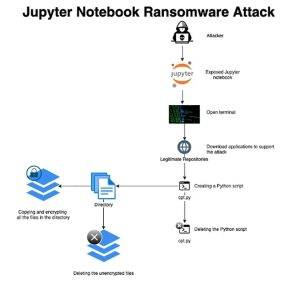

Saldırganlar önce yanlış yapılandırılmış ortamlardan erişim elde eder ve ardından sunucudaki belirli bir yoldaki her dosyayı şifreleyen ve ardından saldırıyı gizlemek için yürütüldükten sonra kendini silen bir fidye yazılımı komut dosyası çalıştırır. Jupyter Notebook, verileri analiz etmek ve veri modelleri oluşturmak için kullanıldığından, bu saldırılar, bu ortamların düzgün bir şekilde güvenliğinin sağlanmaması durumunda kuruluşlara önemli zararlar verebilir.

İşletmeler ve araştırmacılar risk altında

Araştırmacılar, gerçek dünya kurumsal ortamını simüle etmek için tasarlanmış internet bağlantılı bir Jupyter uygulamasını kullanarak bir bal küpü kurdular. Bu nedenle, Jupyter Not Defterlerinin gerçek örneklerine ve saldırganın şifreleyebileceği ham verilere erişim içeriyordu. Saldırıyı tespit etmek için Linux için açık kaynaklı bir çalışma zamanı güvenliği ve adli tıp aracı olan Tracee of Aqua Security kullanıldı.

Siber suçlular, fidye yazılımı içeren dizüstü bilgisayarlara saldırmak için popüler Jupyter yazılımını kullanır (Resim: Aqua Security).

Jupyter Notebook kullanıcılarının bu yönteme karşı korunmaları için bazı öneriler bulunmaktadır.

- Veri geliştirme uygulamanıza erişimi kontrol etmek için belirteçleri veya başka bir kimlik doğrulama yöntemini kullanın.

- Aktarılan verileri korumak için SSL kullandığınızdan emin olun.

- İnternet erişimini tamamen engelleyerek uygulamaya gelen trafiği sınırlayın veya ortam internet erişimi gerektiriyorsa, gelen trafiği kontrol etmek için ağ kurallarını veya VPN'i kullanın. Giden erişimi kısıtlamanız da önerilir.

- Uygulamalarınızı ayrıcalıksız bir kullanıcıyla veya sınırlı haklara sahip bir kullanıcıyla çalıştırın.

- Tüm Jupyter notebook kullanıcılarını tanıdığınızdan emin olun. Sqlite3 veritabanındaki kullanıcıları şu şekilde sorgulayabilirsiniz: './root/.local/share/jupyter/nbsignatures.db'. Sunucuya SSH erişimi etkinleştirildiyse, tüm anahtarları bildiğinizden ve bilinmeyen kullanıcı veya anahtar olmadığından emin olmak için yetkili SSH anahtar dosyalarını da kontrol edebilirsiniz.

Aqua Security, Team Nautilus bal küpü ve gözlemlenen saldırıların öldürme zincirini detaylandıran ayrıntılı bir blog yayınladı: Tehdit Uyarısı: Jupyter Not Defterlerini Hedefleyen İlk Python Fidye Yazılımı Saldırısı.

Aquasec.com'da daha fazlası

Aqua Güvenlik Hakkında

Aqua Security, en büyük saf bulut yerel güvenlik sağlayıcısıdır. Aqua, müşterilerine yenilik yapma ve dijital dönüşümlerini hızlandırma özgürlüğü veriyor. Aqua Platform, tedarik zincirini, bulut altyapısını ve devam eden iş yüklerini nerede devreye alındıklarından bağımsız olarak güvence altına almak için uygulama yaşam döngüsü boyunca önleme, tespit ve yanıt otomasyonu sağlar.