İş e-postası güvenliğinin ihlali (BEC) saldırıları giderek daha yaygın hale geliyor. Bilgisayar korsanları Dropbox aracılığıyla posta kutunuza giriyor.

Check Point Research'teki uzmanlar, bilgisayar korsanlarının kimlik bilgisi toplama web sitelerini barındırmak için Dropbox belgelerini kullanması konusunda uyarıyor. Eylül ayının ilk iki haftasında güvenlik uzmanları bu türden 5.550 saldırı gözlemledi.

E-posta tehditleri giderek daha popüler hale geliyor

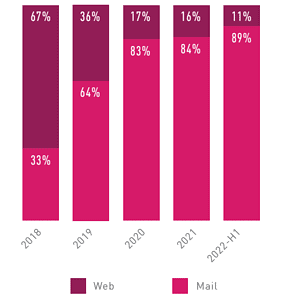

2022'nin ilk yarısında, mevcut tüm saldırıların yüzde 86 ila 89'unu e-posta saldırıları oluşturdu. Web tabanlı saldırılarla karşılaştırıldığında, bilgisayar korsanlarının bir ortama sızmak için giderek daha fazla tercih ettiği yöntem haline geliyorlar.

Web tabanlı ve e-posta saldırı yollarının gelişiminin yüzde olarak karşılaştırılması (Resim: Check Point Research)

Bilgisayar korsanlığı faaliyetlerindeki bu artış, güvenlik çözümlerinin savunmalarını iyileştirmenin yollarını bulmasına yol açtı. Çeşitli saldırılara karşı güvenlik arttıkça bilgisayar korsanlarının da buna uyum sağlaması gerekiyor.

Etkili olduğu kanıtlanmış saldırı türlerinden biri, bilgisayar korsanının güvenilir bir markadan geliyormuş gibi görünen bir e-postayı yaptığı marka kimliğine bürünmedir. Bilgisayar korsanları artık sözde "marka kimlik avı"nı bir kenara bırakıp gerçek e-postaları deniyor. Bilgisayar korsanlarının Ticari E-posta Uzlaşması (BEC) 3.0 saldırılarını gerçekleştirmenin yeni yolu, meşru hizmetlerdir.

Artık sıkıcı araştırmalara veya karmaşık sosyal mühendisliğe gerek yok. Bilgisayar korsanları popüler, saygın bir web sitesinde ücretsiz bir hesap oluşturuyor ve doğrudan bu hizmetten kötü amaçlı içeriğe bağlantılar gönderiyor. Bu kampanyalar şu anda dünyanın her yerindeki e-posta gelen kutularına hücum ediyor.

Tehdit aktörleri Dropbox aracılığıyla bağlantı gönderiyor

Tehdit aktörleri öncelikle Dropbox üzerinden bir dosya paylaşıyor. Belgeyi açmak için son kullanıcının "Dropbox'a Ekle" seçeneğine tıklaması gerekiyor. Bağlantı orijinal olarak Dropbox'tan geliyordu, yani ilk iletişimde kötü amaçlı hiçbir şey yoktu. Dropbox meşru bir web sitesidir; bunda yanlış bir şey yok. Bilgisayar korsanlarının bunları nasıl kullandığı başka bir hikaye.

Dropbox'a tıklayıp giriş yaptığınızda, Dropbox'ta barındırılan siteyi görebilirsiniz. Belgeyi görüntülemek için kullanıcıların e-posta hesaplarını ve şifrelerini girmeleri gerekir. Kullanıcılar bu adımı atlasa bile bilgisayar korsanlarının e-posta adresleri ve şifreleri ele geçirilmiştir.

Daha sonra, kullanıcılar giriş bilgilerini girdikten sonra, kötü amaçlı bir URL'ye yönlendiren bir sayfaya yönlendirilirler.Dolayısıyla bilgisayar korsanları meşru bir web sitesini kullanarak iki potansiyel güvenlik açığı oluşturdular: Kurbanlarının giriş bilgilerini ele geçirdiler ve ardından potansiyel olarak onları kandırdılar. Kötü amaçlı bir URL'ye tıklamak için erişime izin vermek, bunun nedeni URL'nin kendisinin meşru olmasıdır. Site içeriği sorunlu. Bilgisayar korsanları, OneDrive'da oluşturulmuş gibi görünen bir sayfa oluşturdu. Kullanıcılar bağlantıya tıkladıklarında kötü amaçlı bir dosya indiriyorlar.

BCE 3.0 saldırılarına karşı korunmaya ilişkin tavsiyeler

Güvenlik profesyonellerinin kuruluşlarını bu saldırılardan korumak için yapabilecekleri:

- Tüm URL'leri kontrol eden ve temel sayfayı taklit eden güvenlik önlemlerini uygulayın.

- Kullanıcıları BEC saldırılarının bu yeni türü hakkında eğitin.

- Üretkenlik paketi genelinde kimlik avı içeriğini engelleyebilecek yapay zeka tabanlı kimlik avı önleme yazılımı kullanma.

Çoğu güvenlik hizmeti gönderene, bu durumda Dropbox'a bakar, meşru olduğunu görür ve mesajı kabul eder. Çünkü mesaj öyle görünüyor.

Bu tür saldırılara karşı hazırlıklı olmak için çeşitli önlemlerin alınması ve kapsamlı bir güvenlik sisteminin kurulması şarttır. Bu tür saldırılar her ne kadar e-posta yoluyla yapılsa da daha sonra dosya paylaşım sorununa dönüşüyor. Dropbox'ta kötü amaçlı dosyaları aramak ve belgelerdeki bağlantıları taklit etmek çok önemlidir. Bu, bağlantı içeren ekleri kullanan kimlik avı saldırılarının da önlenmesini sağlamak için e-posta gövdesindeki ve eklerdeki bağlantıların değiştirilmesini içerir. Bu koruma, kullanıcı bağlantıyı her tıkladığında uygulanmalıdır.

Check Point Harmony Email araştırmacıları, bu saldırı ve soruşturma hakkında onları bilgilendirmek için 15 Mayıs'ta Kimlik Avını Bildir özelliği aracılığıyla Dropbox ile iletişime geçti.

CheckPoint.com'da daha fazlası

kontrol noktası hakkında Check Point Software Technologies GmbH (www.checkpoint.com/de), dünya çapında kamu idareleri ve şirketler için lider bir siber güvenlik çözümleri sağlayıcısıdır. Çözümler, sektör lideri kötü amaçlı yazılım, fidye yazılımı ve diğer saldırı türlerini algılama oranıyla müşterileri siber saldırılardan koruyor. Check Point, kurumsal bilgileri bulut, ağ ve mobil cihazlarda koruyan çok katmanlı bir güvenlik mimarisi ve en kapsamlı ve sezgisel "tek kontrol noktası" güvenlik yönetim sistemi sunar. Check Point, her ölçekten 100.000'den fazla işletmeyi korur.

Konuyla ilgili makaleler