Siber Suç 2021: Fidye yazılımı hakim olmaya devam ediyor. Güncel Sophos Tehdit Raporu 2021'de Sophos uzmanları, yaklaşan BT güvenlik trendlerine ilişkin değerlendirmelerini farklı açılardan sunuyor.

Sophos, güncel Sophos Tehdit Raporu 2021'i sunuyor. Bu rapor, özellikle ikincil gasp olgusu ve siber suçluların hızla değişen davranışlarıyla birlikte, fidye yazılımlarının önümüzdeki yıl tehdit ortamını ve BT güvenliğini önemli ölçüde şekillendireceğini gösteriyor. Sophos Tehdit Raporu, SophosLabs, tehdit avcıları, Hızlı Müdahale ekibi ve bulut ve yapay zeka uzmanları tarafından yazılmıştır ve hem geçen yılın güvenlik tehditlerine ilişkin kapsamlı bir genel bakış hem de gelecek yıl olası tehditlere ilişkin bir genel bakış sunar.

2021 için üç önemli güvenlik trendi

1. Beceriler ve kaynaklar arasındaki boşluk çeşitli fidye yazılımı aktörlerinin sayısı büyümeye devam ediyor. Nitelikli fidye yazılımı suçluları, milyonlarca dolarlık fidye talebi olan daha büyük kuruluşları ve şirketleri hedef almak için taktiklerini, tekniklerini ve prosedürlerini sürekli olarak geliştiriyor ve değiştiriyor. Örneğin, 2020'de bu fidye yazılımı kategorisi Ryuk ve RagnarLocker'ı içeriyordu. Ek olarak, Sophos uzmanları fidye yazılımlarına yeni gelenlerin sayısının artmasını bekliyor. Bunlar genellikle, küçük fidye talepleriyle birçok hedefe saldırabilecekleri Dharma gibi menü odaklı kiralık fidye yazılımlarıyla çalışır.

2021 için bir başka fidye yazılımı trendi, "ikincil şantaj" olarak bilinen şeydir. Saldırganlar, veri şifrelemeye ek olarak, hassas veya gizli bilgileri de çalar ve gereksinimler karşılanmazsa bunları yayınlamakla tehdit eder. Bu yaklaşımın popüler örnekleri arasında Maze, RagnerLocker, Netwalker ve REvil fidye yazılımı aileleri yer alır.

Popüler fidye yazılımı aileleri

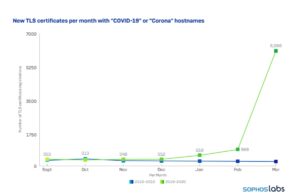

Pandemi ile ilgili TLS sertifika kayıtları, alan adı kayıtlarıyla yaklaşık aynı zamanlarda arttı (kaynak: SophosLabs).

“Fidye yazılımı iş modeli dinamik ve karmaşıktır. 2020'de Sophos'ta, becerileri ve hedefleri bakımından farklılık gösteren saldırganlarda net bir eğilim gördük. Sophos'un baş araştırma bilimcisi Chester Wisniewski, "türünün en iyisi" araçların belirli fidye yazılımı ailelerine karşı defalarca kullanıldığı ve kullanıldığı da dikkat çekiciydi" diyor. "Maze gibi bazı fidye yazılımı aileleri ortadan kaybolmuş gibi görünüyordu, ancak bu saldırılarda kullanılan araçlar ve teknikler, Egregor gibi yeni bir fidye yazılımı kisvesi altında yeniden ortaya çıktı. Bu nedenle, fidye yazılımı pazarındaki tanınmış oyuncuların ortadan kaybolması her şeyin temiz olduğuna dair bir işaret değildir, çünkü bir tehdit ortadan kalktığında yerini hızla bir başkası alır. Birçok yönden, fidye yazılımı saldırılarının gelecekte nasıl görüneceğini tahmin etmek neredeyse imkansız. Ancak 2020'nin başlarında Sophos Tehdit Raporu'nda tartışılan saldırı eğilimlerinin 2021'de de devam etmesi muhtemel.”

2. Kötü amaçlı yazılım gibi günlük tehditler Yükleyici programları ve botnet'ler veya kimlik bilgileriyle ticaret yapan fırsatçı bilgisayar korsanları da dahil olmak üzere, BT güvenlik ekipleri için büyük bir zorluk oluşturmaya devam ediyor. Orada davetsiz misafirler, güvenliği ihlal edilmiş her cihazı coğrafi konum ve diğer yüksek değerli bilgiler için tarar ve bu bilgileri büyük bir fidye yazılımı grubu gibi en yüksek teklifi verene satar. Örneğin, bu yıl Ryuk kurbanlara fidye yazılımı dağıtmak için Buer Loader'ı kullandı.

Herhangi bir enfeksiyon tüm sistemi etkileyebilir

“Özellikle günlük kötü amaçlı yazılımlar, 'arka plan gürültüsü' olarak göz ardı edilmemelidir, çünkü birçok bireysel saldırı içeren bu saldırılar, güvenlik uyarı sistemini düpedüz tıkayabilir. Analizlerimizden, bu saldırıların da çok ciddiye alınması gerektiği açıktır, çünkü her bir enfeksiyon, tüm sistemin bulaşmasına neden olabilir. Kötü amaçlı yazılım engellenir veya kaldırılmaz ve güvenliği ihlal edilmiş bilgisayar temizlenir temizlenmez, birçok kişi bölümü kapatır" diyor Wisniewski. "Ancak birçok kişi, saldırının muhtemelen birden fazla makineyi hedef aldığını ve Emotet veya Buer Loader gibi kolaylıkla engelleniyor gibi görünen kötü amaçlı yazılımların daha sonra örneğin Ryuk ile daha gelişmiş saldırılara yol açabileceğinin farkında olmayabilir. veya Netwalker'ı seçin. BT departmanları bunu genellikle yalnızca fidye yazılımı dağıtıldığında fark eder. Dolayısıyla bu 'küçük' enfeksiyonları hafife almak çok maliyetli olabilir."

3. Siber suçlular meşru araçları giderek daha fazla kötüye kullanıyor, güvenlik önlemlerinden kaçınmak için iyi bilinen yardımcı programlar ve yaygın ağ hedefleri. Yaygın olarak kullanılan hazır programların kötüye kullanılması, siber suçluların saldırıyı başlatana kadar ağ üzerinde radarın altında kalmasına olanak tanır. Devlet güdümlü saldırganlar, tarafsız programların kullanılmasının, keşfedilmeleri halinde tespit edilmelerini zorlaştırması gibi bir avantaja da sahiptir. 2020'de Sophos, bu tür standart saldırı araçlarının geniş yelpazesi hakkında zaten rapor verdi.

Hızla büyüyen tehdit avlama alanı

"Bir saldırıyı gizlemek için günlük araçları ve teknikleri kötüye kullanmak, geleneksel güvenlik yaklaşımlarını zorlar, çünkü bu tür programları kullanmak otomatik olarak bir uyarıyı tetiklemez. Wisniewski, bu noktada, hızla büyüyen tehdit avcılığı alanı, uzmanlardan oluşan bir ekip ve tehditlere karşı kontrollü yanıt sayesinde kendini gösteriyor” diyor. "Bu uzmanlar, bir saldırının aranması gereken ince anormalliklerini ve belirtilerini biliyorlar. Bu, örneğin yanlış zamanda veya yanlış yerde kullanılan meşru bir aracı içerir. Endpoint Detection and Response (EDR) yeteneklerini kullanan eğitimli tehdit avcıları veya BT yöneticileri için bu işaretler, potansiyel bir davetsiz misafir ve devam eden bir saldırı konusunda uyarıda bulunmak için değerli ipuçlarıdır.”

Sophos Tehdit Raporu 2021'deki diğer trendler

- Sunucu saldırıları: Siber suçlular, Windows ve Linux sunucu platformlarını hedef alır ve bu platformları kuruluşlara içeriden saldırmak için kullanır.

- COVID-19 salgınının BT güvenliği üzerinde bir etkisi vardır. Bu, örneğin çok farklı güvenlik seviyelerine dayanan kişisel ağlarla ev ofisteki güvenliği içerir.

- Bulut ortamlarında güvenlik sorunu. Ancak bulut bilgi işlemle şirketler, geleneksel bir şirket ağından farklı zorluklarla karşılaşır.

- RDP ve VPN gibi standart hizmetler hala saldırganların odak noktası. RDP, ağlar içinde daha fazla yayılmak için de kullanılır.

- Çok sayıda reklam sundukları için geleneksel olarak "Potansiyel Olarak İstenmeyen" (PUA) olarak işaretlenen uygulamalar. Bunlar, bariz kötü amaçlı yazılımlardan giderek daha fazla ayırt edilemeyen taktikler kullanır.

- Eski bir hatanın şaşırtıcı bir şekilde yeniden ortaya çıkışı: VelvetSweatshop, Microsoft Excel'in önceki sürümleri için varsayılan bir parola özelliğidir ve tehdit algılamasından kaçınmak için belgelerdeki kötü amaçlı makroları veya diğer kritik içeriği gizlemek için kullanılmıştır.

- Epidemiyoloji yaklaşımlarını uygulama ihtiyacı. Bunlar, tespit açıklarını kapatmak, riskleri daha iyi değerlendirmek ve öncelikleri belirlemek için keşfedilmemiş ve bilinmeyen siber tehditlerin miktarının belirlenmesine yardımcı olur.

Doğrudan Sophos.com'daki ileti dizisi raporuna

Sophos Hakkında Sophos, 100 ülkede 150 milyondan fazla kullanıcı tarafından güvenilmektedir. Karmaşık BT tehditlerine ve veri kaybına karşı en iyi korumayı sunuyoruz. Kapsamlı güvenlik çözümlerimizin kurulumu, kullanımı ve yönetimi kolaydır. Sektördeki en düşük toplam sahip olma maliyetini sunarlar. Sophos uç noktalar, ağlar, mobil cihazlar, e-posta ve web için ödüllü şifreleme çözümleri ve güvenlik çözümleri sunar. Tescilli analiz merkezlerinden oluşan küresel ağımız SophosLabs'tan da destek var. Sophos'un genel merkezi Boston, ABD ve Oxford, İngiltere'dedir.