Kullanılmayan ve unutulan araçlar sorunu - bir Midas fidye yazılımı saldırısının kronolojisi. Sophos Hızlı Müdahale Ekibi, siber suçluların gerçek bir Midas saldırısı vakasında nasıl ilerlediklerini ve nihayet fidye yazılımı saldırısını başlatmadan önce Ekim'den Aralık 2021'e kadar ticari araçlar aracılığıyla ağda nasıl hareket ettiklerini anlatıyor.

Entegre bir güvenlik ekosistemi ve Sıfır Güven ile, saldırganların ağa sızma şansı çok az olurdu ve saldırıya uğrayan kuruluş, yetkisiz ağ erişimi üzerinde daha fazla kontrole sahip olurdu.

Midas fidye yazılımı ile büyük saldırı

Aralık 2021'de bir teknoloji sağlayıcıya yapılan fidye yazılımı saldırısından sonra Sophos Acil Müdahale ekibi yardıma çağrıldı. Adli tıp bulguları, daha az bilinen Midas fidye yazılımının kullanıldığı saldırıda en az iki farklı ticari uzaktan erişim aracının ve açık kaynaklı bir Windows yardımcı programının kullanıldığını gösteriyor. Uzmanlar analizleri sırasında, siber suçluların fidye yazılımı ortaya çıkmadan en az iki ay önce bir etki alanı denetleyicisinde ve ağdaki diğer bilgisayarlarda etkin olduğuna dair kanıtlar da keşfettiler. Bu, muhtemelen tutarlı bir güvenlik stratejisi ve sıfır güven ile önlenebilecek klasik bir olaylar zincirine karşılık gelir.

Tipik bir BT yapısı riskler barındırır

Saldırıya uğrayan şirket, binlerce kez bulunabilecek türden bir BT ve güvenlik altyapısı işletiyordu. Citrix, çalışanların masaüstlerini sanallaştırmak için kullanıldı. Ağ topolojisi, tüm ağa VPN üzerinden erişilebilecek şekilde düz bir şekilde organize edildi. Fiziksel cihazların çoğu, sanal makineler çalıştıran Windows sunucularından oluşuyordu. Ağda segmentasyon yoktu. Sonuç olarak, bir siber saldırıyı nispeten kolaylaştıran tipik bir altyapı.

saldırının seyri

Saldırı, tehdit aktörleri tarafından birden çok eylemle gerçekleştirildi ve aynı anda bir makinede birden çok PowerShell betiği çalıştırmak için Windows hizmetleri oluşturuldu ve bu da yol boyunca diğer makineleri saldırılarına dahil etti. Bu, SMB protokolü aracılığıyla ister sunucu ister VM olsun, başka herhangi bir makineye erişmelerini sağladı.

Sıfır Güven ortamında, uygun şekilde yapılandırılmış erişim denetimleri, saldırganların güvenliği ihlal edilmiş bir bilgisayarı diğerine karşı kullanmasını engelleyebilirdi.

Geriye dönüp bakıldığında, adli tıp muhtemelen ilk uzlaşmanın tarihini 13 Ekim'e çıkarabildi. Saldırganlar fidye yazılımı ikili dosyasını ağdaki bilgisayarlara dağıtmaya 7 Aralık'a kadar başlamadı. Sonuç olarak, davetsiz misafirler iki aydan fazla bir süre fark edilmeden gitti. Komutları yürüttüler, dahili RDP bağlantılarını başlattılar, zaten kurulu olan ticari uzaktan erişim yazılımını kullandılar, verileri buluta sızdırdılar ve dosyaları hedefin etki alanı denetleyicilerinden birine taşıdılar.

Kullanılmayan ve unutulan aletler sorunu

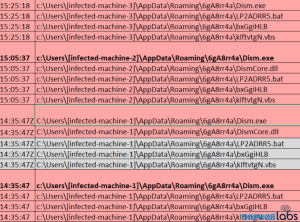

Tekrarlanan komutlar, başlatma sırasında kötü amaçlı DismCore.dll dosyasını yandan yükleyen bir saatlik kurulum hizmetleri boyunca birden çok bilgisayarda çalışır (Resim: Sophos).

Midas, diğer bazı fidye yazılımı aileleri gibi belirgin bir tehdit olmasa da, saldırganlar olay boyunca tanıdık bir yol izliyor gibiydi. Kötü amaçlı yazılıma karşı bir uyarıyı tetikleme olasılığı daha düşük olan ticari uzaktan erişim araçlarının (AnyDesk ve TeamViewer) yanı sıra geleneksel Windows yönetim araçlarını ve işlemlerini (örneğin, PowerShell ve Dağıtım Görüntüsü Hizmeti ve Yönetim Aracı) kullandılar.

Bu olayda, şirketin BT ekibi AnyDesk, TeamViewer ve diğer çeşitli uzaktan erişim araçlarını test etti. Araçlar sonuçta kullanılmamış olsa da, siber suçluların kendi avantajları için kullandıkları çeşitli sunucularda kullanılmazlar. Bazı durumlarda, saldırıya uğrayan şirket tarafından kullanılan uç nokta güvenlik ürünlerini belirlemek ve atlamak için açık kaynaklı Process Hacker aracını da kullandılar.

Sıfır Güvene sahip bir güvenlik ekosistemi,

"Bu, BT'lerini öyle ya da böyle çalıştırdıkları için birçok şirketin başına gelebileceklerin iyi bir örneği. Şirket ağlarını esas olarak dışarıdan korumak, kesinlikle entegre bir güvenlik ekosistemi ile bağlantılı olarak etkili bir koruma yöntemidir. Bununla birlikte, bu çevre tabanlı yaklaşım bile giderek daha fazla boşluk içeriyor. Çalışanlar, diğer ağlar aracılığıyla da hareket halindeyken giderek daha fazla çalışıyor. Hizmet olarak yazılım uygulamaları (SaaS), bulut platformları ve bulut tabanlı hizmetler de vardır. Entegre tüm sistemlerin güvenli olduğu bir kurumsal ağ neredeyse yoktur. Sophos'un güvenlik uzmanı Michael Veit, "Sıfır Güven konsepti - hiçbir şeye ve hiç kimseye güvenmemek ve her şeyi kontrol etmek - devreye giriyor" diyor.

Daha fazlası Sophos.com'da

Sophos Hakkında Sophos, 100 ülkede 150 milyondan fazla kullanıcı tarafından güvenilmektedir. Karmaşık BT tehditlerine ve veri kaybına karşı en iyi korumayı sunuyoruz. Kapsamlı güvenlik çözümlerimizin kurulumu, kullanımı ve yönetimi kolaydır. Sektördeki en düşük toplam sahip olma maliyetini sunarlar. Sophos uç noktalar, ağlar, mobil cihazlar, e-posta ve web için ödüllü şifreleme çözümleri ve güvenlik çözümleri sunar. Tescilli analiz merkezlerinden oluşan küresel ağımız SophosLabs'tan da destek var. Sophos'un genel merkezi Boston, ABD ve Oxford, İngiltere'dedir.