Çevrimiçi bankacılık Truva atı grubu Trickbot hala aktif. Analiz, botnet için ek işlevlere sahip yeni VNC modüllerinin geliştirildiğini gösteriyor. Bitdefender'da Tehdit Araştırması ve Raporlama Direktörü Bogdan Botezatu'nun teknik raporu.

Trickbot kötü amaçlı yazılımı ve ilgili botnet, 2016'da ilk keşfedildiğinden beri aktif durumda. Bu süre zarfında, arkasındaki saldırgan grup dünya çapında birkaç milyon PC'ye bulaşmayı başardı. Dyre kötü amaçlı yazılım ortamından ortaya çıkan Trickbot aktörleri, eklenti modülleri ve ek bileşenlerden oluşan gerçek bir ekosistem oluşturdu ve sürekli olarak yeni işlevler üzerinde çalışıyor: Uzmanlar şu anda Sanal Ağ Bilgi İşlem (VNC) modülü vncDII'nin daha da geliştirilmesini gözlemliyor. Saldırganlar, alternatif masaüstleri aracılığıyla virüslü bilgisayarlardaki kapsamlı bilgilere erişebilir ve yeni kötü amaçlı işlevler yükleyebilir.

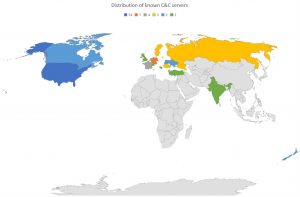

Bitdefender Labs'ın son analizi, Trickbot grubunun kolluk kuvvetlerinin artan baskısına rağmen botnet'leri üzerinde büyük bir şevkle çalıştığını kanıtlıyor. Rusya, Beyaz Rusya, Ukrayna ve Surinam dışında faaliyet gösteren siber suç çetesi, komuta ve kontrol sunucu altyapısını sürekli olarak geliştiriyor. Tanımlanan 71 komuta ve kontrol sunucusundan 54'ü şu anda ABD'de, yedisi Almanya'da ve üçü Fransa'da bulunuyor.

komuta merkeziyle iletişim kurun

Trickbot kötü amaçlı yazılımının mevcut sanal ağ bilgi işlem (VNC) modülü tvncDll, saldırıya uğrayan sistemleri izlemek ve bilgi toplamak için yeni işlevler sunar. tvncDll, grubun önceden seçilmiş önemli hedeflere saldırmak için kullandığı vncDll modülüne yönelik bir güncellemedir. Çok yüksek sıklıkta güncellemeler ve hata düzeltmeleri, suçlu geliştiricilerin sistem üzerinde ne kadar yoğun çalıştığını gösterir.

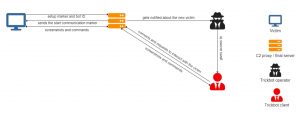

tvncDlI, kurbanın bilgisi olmadan modülün komuta ve kontrol (C2) sunucusuna hangi verileri ilettiğini gizleyen tescilli bir iletişim protokolü kullanır.

Başarılı enfeksiyondan kısa bir süre sonra

Başarılı bir bulaşmadan sonra, C2 sunucusu vnconf yapılandırma dosyasını kontrol işlevi ve SetConf komutu aracılığıyla modüle gönderir. Bu yapılandırma dosyası, önceden tanımlanmış C2 sunucularının en fazla dokuz IP adresini içerir. Sunucular, kurbanlar ve saldırganlar arasında aracı görevi görüyor ve şu anda bilgisayar korsanlarının kurbanların sistemlerine bir güvenlik duvarı arkasından erişmesine izin veriyor.

Kurulum sırasında, istemci modülü önce bir işaret göndererek mevcut ilk C2 sunucusunu bilgilendirir ve sonraki komutları bekler. Ayrıca, bilgisayarda uygulanan modülü benzersiz şekilde tanımlayan bot kimliğini de gönderir.

Sunucudan gelen cevaba bağlı olarak

- modül ya boşta kalır ve harekete geçmek için C2 sunucusundan bir sinyal bekler,

- etkinliğini sonlandırır ve Trickbot'tan modülü belleğinden silmesini ister veya

- çalışma moduna geçer. Bu, istemci ile kötü niyetli ana bilgisayar arasındaki mesaj alışverişini başlatır. Tam çift yönlü olarak, alternatif masaüstü ve pano bilgilerinin ekran görüntüleri kurban sistemden gönderilir.

C2 sunucularıyla veri trafiği, daha az şüphe uyandırmak için 443 numaralı bağlantı noktası üzerinden yürütülür. Bu bağlantı noktası üzerinden trafik genellikle SSL veya TLS olsa da, siber suçlular verileri şifrelenmemiş olarak gönderir.

Modülün kontrolü altında alternatif masaüstü

Modül, saldırganın modül üzerinde tam denetime sahip olduğu kendi alternatif masaüstünü oluşturur (Şekil 4). Davetsiz misafirler, Cmd.exe menü öğesi aracılığıyla PowerShell'i kullanarak çeşitli eylemler gerçekleştirebilir. Bu içerir:

- Ağ içinde saldırı başlatmak için yeni yükler indirme

- çeşitli belgeleri veya e-posta gelen kutusunu açma,

- ve veri ve bilgilerin kurban bilgisayardan komuta ve kontrol sunucusuna yüklenmesi.

Yerel Tarayıcı düğmesi, parola dökümlerinde parolanın açığa çıkmasına izin verir. Bu özelliğin geliştirilmesi, birkaç haftalık güncellemenin de gösterdiği gibi, tüm hızıyla devam ediyor. "Yerel Tarayıcı" üzerine sol tıklamak, erişim verilerini Internet Explorer aracılığıyla boşaltma seçeneğine sahip ayrı bir tarayıcı gösterir (Şekil 5). Görünüşe göre, Chrome, Firefox ve Opera için bu seçeneği sağlamak için planlar yapılıyor. Bunun için düğmeler oluşturuldu.

Arka planda karmaşık altyapılar

Bu analizler, siber suçlu saldırganların saldırı yöntemlerini nasıl sürekli iyileştirdiklerini ve karmaşık Trickbot altyapıları oluşturarak risk potansiyellerini nasıl artırdıklarını gösteriyor. Bitdefender Labs uzmanları tarafından Trickbot için yapılan yeni geliştirmelerin eksiksiz analizi, Bitdefender'da çevrimiçi olarak da bulunabilir.

Bitdefender.com'da daha fazlası

Bitdefender Hakkında Bitdefender, 500'den fazla ülkede 150 milyondan fazla sistemi koruyan siber güvenlik çözümleri ve antivirüs yazılımında dünya lideridir. 2001 yılında kuruluşundan bu yana şirketin yenilikleri düzenli olarak mükemmel güvenlik ürünleri ve özel müşteriler ve şirketler için cihazlar, ağlar ve bulut hizmetleri için akıllı koruma sağladı. Tercih edilen tedarikçi olarak Bitdefender teknolojisi, dünyanın dağıtılan güvenlik çözümlerinin yüzde 38'inde bulunur ve hem endüstri profesyonelleri, üreticiler hem de tüketiciler tarafından güvenilmekte ve tanınmaktadır. www.bitdefender.de