Palo Alto Networks'ün güvenlik araştırma ekibi, yönetilmeyen saldırı yüzeylerinin haritasını çıkarmak için birden çok sektörden 100'den fazla şirketi değerlendirdi. Sonuçlar, mevcut Saldırı Yüzey Tehdidi Raporunda derlenmiştir.

Deneyimli güvenlik uzmanları, sıfırıncı gün manşetlere konu olurken, gerçek sorunların bir kuruluşta her gün alınan düzinelerce küçük karardan kaynaklandığını bilirler. Yanlışlıkla yapılan tek bir yanlış yapılandırma bile savunmada zayıf bir nokta oluşturabilir.

Gözetimler ve hatalı yapılandırmalar hedeflendi

Güvenlik açıklarını, ifşaları veya diğer bilinmeyen açık kapıları bulmak kolay ve ucuz hale geldikçe, fırsatçı saldırganlar bu gözetimleri ve yanlış yapılandırmaları giderek daha fazla hedef alıyor. Daha az yetenekli saldırganlar bile, İnternet'i kabaca taramak ve güvenliği aşılabilir nesneleri keşfetmek için bir tarama altyapısı kurabilir. Hatta bazıları bu güvenlik açığını kırmaya çalışabilir, ancak çok daha fazla girişimci saldırgan bu tarama verilerini karanlık ağdaki isteklilere satar ve onlar da daha karmaşık saldırılar başlatabilir. Bu nedenle, bir hücum oyuncusunun hücum yüzeyini bilmeleri defans oyuncuları için büyük bir avantajdır.

Daha derinlemesine bir analiz için araştırmacılar, açıkların etkin olduğu zaten bilinen ve ABD federal kurumlarının önemli siber güvenlik tavsiyelerinde vurgulanan, Ocak-Şubat 2022 arasındaki CVE (Kritik Güvenlik Açıkları ve Maruz Kalma) verilerini inceledi.

Palo Alto Networks'ün kişisel raporlara dayalı anketler yerine 2022'den fazla şirketin gözlemlenebilir verilerine dayanan 100 ASM Tehdit Raporu'ndaki önemli bulgulardan bazıları şunlardır:

- Bulut, bir güvenlik kabusu olmaya devam ediyor: Küresel saldırı yüzeyinde gözlemlenen tüm sorunların neredeyse yüzde 80'i bulutta gerçekleşti. Bulut dağıtımları basit olsa da, yanlış yapılandırmalar ve gölge BT nedeniyle çok sayıda istenmeyen saldırıya yol açar.

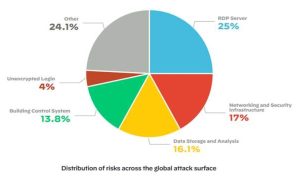

- Düşük asılı meyveler sarkmaya devam ediyor: Sıfır gün dışı tehditler her yerde. Araştırmacıların saldırı yüzeyinde bulduğu yaklaşık dört sorundan biri, fidye yazılımı için tercih edilen ağ geçidi haline gelen korumasız bir RDP sunucusuyla ilgiliydi. Xpanse araştırması ayrıca çeşitli BT hizmetleri için şifrelenmemiş ve herkesin erişebileceği 700'den fazla şifrelenmemiş giriş sayfası ortaya çıkardı. Yaklaşık 3.000 veri tabanı depolama ve analiz sistemi ile 2.500'ün üzerinde kritik bina kontrol sistemine (BCS) de halka açık internet üzerinden erişilebilirdi.

- Kullanım ömrü sona eren yazılım = güvenlik için kullanım ömrü sona ermiştir: Kuruluşların yüzde 30'u, bilinen etkin açıklardan yararlanan ve ABD hükümetinin siber güvenlik tavsiyelerinde listelenen CVE'lerden etkilenen yazılımların kullanım ömrü sonu (EOL) sürümlerini kullanıyordu.

- Kontrolsüz saldırı yüzeyi artıyor: Araştırmacılar ayrıca, birkaç şirketin bir ay içinde mücadele ettikleri çok sayıda aktif sorunu olsa da, bunların hiçbir zaman tam olarak kesinleşmediğini keşfettiler. Bu şirketler, diğer güvenlik sorunları ele alınırken yönetilmeyen saldırı yüzeyleri büyümeye devam ettiğinden, ay boyunca savunmasız kaldı.

- Kalıcı, karmaşık ama benzersiz: Xpanse araştırması, her endüstrinin saldırı yüzeyinin benzersiz olmasına rağmen güvenlik açıklarının devam ettiğini buldu. Örneğin, kamu hizmetleri ve enerji sektöründeki tüm sorunların yaklaşık yüzde 23'ü, tehlikeye atılmış bina kontrol sistemlerinden kaynaklanıyordu. Tüm profesyonel ve yasal hizmet sorunlarının yaklaşık yüzde 50'si, halka açık İnternet'e maruz kalan veri depolama sistemleri ve şifrelenmemiş oturum açma bilgilerini içeriyordu. Bu, fikri mülkiyeti, önemli müşteri verilerini ve diğer yüksek düzeyde hassas bilgileri riske atar.

güvenlik açıklarını bul

Güvenlik ekipleri güvenlik açıklarının nerede olduğunu bilmiyorsa, sorunların giderildiğinden emin olmak imkansızdır. Birçok kuruluş için bulut ve RDP sabit hedefler olacak, ancak saldırı yüzeyinizdeki riskler ve güvenlik açıkları kümesi, yalnızca saldırı yüzeyleri daha karmaşık hale geldikçe büyümeye devam edecek.

Saldırganlar, bu güvenlik açıkları için İnternet'in tamamında arama yapabildikleri için karmaşıklıktan ve sürekli değişen saldırı yüzeylerinden yararlanırlar. Bir saldırganın bakış açısıyla, kuruluşlar sorunları tespit edebilir ve düzeltmek için önceliklendirebilir. Ayrıca, Ortalama Tespit Süresi (MTTD) ve Ortalama Yanıt Süresi (MTTR) gibi metriklere odaklanmanın doğası gereği kusurlu olduğu anlamına gelir.

Güvenlik ihlalleri için MTTD ve MTTR

Bir güvenlik ihlali durumunda, MTTD ve MTTR kabul edilebilir, ancak Palo Alto Networks güvenliğin, güvenlik ihlallerini gerçekleşmeden önce önlemek için mümkün olan her şeyi yapmaya odaklanması gerektiğine inanıyor. Bu, bilinmeyen varlıkları bilinmeyen risklerden korumak imkansız olduğundan, kuruluşların Ortalama Envantere Ulaşma Süresine (MTTI) daha fazla önem vermesi gerektiği anlamına gelir.

Modern saldırı yüzeyleri dinamiktir. Sürekli güncellenen net bir genel bakış olmadan, kalıcı güvenlik açıklarına ve yönetilmeyen varlıklara sahip olmak çok kolaydır. Güvenlik uzmanları, yalnızca ellerinde bulunan veriler kadar iyi olabilir. Palo Alto Networks, sağlam bir sürekli algılama ve izleme temelinin, kuruluşların güvenlik açıklarını ortaya çıktıkça bulmaları, önceliklendirmeleri ve azaltmaları için modern, dinamik saldırı yüzeylerine ayak uydurmalarını sağladığına inanıyor.

PaloAltoNetworks.com'da daha fazlası

Palo Alto Ağları Hakkında Siber güvenlik çözümlerinde dünya lideri olan Palo Alto Networks, insanların ve işletmelerin çalışma şeklini değiştiren teknolojilerle bulut tabanlı geleceği şekillendiriyor. Misyonumuz, tercih edilen siber güvenlik ortağı olmak ve dijital yaşam biçimimizi korumaktır. Yapay zeka, analitik, otomasyon ve orkestrasyondaki en son atılımlardan yararlanan sürekli yenilikle dünyanın en büyük güvenlik sorunlarını çözmenize yardımcı oluyoruz. Entegre bir platform sunarak ve büyüyen bir iş ortağı ekosistemini güçlendirerek, bulutlar, ağlar ve mobil cihazlar genelinde on binlerce işletmeyi korumada lideriz. Vizyonumuz, her günün bir öncekinden daha güvenli olduğu bir dünyadır.