ABD'deki Colonial boru hattına yapılan DarkSide fidye yazılımı saldırısı, güvenliğin yalnızca BT'nin değil, aynı zamanda stratejik planlama ve yönetimin de meselesi olduğunu gösteren birçok küresel örnekten yalnızca biri. Sophos uzmanlarından 5 içgörü.

Doğu Yakası'nın dizel, benzin ve jet yakıtının yaklaşık yüzde 45'ini sağlayan Colonial yakıt boru hattına yapılan DarkSide fidye yazılımı saldırısı, şu anda bilinen 60'tan fazla vakaya katılan örneklerden yalnızca biri. İrlanda sağlık hizmeti, Toshiba Europe ve Essen merkezli kimya şirketi Brenntag da kurbanlar arasında yer alıyor. Olaylara ilişkin adli tıp, BT ağı içinde olaydan önce zaten var olan ve saldırılara karşı savunmasızlığa katkıda bulunan sorunlara tekrar tekrar işaret ediyor. Sonuç olarak, etkilenenlerin potansiyel olarak olası tüm güvenlik önlemlerini neden tüketmediği ve fidye yazılımı saldırısı sırasında kuruluşta özel bir siber güvenlik görevlisinin bulunup bulunmadığı sorusu ortaya çıkıyor. Sophos'ta Kıdemli Güvenlik Danışmanı olan John Shier, Mayıs 2021'den bu yana saldırılardan çıkarılabilecek en önemli beş sonucu özetliyor.

BT güvenlik önceliği

Günümüzün risk durumuyla birlikte, şirketlerin ve kuruluşların mevcut risk durumuna göz kulak olan, güvenliğe aşina ve şirketin yönetim kurulunda yer alan birine ihtiyacı var: Bilgi Güvenliği Başkanı (CISO). Bazı şirketler için özel bir CISO'yu haklı çıkarmak zor olsa bile, BT güvenliği için öncelikleri doğru bir şekilde nasıl belirleyeceğini bilen ve bunları uygulayan yeterli bir kişi olmalıdır. Örneğin, Senato huzurundaki Colonial duruşmasında, son beş yılda BT'ye yaklaşık 200 milyon ABD doları yatırım yapıldığı öğrenildi - bunun ne kadarının gerçekte BT güvenliğine aktığına dair kesin bilgi olmadan.

Kuruluş içinde siber güvenliğe öncelik verme yeteneği, yeterli bir bütçeye sahip olmak ve öncelikleri uygulamak için gerekli yetkiye sahip olmak, siber güvenliğin temel unsurlarıdır.

Kullanılan güvenlik standartları

Sophos Hızlı Yanıt ekibi tarafından incelenen birçok durumda, ağa ilk giriş noktası, çoğunlukla uzaktan hizmetlerde çalınan tek bir paroladır. Colonial örneğinde, saldırganlar çok faktörlü kimlik doğrulamanın (MFA) etkin olmadığı bir VPN hizmetine erişim elde etmek için çalınan parolayı kullandı. Boru hattı operatörü, bu VPN profilinin kullanımda olmadığına inanıyordu ve muhtemelen buna daha az ilgi gösterdi - uzmanların tekrar tekrar gözlemlediği tipik bir durum. Saldırganların şifreyi daha önceki bir izinsiz giriş yoluyla ele geçirmeleri, ancak daha sonra fidye yazılımı saldırılarında kullanmaları için iyi bir şans var. Bu, son derece önemli iki sonuca yol açar: MFA gibi mevcut güvenlik teknolojileri her zaman etkinleştirilmelidir ve güvenlik uzmanları, daha büyük saldırıların habercisi olabileceğinden, küçük ve geçmiş güvenlik olaylarını ciddiye almalıdır.

Ağ olaylarının görünürlüğü

Sophos Hızlı Müdahale Ekibi, genellikle kurbanların fidye yazılımı gerçekten başlatılana ve veriler şifrelenene kadar bir fidye yazılımı saldırısının farkına varmadığını tespit eder. Ancak, saldırganlar genellikle fidye yazılımı etkinleştirilmeden çok önce internette bulunur. Saldırganların maksimum hasar vermeye veya zorla kar elde etmeye hazırlanmaları günler hatta aylar alabilir. Active Adversary Playbook 2021'de Sophos, kurbanın ağındaki saldırganlar için ortalama on bir günlük bekleme süresi varsayar.. Colonial ayrıca saldırganları erken bir aşamada tespit etmek için gerekli şeffaflığa ve görünürlüğe sahip olmayan şirketlerden biriydi. Bu nedenle, Uç Nokta Algılama ve Yanıt (EDR) araçları, yalnızca saldırıları önlemek için değil, aynı zamanda kuruluşun gizli tehditleri aramasını sağlamak için de büyük değer taşır.

acil durumlar için planlama

Özellikle, büyük şirketler veya önemli altyapı operatörleri genellikle üretimdeki olaylar, kusurlar, kazalar ve diğer geleneksel olarak klasik olaylar için iyi acil durum planlarına sahiptir. Bununla birlikte, siber tehlikeler hala nadiren bu tür planlara bağlı görünmektedir - bu aynı zamanda Colonial için de geçerlidir. Acil durum planları hayatta kalmak için gereklidir. Her büyüklükteki kuruluş bir güvenlik değerlendirmesi yapmalı ve olası olaylara nasıl yanıt vereceğini planlamalıdır. Bazı değerlendirmeler şirket içinde, diğerleri ise şirket dışından uzmanlarla gerçekleştirilebilir. Ardından, a) en zayıf alanları daha iyi güvence altına almak, b) bir şeylerin ters gitmesi durumunda yürürlükte olan bir sürece sahip olmak ve c) iyileştirme ve müdahale planına karşı azaltmaları test etmek için planlar yapın.

Bilgi Paylaşımı ve Analiz Merkezi (ISAC) gibi kaynaklardan alınan bilgiler de özellikle önemli alanlardaki şirketler ve kuruluşlar için dahil edilmelidir. Bu kuruluşlar, tehdit istihbaratını toplar, analiz eder ve yayar ve riski azaltmak ve dayanıklılığı artırmak için araçlar sağlar.

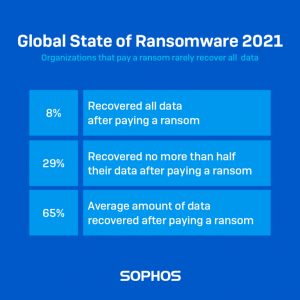

Öde ya da ödeme

Şirketler, acil bir durumda saldırganlara her zaman yüksek fidye ödeme eğilimindedir. Yedeklemeleri bozuk veya eksik olduğu için şirketlerin uymak zorunda kaldığı birçok örnek var. Diğerleri ağı mümkün olan en kısa sürede tekrar çalışır duruma getirmek istiyor ve yine de diğerleri, geri yükleme maliyetinden daha ucuz göründüğü için ödemeyi seçiyor. Diğer bir yaygın neden, çalınan verilerin satılmasını veya halka açık hale getirilmesini önlemektir. Colonial ayrıca bu sebeplerden birini ödeme gerekçesi olarak gösterdi.

değerlendirmenin özü

Saldırganların artan suç yoğunluğu, yaratıcılığı ve zekası kontrol altına alınamıyor, son yıllardaki gelişmeler tam tersini anlatıyor. Bununla birlikte, risk potansiyelini azaltmak için birçok ve sıklıkla kullanılmayan olasılıklar vardır.

“Bir şirketin veya kuruluşun siber güvenlikte güçlenmesi için bir saldırı gerekmemeli. Şimdi hem dahili hem de harici uzmanlarla birlikte derhal ve en yüksek düzeyde yetkinlikle mümkün olan her yerde daha iyi ve erken savunma oluşturmak için zaman ve kaynakları güvenlik durumunu değerlendirmek için kullanmalısınız" diye özetliyor John Shier .

Daha fazlası Sophos.com'da

Sophos Hakkında Sophos, 100 ülkede 150 milyondan fazla kullanıcı tarafından güvenilmektedir. Karmaşık BT tehditlerine ve veri kaybına karşı en iyi korumayı sunuyoruz. Kapsamlı güvenlik çözümlerimizin kurulumu, kullanımı ve yönetimi kolaydır. Sektördeki en düşük toplam sahip olma maliyetini sunarlar. Sophos uç noktalar, ağlar, mobil cihazlar, e-posta ve web için ödüllü şifreleme çözümleri ve güvenlik çözümleri sunar. Tescilli analiz merkezlerinden oluşan küresel ağımız SophosLabs'tan da destek var. Sophos'un genel merkezi Boston, ABD ve Oxford, İngiltere'dedir.