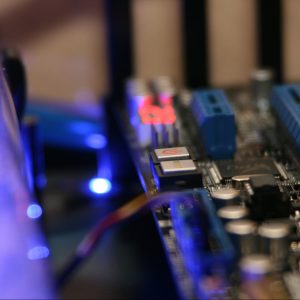

Novas vulnerabilidades: OneNote, macros, UEFI

O relatório de ameaças mostra novos métodos de ataque: os criminosos cibernéticos exploram as vulnerabilidades UEFI e usam indevidamente os formatos de arquivo da Microsoft para contornar as funções de segurança de macro. O número de ataques de TI evitados está estagnado em um nível alto. Isso emerge do relatório de ameaças atual do G DATA CyberDefense. Existem inúmeras vulnerabilidades que os cibercriminosos exploram consistentemente. Como os bootkits UEFI desativam os recursos de segurança e tornam os sistemas vulneráveis. Outro golpe usado pelos invasores são os arquivos OneNote ou Publisher manipulados que contêm malware. As vulnerabilidades são exploradas imediatamente O relatório de ameaças atual do G DATA CyberDefense prova que os invasores reagem rapidamente a uma situação alterada...