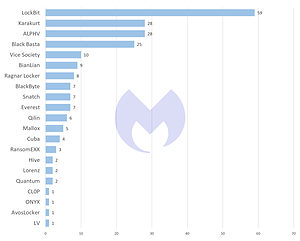

A LockBit continua sendo a líder entre os grupos que vendem ransomware como serviço (RaaS) em outubro. Isso é o que o relatório do ransomware Malwarebytes de outubro mostra. Mesmo os grupos perigosos Black Basta ou ALPHV não atacam as empresas em massa.

A equipe de inteligência de ameaças da Malwarebytes atribuiu 59 ataques ao grupo de ransomware LockBit no último mês (em comparação com 109 ataques em setembro de 2022 e 62 ataques em agosto de 2022). Karakurt e ALPHV ficam em segundo lugar em outubro, com 28 ataques cada. Black Basta ocupa o terceiro lugar com 25 ataques.

LockBit substitui Conti de cima

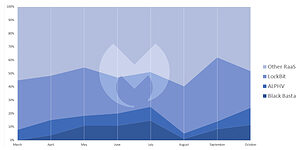

Desde o desaparecimento do Conti, o LockBit continua sendo a forma mais usada de RaaS com base nos ataques conhecidos pelo Malwarebytes. Uma comparação com os concorrentes mais próximos do LockBit também é instrutiva aqui, já que desde março nem o ALPHV nem o Black Basta atingiram remotamente o mesmo nível de atividade do LockBit. O último grupo de ransomware foi responsável por quase metade de toda a atividade RaaS em setembro de 2022, respondendo por 48% dos ataques detectados pelo Malwarebytes.

Mais ataques de ransomware nos EUA do que na Europa

Quando se trata da distribuição de ataques de ransomware por país, os EUA são novamente de longe o alvo mais comum em outubro de 2022, com 84 ataques. Os seguintes países europeus também foram afetados: Reino Unido com 13 ataques, Espanha com 8 ataques e França e Alemanha com 7 ataques cada.

LockBit e Continental colocam dados à venda por US$ 50 milhões

Na Alemanha faz LockBit é atualmente um tema quente em conexão com um ataque de hacker na Continental em agosto. Um bate-papo entre a Continental e o grupo de ransomware foi publicado recentemente em seu site da dark web, descrevendo uma negociação entre as duas partes. O registro do bate-papo mostra que a Continental estava procurando evidências de que o LockBit realmente tinha os 40 TB de dados internos supostamente roubados e os excluiria assim que o resgate fosse pago.

A última mensagem, atribuída à Continental e datada de 24 de outubro, diz: "Olá, temos uma reunião de gestão para realizar e retornaremos amanhã no final do dia útil".

Aparentemente, a reunião não foi como a LockBit esperava. Após várias tentativas malsucedidas de reiniciar as negociações, o grupo de ransomware disponibilizou os dados da Continental para venda ou destruição em seu site da dark web por US$ 50 milhões.

Lavagem de dinheiro: como a LockBit transfere dinheiro

Uma entrevista publicada pela vx-underground em outubro forneceu informações interessantes sobre a organização da LockBit. Isso foi supostamente conduzido com o fundador da LockBit, referido no site como "administrador da LockBit" (LBO). A entrevista esclarece o tamanho do LockBit e também como os resgates pagos em criptomoeda são convertidos em dinheiro.

Primeiro, em relação ao tamanho da organização LockBit, de acordo com a LBO, a LockBit atualmente tem mais de 10 membros, consistindo de pentesters, desenvolvedores, lavadores de dinheiro, testadores e negociadores. Isso tornaria a equipe LockBit quase uma ordem de grandeza menor que a da Conti, que consistia em cerca de 100 membros antes de ser dissolvida.

Em última análise, a escalabilidade do RaaS vem do uso de afiliados – ou seja, organizações parceiras que realizam ataques com o ransomware LockBit e pagam por isso com parte do resgate. De acordo com a LBO, a LockBit atualmente não tem mais de 100 afiliados, o desejo seria de 300.

Muito dinheiro espalhado por algumas cabeças

De acordo com os números da Malwarebytes, essas 100 pessoas são responsáveis por cerca de um terço de todos os ataques RaaS. Isso sugere que o número de criminosos profissionais envolvidos em ataques de ransomware provavelmente será pequeno. No entanto, considerando as enormes somas de dinheiro que foram extorquidas de grupos de ransomware nos últimos cinco anos e, portanto, fluíram para relativamente poucas mãos, pode-se supor que esta deve ser uma transação financeira considerável.

Segundo a LBO, o resgate será enviado para doleiros chineses e, de lá, para outro doleiro. O dinheiro é então transferido para cartões bancários usando uma variedade de métodos. Os mensageiros de dinheiro são então enviados para caixas eletrônicos e, por fim, trazem o dinheiro para o LockBit. As transferências variam de $ 1.000 a $ 7.000.

De acordo com a Força-Tarefa de Ransomware, as vítimas de ransomware pagaram um total de US$ 2020 milhões em resgates em 350. O uso de técnicas de lavagem de dinheiro conforme descrito acima exigiria, portanto, pelo menos 50.000 transações em caixas eletrônicos. Isso pode ser uma pista de por que as transferências de criptomoedas e a lavagem de dinheiro parecem ser os principais alvos das autoridades policiais nos últimos dois anos.

Clones LockBit surgiram em outubro

Em setembro, o construtor de software para LockBit 3.0 foi lançado. A equipe de inteligência de ameaças da Malwarebytes descobriu que nunca foi tão fácil criar seu próprio ransomware. Além disso, a Malwarebytes previu que novas gangues criminosas não afiliadas anteriormente ao LockBit poderiam usar o software no futuro - inclusive para criar seu próprio ransomware fora do programa de afiliados do LockBit.

Isso realmente aconteceu em outubro. Há suspeitas de que o grupo de ransomware Bl00dy usou o construtor LockBit 3.0 (nota: como o Bl00dy não publicou nenhum vazamento na dark web em outubro, o grupo não aparece no gráfico de outubro de ataques de ransomware conhecidos por grupos). Um clone do LockBit teria sido usado em um ataque ao Banco de Brasília (BRB). E um endereço bitcoin descoberto em notas de resgate de um grupo desconhecido usando o software LockBit modificado recebeu cerca de US$ 20.000 em pagamentos.

O relatório de ransomware de outubro de 2022 da Malwarebytes inclui ainda mais dados analisados. Está disponível para leitura online gratuitamente. Um clique no botão leva diretamente ao relatório.

Mais em Malwarebytes.com

Sobre o Malwarebytes O Malwarebytes protege usuários domésticos e empresas contra ameaças perigosas, ransomware e explorações que os programas antivírus não detectam. O Malwarebytes substitui completamente outras soluções antivírus para evitar ameaças modernas de segurança cibernética para usuários particulares e empresas. Mais de 60.000 empresas e milhões de usuários confiam nas soluções inovadoras de aprendizado de máquina da Malwarebyte e em seus pesquisadores de segurança para evitar ameaças emergentes e eliminar malwares que as soluções de segurança antiquadas deixam escapar. Visite www.malwarebytes.com para obter mais informações.

Um pensamento em "Relatório de ransomware: LockBit continua sendo o mais perigoso"

Comentários fechados