A Proofpoint descobriu recursos potencialmente perigosos do Microsoft Office 365 que os invasores usam para excluir arquivos de versão de recuperação armazenados no SharePoint e no OneDrive para chantagear as vítimas com mais facilidade.

Os ataques de ransomware tradicionalmente visam dados em endpoints ou unidades de rede. Até agora, as equipes de TI e segurança acreditavam que as unidades de nuvem eram mais resistentes a ataques de ransomware. Afinal, o agora conhecido recurso “AutoSalvar”, junto com o controle de versão e a boa e velha lixeira para arquivos como backup, deveria ter bastado. Mas isso pode não ser o caso por muito mais tempo.

Vulnerabilidade no Microsoft 365 e OneDrive

A Proofpoint descobriu um recurso potencialmente perigoso no Office 365 ou no Microsoft 365 que permite que o ransomware criptografe arquivos armazenados no SharePoint e OneDrive de uma forma que os torne irrecuperáveis sem backups dedicados ou uma chave de descriptografia do invasor. A pesquisa se concentrou em dois dos aplicativos de nuvem mais populares para empresas - SharePoint Online e OneDrive nos pacotes Microsoft 365 e Office 365 - e mostra que os agentes de ransomware agora estão visando dados corporativos na nuvem e lançando ataques à infraestrutura em nuvem.

Cadeia de ataque de ransomware na nuvem

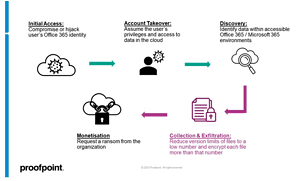

A Cadeia de Ataque: A Proofpoint identificou a cadeia de ataque e documentou as etapas a seguir. Uma vez executado, o ataque criptografa os arquivos nas contas dos usuários comprometidos. Assim como nas atividades de endpoint ransomware, esses arquivos só podem ser acessados usando chaves de descriptografia.

As ações descritas abaixo podem ser automatizadas usando APIs da Microsoft, scripts de interface de linha de comando (CLI) e scripts do PowerShell.

Diagrama da cadeia de ataque de ransomware na nuvem. A fase de captura e exfiltração é única em ambientes Microsoft (Imagem: proofpoint).

- Acesso inicial: Os invasores obtêm acesso a contas do SharePoint Online ou OneDrive de um ou mais usuários, comprometendo ou sequestrando as identidades dos usuários.

- Aquisição e descoberta de conta: O invasor agora tem acesso a todos os arquivos pertencentes ao usuário comprometido ou controlados pelo aplicativo OAuth de terceiros (que também incluiria a conta OneDrive do usuário).

- coleta e exfiltração: Agora, o limite de versão dos arquivos é reduzido a um número baixo, por exemplo B. 1 para mantê-lo simples. Em seguida, o arquivo será criptografado mais vezes do que o limite da versão. Com o limite de exemplo de 1, o arquivo será criptografado duas vezes. Esta etapa é exclusiva do ransomware na nuvem em comparação com a cadeia de ataque do ransomware baseado em endpoint. Em alguns casos, o invasor pode exfiltrar os arquivos não criptografados como parte de uma tática dupla de chantagem.

- Monetização: Agora todas as versões originais (antes do invasor) dos arquivos são perdidas, restando apenas as versões criptografadas de cada arquivo na conta da nuvem. Nesse ponto, o invasor pode exigir um resgate da organização.

Microsoft recusa

A Microsoft informou ao Proofpoint que versões mais antigas de arquivos ainda podem ser recuperadas em até 14 dias após um ataque com a ajuda do Suporte da Microsoft. No entanto, a Proofpoint testou isso e determinou que a restauração de arquivos criptografados dessa maneira não funciona. Em uma postagem no blog, proofpoint analisa o ataque e as configurações no OneDrive, bem como no SharePoint, com mais detalhes técnicos.

Mais em proofpoint.com

Sobre o Proofpoint A Proofpoint, Inc. é uma empresa líder em cibersegurança. O foco da Proofpoint é a proteção dos funcionários. Porque estes representam o maior capital para uma empresa, mas também o maior risco. Com um conjunto integrado de soluções de segurança cibernética baseadas em nuvem, a Proofpoint ajuda organizações em todo o mundo a interromper ameaças direcionadas, proteger seus dados e educar os usuários corporativos de TI sobre os riscos de ataques cibernéticos.